Заключительные слова

Заключительные слова

Статистика, которую ведет CERT, показывает, что количество нарушений безопасности более чем удваивается каждый год. По данной статистике, число инцидентов возросло с 3934 в 1998 году до 9859 в 1999 году, а затем до 211 7569 в 2000 году и до 52 658 в 2001 году. Только за первый квартал 2002 года было зарегистрировано еще 26 829 инцидентов. Пугает то, что о многих нарушениях не было сообщений, так как их не удалось обнаружить. В то время как 38 % респондентов, участвующих в опросе CSI 2002 года, сообщили о неавторизованном использовании своих веб-сайтов в прошедшем году, 21 % других респондентов честно признались, что не знают, были ли взломаны их сайты или нет.

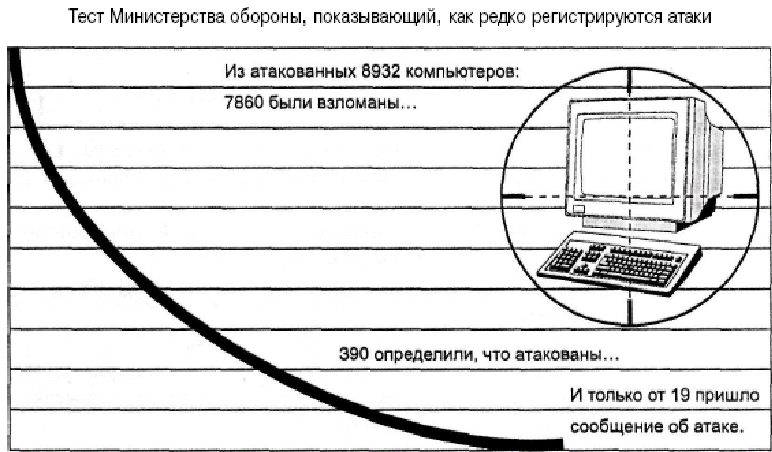

Легко видеть, что даже если у вас нет причин поверить в существование факта взлома систем вашей компании, вы все равно можете быть жертвой незамеченной атаки. В одном из своих действительно показательных исследований Министерство обороны США провело тестирование, которое продемонстрировало, как редко взломы обнаруживаются и регистрируются (рисунок 1.4). В данном тесте было атаковано 8932 компьютера. В результате атаки было взломано 7860 систем — около 88 %. И только о 19 атаках были сделаны сообщения — менее 0,003 %!

Тест Министерства обороны, показывающий, как редко регистрируются атаки

Источник: Defense Information Systems Agency.

Рисунок 1.4

Дэн Фармер (Dan Farmer), хорошо известный исследователь компьютерной безопасности, провел тестирование высокопрофессиональных коммерческих веб-сайтов. Результаты тестирования показали серьезную уязвимость Интернета. Из 1700 веб-серверов, подвергшихся тестированию в данном исследовании, более 60 % могли бы быть взломаны или выведены из строя, и только на трех сайтах было замечено, что их тестируют.

В стремлении подключиться к Интернету вы можете забыть о безопасности, и ваша система легко может оказаться среди этих уязвимых 60 %. Если вы не уверены в том, что контролируете безопасность вашего веб-сервера (или любой другой системы), то проведите проверку на безопасность сами или вызовите эксперта по безопасности, который проведет оценку вашего сайта.

Тесты Министерства обороны и Дэна проводились несколько лет назад. Сегодня трудно сказать, сколько компаний смогли бы обнаружить подобные атаки. На многих сайтах установлены программы-детекторы вторжений, отслеживающие атаки. Если в вашей компании их еще не установили, то нужно это сделать. Не ждите, пока название вашей компании появится в выпуске новостей CNN.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКЧитайте также

Заключительные замечания

Заключительные замечания В последних главах описываются и демонстрируются на примерах несколько технологий, предназначенных для достижения одной цели: максимально эффективного использования базы данных для экономии денежных средств. Использование новых технологий

Заключительные замечания об индексаторах

Заключительные замечания об индексаторах Чтобы получить настоящую экзотику, вы можете создать индексатор, который имеет множество параметров. Предположим, что у нас есть пользовательская кол-лекция, которая хранит элементы в двумерном массиве. В этом случае вы можете

Заключительные замечания о перегрузке операций

Заключительные замечания о перегрузке операций Вы могли убедиться в том, что C# обеспечивает возможность построения типов, по-своему отвечающих на встроенные всем известные операции. Перед тем как перейти к непосредственной модификации классов для поддержки такого

4.5.4. Заключительные замечания

4.5.4. Заключительные замечания Три решения задачи о восьми ферзях показывают, как к одной и той же задаче можно применять различные подходы. Мы варьировали также и представление данных. В одних случаях это представление было более экономным, в других — более наглядным и,

14.7. Заключительные замечания

14.7. Заключительные замечания Нашу оболочку экспертной системы можно развивать в целом ряде направлений. В данный момент уместно сделать несколько критических замечаний и высказать предложения по усовершенствованию нашей программы.В нашей программе, являющейся

16.4. Заключительные замечания

16.4. Заключительные замечания Нашего простого интерпретатора было вполне достаточно для того, чтобы проиллюстрировать некоторые идеи, лежащие в основе программирования в терминах образцов. Применение этого интерпретатора для более сложных приложений потребовало бы

Заключительные слова

Заключительные слова Во многих компаниях компьютерная безопасность сводится к наличию брандмауэра. Ну ладно, вам так понравилась эта интернетовская штучка, и вам не терпится подключиться к сети. Вы направляете всю свою энергию на выбор правильного брандмауэра и на

Заключительные слова

Заключительные слова Если вы генеральный директор и надеетесь, что ваша интранет будет в безопасности и не проверяете ее, то вас может ждать большой сюрприз. Угрозы благополучию предприятий продолжают возрастать и требуют все более высоких уровней защиты корпоративных

Заключительные слова

Заключительные слова Сегодня в насыщенной различными видами связи деловой среде внешние подключения стали такой же частью бизнес-структуры, как телефоны, круглосуточная доставка и межофисные низкие перегородки. На то, что ваш партнер расставил все средства защиты,

Заключительные слова

Заключительные слова В мире компьютеров время — это все! Время вычислений процессора, время доступа памяти, время появления на рынке и т. д. — все протекает невероятно быстро. За 30 миллисекунд сигнал, летящий со скоростью света, может пройти расстояние от одного

Заключительные слова

Заключительные слова Оценка риска является одной из важнейших и наиболее игнорируемых задач в области безопасности. Как ни печально, но это действительно так. Вы должны понять, что у вас есть и что из вашего имущества заслуживает охраны.По данным опроса Global Security Survey,

Заключительные слова

Заключительные слова Когда дело касается обеспечения безопасности, то роли и обязанности должны быть четко определены. Так как каждая компания имеет свою структуру технической поддержки, то эти роли и обязанности могут быть различными (даже в соседних подразделениях) в

Заключительные слова

Заключительные слова В рассказанной истории руководители обеих групп должны были помогать решению проблемы — для этого руководство и существует. К сожалению, эти менеджеры «зависли» на своих политических амбициях. Вдохновляйте ваших менеджеров на то, чтобы они

Заключительные слова

Заключительные слова Аутсорсинг быстро становится стратегией корпораций нашего десятилетия. Если ваша компания не воспользовалась аутсорсингом для каких-либо своих нужд, то велика вероятность, что она скоро это сделает.Перед тем как проводить какую-либо

Заключительные слова

Заключительные слова Ежедневно миллионы предпринимателей вкладывают свои надежды и мечты в почтовые послания, которые затем отправляют в плавание по Интернету. Если они делают это, не применяя шифрования, то, следовательно, забывают о всякой осторожности.Применение

Слова, слова, слова… Автор: Евгений Козловский.

Слова, слова, слова… Автор: Евгений Козловский. © 2004, Издательский дом | http://www.computerra.ru/Журнал «Домашний компьютер» | http://dk.compulenta.ru/Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/120/276445/Интересно, сколько двенадцатизначных чисел вы способны оперативно