Технологии

Технологии

«Кибер-Аль-Каида», или Как исламские экстремисты используют интернет

Олег Нечай

Опубликовано 26 января 2014

В силу интернационального характера своей деятельности исламистское подполье давно освоило все возможности интернета, причём на таком уровне, который не снился не только простым пользователям, но даже озабоченным приватностью поклонникам Tor.

C самого рождения Всемирной сети радикально настроенные мусульманские движения использовали её в различных целях — от вербовки новых сторонников и пропаганды до сбора средств и установки защищённых каналов связи. Но изменилось ли положение вещей сегодня, когда ведущие спецслужбы мира уже не скрывают, что способны контролировать действия любого пользователя интернета?

Понятно, что, как и все посетители Сети, исламисты заходят на разные сайты и форумы и используют постоянно совершенствующееся программное обеспечение, в том числе и сетевое. Скрытое общение между группировками через интернет существовало задолго до атак 11 сентября, однако до конца 2001 года, когда в Сети появился первый официальный сайт «Аль-Каиды», они не были склонны афишировать своё присутствие.

Сайт «Аль-Каиды» мало чем отличался от большинства тогдашних веб-ресурсов: большую его часть занимали статичные изображения и разнообразные текстовые объявления, преимущественно на арабском, а также несколько коротких видеороликов. При этом вполне однозначная «маркировка» всех страниц логотипом группировки на основе чёрного флага позволила спецслужбам без проблем идентифицировать принадлежность сайта и закрыть его — на какое-то время.

Однако появление первого официального представительства «Аль-Каиды» в интернете привело к быстрому расширению открытого присутствия исламистов в Сети. Как грибы после дождя стали плодиться многочисленные страницы поддержки, всевозможные форумы и социальные сети. На этих ресурсах уже не заявлялась непосредственная их принадлежность к «Аль-Каиде», но человек, знакомый с её идеологией, мог по мельчайшим деталям мгновенно определить, что находится в кругу единомышленников — или по крайней мере представлявшихся таковыми. Этот всплеск активности постепенно привёл к возрождению официального представительства «Аль-Каиды» в Сети, но уже в ином формате. По словам консультанта по вопросам терроризма Эвана Колмана, тесно сотрудничавшего с ФБР, это было вполне ожидаемо. Новые сайты были создан силами не самой «Аль-Каиды», а её сторонников, которые показали такой уровень владения современными технологиями для создания полноценных социальных сетей, что привлекли внимание действительных членов группировки.

Колман отмечает, что некоторые участники подобных форумов демонстрируют необычную для стороннего наблюдателя осведомлённость о деталях терактов и прочих акций исламистов в разных странах мира. Со временем такие участники склоны создавать собственные форумы более узкой направленности.

Одним из первых подобных ресурсов стал форум известного иракского члена «Аль-Каиды» Абу Мусаба аль-Заркави, получивший известность после распространения видео об обезглавливании в Ираке 26-летнего американского инженера по телекоммуникациям Ника Берга. Позднее на том же ресурсе стали появляться видеозаписи подрыва террористов-смертников, так что уже ни у кого не возникало сомнений в том, что этот форум стал своего рода официальным медиапредставительством «Аль-Каиды» в интернете, а не каким-то личным сайтом.

Эту версию подтверждает тот факт, что на сегодня существует три больших исламистских форума с практически идентичным контентом, часть которого переводится на английский язык. Как и в случае с первым сайтом «Аль-Каиды» 2001 года, в определённых местах этих форумов содержатся «благословения», подтверждающие официальное происхождение выложенных там видеороликов, фотографий и заявлений. Когда один или два из них блокируются или закрываются властями, третий продолжает размещать материалы.

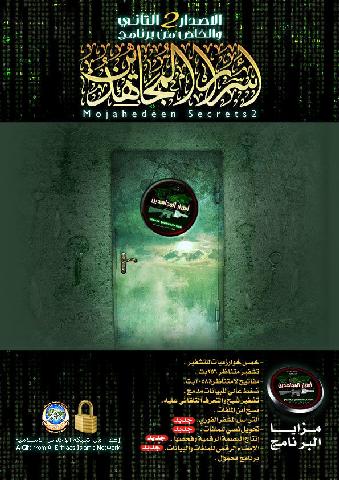

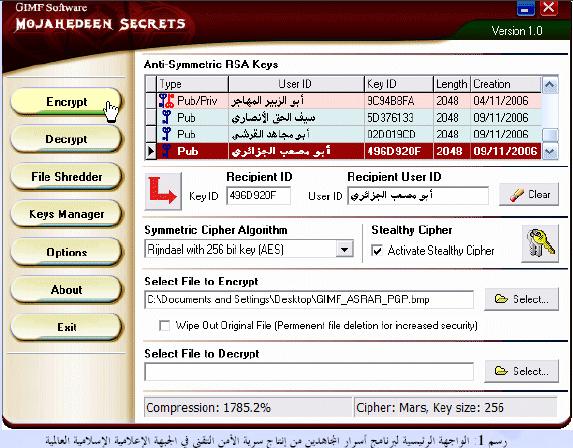

Примерно с того же времени, с начала 2000-х, стали появляться разнообразные средства шифрования переписки, позволяющие скрывать местонахождение и личность корреспондентов. Такие программы представляли собой аналоги известных «гражданских» средств шифрования вроде PGP, но первоначально распространялись исключительно на арабоязычных сайтах, что должно было гарантировать в глазах «братьев» отсутствие всевозможных «закладок» западных спецслужб.

Одну из таких программ под названием «Асрар аль-Муджахидин», то есть «Секрет моджахеда», разрекламировал в своё время ежеквартальный журнал Inspire, издаваемый «Аль-Каидой» в некоторых арабских странах. Программа позволяла генерировать цифровой ключ для шифровки и дешифровки текстовых сообщений. Вышло две версии «Асрар аль-Муджахидина», при этом вторая поддерживала шифрование в форумах и защищённую передачу сообщений при помощи цифровых подписей.

Ещё одна известная программа, появившаяся на свет в феврале 2013 года, — «Асрар аль-Дардашах» («Секрет чата») — представляет собой криптоплагин для открытого интернет-мессенджера Pidgin, совместимый со всеми известными сетями, в том числе, Jabber, ICQ, Google Talk и Yahoo! Messenger.

Наконец, в сентябре 2013 года была выпущена «Мобильная программа шифрования», также представляющая собой PGP-подобное средство для смартфонов под управлением Android и Symbian.

Все три программы распространяются под маркой так называемого Технического центра глобального исламского медиафронта (GIMF) и с чисто технической стороны не представляют ничего не только принципиально нового, но даже интересного: шифрование на основе публичных ключей сегодня применяется в любом браузере. Так что единственным отличием их от других можно считать подробные инструкции на арабском языке.

С другой стороны, создатель PGP Фил Циммерман признаёт, что если такая программа написана грамотно, то она может быть вполне эффективной. Впрочем, он тут же замечает, что если бы действительно проанализировал этот софт, то не стал бы ни с кем делиться своим мнением о том, эффективен он или нет.

В декабре 2013 года официальное техническое подразделение «Аль-Каиды» объявило о начале распространения новой программы шифрования «Безопасность моджахеда». Она стала своеобразным ответом на тот факт, что в августе 2013 года США заявили о перехвате переписки «Аль-Каиды», который привёл к закрытию около 30 представительств этой страны на Ближнем Востоке и в Африке. Выход нового средства шифрования одновременно свидетельствует о технических возможностях исламистов и о стремлении последовательно повышать уровень онлайновой безопасности своей переписки.

Причина, по которой исламисты пишут собственные аналоги известных средств шифрования, проста: во-первых, «внутренний» продукт гарантирует отсутствие «закладок» западных спецслужб, а во-вторых, он просто не так хорошо изучен, как популярный общедоступный софт.

Но тогда почему же в заголовке ключа «Секрета моджахеда» содержится строчка «Asrar al-Mujahideen V2.0», немедленно компрометирующая такое сообщение? Для повышения ощущения безопасности пользователя? Возможно, именно поэтому, ведь ни одна технология шифрования не может дать вам стопроцентную гарантию от перехвата и взлома.

Другая причина — пропаганда. Посыл «У нас есть всё своё» намекает на мощь подпольной организации — точно так же, как и на «величие» любого тоталитарного режима. И посыл этот, несмотря на прямоту и декларативность, действительно работает.

За прошедшие с момента открытия первого сайта «Аль-Каиды» годы лидеры исламских экстремистов хорошо поняли, что современные технологии обеспечивают достаточно высокий уровень безопасности для того, чтобы безнаказанно и на регулярной основе распространять общедоступные пропагандистские материалы.

Разумеется, любые террористы изначально готовы к тому, что их станут преследовать спецслужбы, поэтому сложность «внутренних» криптографических средств будет постоянно расти. А в некоторых случаях они попросту обойдутся без каких бы то ни было электронных средств: сам Бен Ладен предпочитал всем видам связи живых курьеров.

Но одновременно с этим будет и дальше нарастать открытое присутствие исламистов в интернете, тем более что если какие-то сети или государства блокируют сайт, форум или аккаунт в социальной сети, то за считаные минуты можно открыть с десяток новых. Традиционные подходы больше не работают, так что эти проблемы требуют каких-то нетривиальных решений. И очень хочется надеяться, что эти решения не будут связаны с дальнейшим ограничением прав и свобод личности.

К оглавлению

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКЧитайте также

Технологии

Технологии Снегокалипсис в Атланте: как пять сантиметров снега парализовали огромный город Евгений Золотов Опубликовано 04 февраля 2014 Северная Америка нынче замерзает. Переживая необычно холодную зиму, публика пробавляется воспоминаниями о

ТЕХНОЛОГИИ: Информационные технологии Древней Руси

ТЕХНОЛОГИИ: Информационные технологии Древней Руси Автор: Ваннах МихаилИнформационные технологии Древней Руси? Ну да, конечно. Когда при раскопках античности обнаружили проволоку, то сделали вывод, что у древних был телеграф. Тем археологическим культурам, где

ТЕХНОЛОГИИ: IT-технологии Бога Войны

ТЕХНОЛОГИИ: IT-технологии Бога Войны Автор: Анатолий СорокинВ наши дни первым (а иногда и единственным) приложением результатов развития хайтека является военное дело. Впрочем, так было в любую историческую эпоху. Высокими технологиями в разное время были (и не потеряли

ТЕХНОЛОГИИ: 2G, 3G, 3.5G, 3.75G… Технологии мобильной связи дробятся и множатся

ТЕХНОЛОГИИ: 2G, 3G, 3.5G, 3.75G… Технологии мобильной связи дробятся и множатся Автор: Родион НасакинНи один аналитик не возьмется со стопроцентной уверенностью указать технологию, по которой будет работать подавляющее большинство сетей мобильной связи через пять-десять лет.

Технологии

Технологии Им бы в небо, но... Удастся ли Google и Facebook затея с коммуникационными дронами? Евгений Золотов Опубликовано 16 апреля 2014 О том, что Google приобрела американского разработчика сверхвысотных дронов Titan Aerospace и что обошла в этом деле Facebook,

Технологии

Технологии MS Office для iPad — как возвращение к истокам и признание поражения Евгений Золотов Опубликовано 28 марта 2014 Дождались! Сегодня ночью Сатья Наделла, впервые появившийся перед камерами в качестве генерального директора Microsoft, представил

Технологии

Технологии Серебряная пуля: Элон Маск раскрыл секреты Hyperloop Евгений Золотов Опубликовано 13 августа 2013 Выждав почти год после первого упоминания, основатель компаний SpaceX, Tesla Motors и Solar City Элон Маск сегодня ночью обнародовал детали проекта Hyperloop —

Технологии

Технологии Автоцензор для Google Glass и носимых камер Андрей Васильков Опубликовано 28 января 2014 На февральском симпозиуме по сетевым и распределённым системам безопасности в Сан-Диего будет представлена разработка под названием PlaceAvoider.Google Glass и

Технологии

Технологии Как интернет-технологии меняют мир бизнеса Михаил Ваннах Опубликовано 11 апреля 2014 Как бы ни проседали бумаги публично торгуемых интернет-компаний («Котировки хайтека летят вниз»), но информационные технологии уже бесповоротно

Технологии

Технологии Почему качество звука больше не имеет значения Олег Нечай Опубликовано 08 апреля 2013 В 1993 году, два десятилетия назад, на свет появился компьютерный формат MP3, воздействие которого на музыкальную культуру цивилизованного человечества

Технологии

Технологии Как малоизвестная функция iOS 7 сможет изменить мир Олег Нечай Опубликовано 25 апреля 2014 В конце марта 2014 года в магазине мобильных приложений Apple App Store появилась небольшая бесплатная программка под названием FireChat, предназначенная для

Технологии

Технологии Десять способов избавиться от ненужного астероида Андрей Письменный Опубликовано 16 февраля 2013Упавший в Челябинске метеорит заставил многих из нас осознать: на наши головы из космоса в любой момент может свалиться что угодно, и на страже нашего небосвода