Защита СМБ: подходы и принципы

Защита СМБ: подходы и принципы

Все больше разработчиков средств безопасности применяют так называемые «облачные» подходы, используя для контроля защищаемой системы данные, на лету предоставляемые онлайновыми системами накопления и классификации угроз. Это могут быть как специализированные БД (например, с данными об уязвимостях ПО), так и инструменты социального характера (когда к сбору данных привлекается сообщество пользователей), а также гибридные схемы. Благодаря таким решениям удается существенно повысить надежность выявления угроз и скорость реакции, но все же эти технологии пока остаются вспомогательными. В основе же большинства коммерческих программных продуктов лежат классические подходы, такие как применение сигнатурных БД и разного рода вероятностных методов [1].

Выбор антивирусных комплексов

Если говорить о практических вопросах реализации антивирусной защиты, то следует иметь в виду, что существует два основных подхода к выбору антивирусных средств: гомогенный (когда используются программные продукты одного разработчика) и гетерогенный (когда формируется комплекс, содержащий средства, созданные разными компаниями). Главное преимущество гомогенных систем состоит в единообразии. В частности, это означает следующее.

1.?Совместимость. Антивирусные продукты от одного разработчика, как правило, значительно лучше совместимы между собой, чем с разработками других производителей.

2.?Общие антивирусные базы. Не всегда, но как правило, одна компания-разработчик использует одно и то же антивирусное ядро и, следовательно, один набор антивирусных баз.

3.?Единая система управления.

4.?Единая точка обслуживания. Как и любая сложная система, система антивирусной защиты требует поддержки со стороны производителя, и чем сложнее сеть, тем более нетривиальные проблемы в ней могут возникать, в том числе связанные с работой антивирусных средств. Наличие единой точки входа для всех обращений существенно упрощает работу обслуживающего персонала системы.

5.?Обучение специалистов. Помимо того, что интерфейсы и принципы управления продуктами одного разработчика обычно схожи, а значит, проще для освоения персоналом, часто имеются комплексные программы обучения.

Недостатки тоже имеются. В частности, при такой стратегии заметно сужается выбор. Возрастают риски из-за потенциальных технических проблем, например, сбои при обновлении антивирусных БД сказываются сразу на всей системе защиты.

Преимущества и недостатки гетерогенных систем симметричны недостаткам и преимуществам гомогенных. Основные достоинства таких составных решений заключаются в большей гибкости и некоторой естественной неоднородности, что порой дает заметный выигрыш в защищенности.

1.?Более высокая вероятность обнаружения благодаря применению систем, созданных разными командами разработчиков и, порой, на основе разных технологических решений. Вероятность пропустить вирус уменьшается на порядок, а то и на несколько.

2.?Локализация заражения. Поскольку продуктом одного разработчика защищается не вся сеть, а лишь ее часть, технические проблемы, связанные с этим продуктом (задержка с выпуском обновления, отсутствие доступа к основному серверу обновлений, ошибки в антивирусных базах), не скажутся на всей системе антивирусной защиты.

3.?Более полное соответствие требованиям: поскольку для защиты каждой подсистемы сети антивирусный продукт выбирается независимо, можно полнее удовлетворить требования к системе в целом.

Недостатки гетерогенной системы антивирусной защиты по понятным причинам лежат в тех же плоскостях, что и преимущества гомогенной.

1.?Сложность в освоении. Персоналу придется изучать и осваивать несколько непохожих продуктов, реализующих разные подходы к построению интерфейса и управлению.

2.?Независимое управление. Вместо единой системы управления персоналу придется работать с несколькими параллельными.

3.?Использование различных антивирусных баз, что неизбежно повышает нагрузку на сеть и, отчасти, персонал.

4.?Потенцтальные конфликты между антивирусными продуктами.

5.?Сложности в техническом сопровождении. Обслуживающему персоналу придется общаться с несколькими службами технической поддержки.

Может показаться, что у гомогенных систем больше преимуществ и меньше недостатков в сравнении с гетерогенными. При защите небольших и несложных по структуре сетей, как правило, так и есть. Но как только речь заходит о сложной сети, в силу вступает целый ряд факторов. При необходимости защиты или обеспечения совместимости с одной или несколькими редко используемыми системами подходящего гомогенного решения может просто не существовать. Когда на первый план выходит качество защиты, гетерогенные системы обладают преимуществами, которые часто перевешивают относительные недостатки. В процессе эволюции сети и системы ее антивирусной защиты постоянное соблюдение принципа «моновендорности» – довольно хлопотное дело; гораздо проще заменить один из продуктов при появлении лучшего, чем регулярно менять систему целиком. Кроме того, на практике гомогенные системы нередко обладают многими недостатками гетерогенных.

Защита от утечек: подходы и решения

Другая опасность, с которой сталкиваются компании СМБ (и не только они), – утечка информации. Рынок DLP (Data Leak/Loss Prevention, предотвращение утечки/потери данных) развивается довольно бурно, несмотря на кризис.

Спрос на такого рода решения подстегнул федеральный закон «О персональных данных» [2], где сформулированы требования, обязывающие все юридические и физические лица, хранящие или обрабатывающие персональные данные других граждан, обеспечить конфиденциальность предоставленной им информации. Организации или граждане, нарушающие закон, могут быть привлечены к ответственности. Сегодня имеется несколько прецедентов, связанных с коммерческим использованием утечек (их, думается, гораздо больше, но по понятным причинам широкую огласку получают немногие). При выборе системы защиты от утечек важно понять, что конкретно планируется защищать [3] и как.

К настоящему моменту технологии выявления корпоративных секретов прошли две стадии эволюции. Во-первых, разработчики систем предотвращения утечек обратили внимание на вероятностные методы, суть которых состоит в использовании лингвистического анализа или «цифровых отпечатков пальцев» (Digital Fingerprints). Во-вторых, реализовали детерминистские методы, основанные на том, что каждый секретный документ должен быть специальным образом помечен.

Вероятностные методы фильтрации исходящего трафика предполагают использование лингвистических технологий или цифровых отпечатков, снятых с секретных документов. Применение лингвистического анализа подразумевает поиск в исходящих документах ключевых фраз, заданных заранее, и последующий их анализ с учетом контекста. Для этого требуется предварительное обучение фильтра на тех документах, для которых уже известно, что они являются секретными. Анализ исходящего трафика осуществляется именно с использованием этой базы. Результат анализа – вероятность того, что документ относится к секретным. Такому подходу присущи несколько недостатков. Прежде всего подобный анализ не всегда эффективен, лингвистические алгоритмы, несмотря на десятилетия развития, все еще несовершенны. Кроме того, злоумышленник может воспользоваться стеганографией и разнообразными методами кодирования. Еще одна проблема, связанная с лингвистической фильтрацией, состоит в том, что ее сложно реализовать для несетевых видов трафика. Хотя работы в этом направлении ведутся и есть определенные успехи [4].

Детерминистские технологии предполагают, что все конфиденциальные файлы должны быть специальным образом помечены (например, имена файлов формируются особо). Методы разметки могут быть более или менее изощренными, сути дела это не меняет. Очевидно, что для внедрения такой системы следует провести полную классификацию всех электронных документов в компании и соответствующим образом пометить все секретные файлы. Эффективность защиты помеченных файлов равна 100 %… А не помеченные не защищены вовсе. Кроме того, детерминистские методы беззащитны перед кражей мобильных устройств, носителей и компьютеров.

Для решения указанных проблем некоторые разработчики предлагают использовать комплексные модели защиты. В идеале схема защиты должна охватывать весь жизненный цикл секретного документа, обеспечивая как предотвращение его утечки, так и контроль использования. В частности, такая система может охватывать несколько основных этапов [5].

1.?Классификация. На первом этапе построения системы защиты от утечки необходимо провести классификацию и категоризацию информации. Классифицированной информации сразу же приписываются соответствующие уровни допуска, а для вновь создаваемых и «входящих» документов описывается и настраивается процедура их учета.

2.?Контроль. Вторая ступень предполагает защиту секретных документов в местах хранения и распределение прав доступа к этой информации на основе классов и уровней допуска, полученных на первом этапе. Кроме того, защита в местах хранения предполагает использование шифрования.

3.?Мониторинг. Третий этап подразумевает защиту секретных документов в процессе работы служащих с конфиденциальными файлами на своих компьютерах.

4.?Нотификация. Следующий шаг – это предотвращение нарушений в реальном времени и оповещение обо всех инцидентах офицера безопасности.

5.?Аудит. Пятым и обязательным этапом построения системы защиты является архив всех данных, циркулирующих в корпоративной сети и покидающих ее пределы, и действий, которые пользователи совершают с этими данными.

В то же время реализация такого масштабного решения – далеко не самый подходящий вариант решения проблемы утечек, если речь идет о небольших и/или средних компаниях. Тем более во время глобального финансового кризиса, когда средства на ИТ-проекты как минимум существенно урезаны. В этом случае возможна организация более «легковесных» с точки зрения архитектуры систем, когда, например, системы контентной фильтрации применяются в сочетании с комплексами, обеспечивающими хранение данных в специальных криптоконтейнерах [6].

История успеха: власть выбирает Dr.Web Enterprise Suite

Чем выше ранг государственного учреждения, тем выше ответственность, которая ложится на плечи его руководителей и сотрудников. Во всем многообразии задач, стоящих перед органами власти, важнейшую роль играет оперативность и согласованность действий, а также бесперебойность процессов взаимодействия граждан с властью. Все это на сегодняшний день невозможно без повсеместной информатизации и компьютеризации. Оснащение современной техникой, в свою очередь, ставит ребром другой насущный вопрос – об информационной безопасности органов государственной власти.

Dr.Web Enterprise Suite – система защиты, рассчитанная на работу в различных по размеру компаниях, в частности в крупных финансовых организациях и государственных структурах

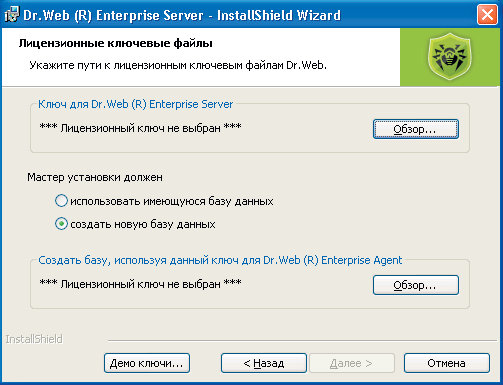

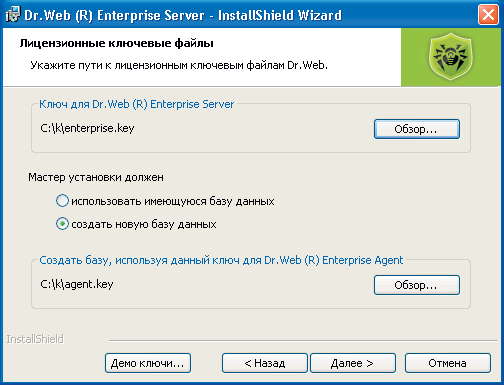

1. Завершение процесса установки Dr.Web ES

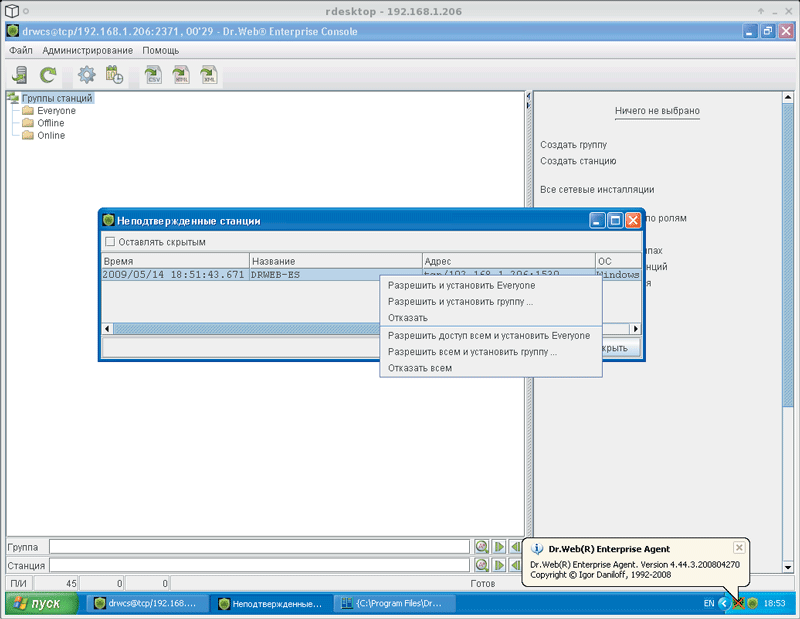

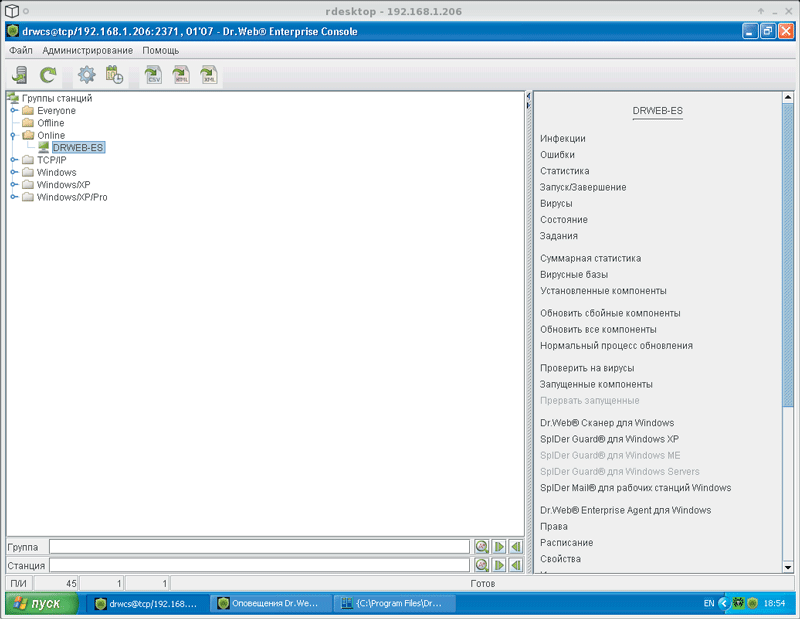

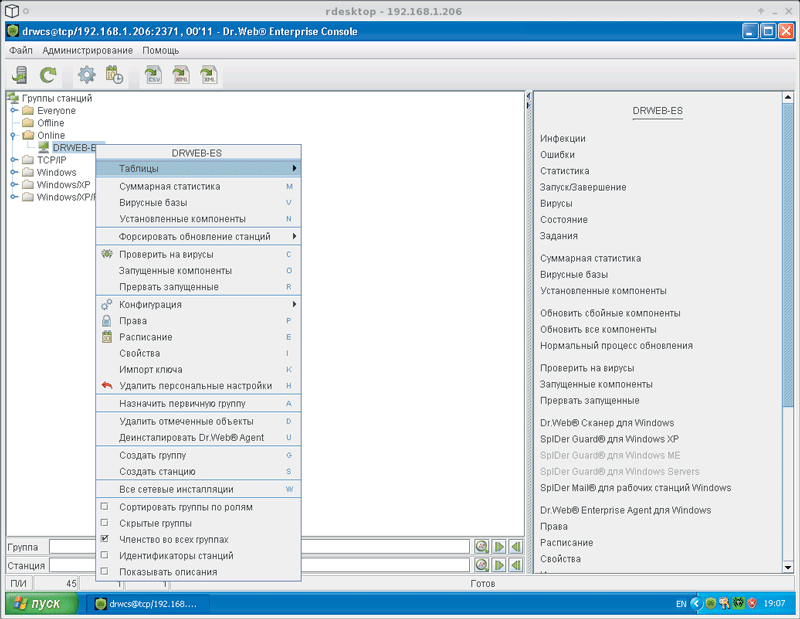

2. Консоль управления Dr.Web ES

3. Возможные действия с рабочей станцией в рамках консоли Dr.Web ES

4, 5. Выбор лицензионного ключа при установке Dr.Web ES

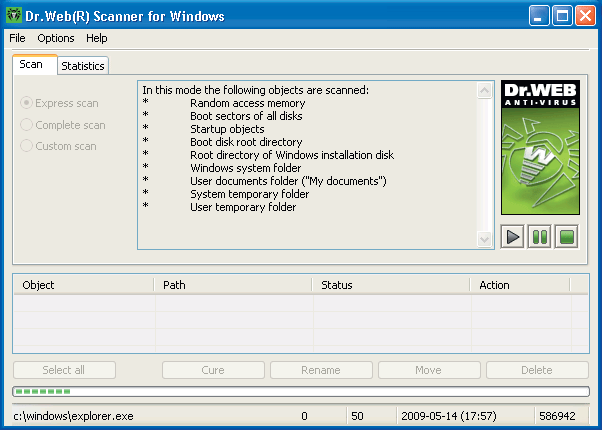

6. Процесс сканирования в рамках Dr.Web ES

Сегодня информационная защита госучреждений осуществляется при помощи комплексных решений, учитывающих все аспекты построения локальных сетей и политик безопасности. Кроме того, необходимо соответствие требованиям, предъявляемым как самими заказчиками, так и многочисленными лицензиями и сертификатами, позволяющими использование той или иной продукции в госструктурах. Лишь немногие производители средств информационной безопасности способны обеспечить соответствие всем этим условиям. В их числе – компания «Доктор Веб», для которой партнерство с государственными заказчиками традиционно является одним из приоритетных направлений деятельности. Решение Dr.Web Enterprise Suite хорошо известно целому ряду крупных государственных заказчиков Dr.Web, в числе которых – Администрация Президента РФ, Министерство обороны РФ, целый ряд учреждений органов муниципальной власти и многие другие учреждения.

Dr.Web Enterprise Suite – программный комплекс для антивирусной и антиспам-защиты рабочих станций и файловых серверов Windows, а также почтовых серверов Unix на предприятиях любого масштаба – «вырос» из проекта по созданию антивирусного ПО, способного обеспечить централизованное управление безопасностью в государственной автоматизированной системе «Выборы». Речь шла об очень масштабном внедрении: один из компонентов нового решения развертывался в Центральной избирательной комиссии РФ, а другие – в региональных офисах ГАС «Выборы», количество которых исчислялось тысячами. Тестирование решения прошло успешно, оно незамедлительно было внедрено и обеспечивает защиту «Выборов» и по сей день.

На примере этого внедрения стали очевидны неисчерпаемые возможности комплексной защиты на базе антивирусного ядра Dr.Web, и в скором времени состоялась коммерческая «премьера» продукта, получившего название Dr.Web Enterprise Suite. Это было в 2005 году, и с тех самых пор «сюита» постоянно совершенствуется, оставаясь неизменным выбором для десятков государственных учреждений, искавших оптимальное средство информационной безопасности.

Надежность и качество разработок Dr.Web подтверждают многочисленные лицензии и сертификаты Федеральной службы безопасности (ФСБ), Федеральной службы по техническому и экспортному контролю (ФСТЭК), а также Министерства обороны РФ. Но главное – эти разработки приносят реальную пользу, обеспечивая надежную и бесперебойную работу защищенных сетей. Простой в установке, развертывании и администрировании Dr.Web Enterprise Suite с легкостью находит общий язык с самыми сложными сетями, подчас насчитывающими тысячи компьютеров, и при этом совершенно нетребователен к ресурсам – как техническим, так и человеческим. Для управления антивирусной защитой Dr.Web Enterprise Suite не требуется никаких специальных знаний и навыков.

Таким образом, внедрение Dr.Web Enterprise Suite требует минимум усилий со стороны клиента и не отвлекает его ИТ-специалистов от текущей работы. Именно эта особенность делает выбор в пользу Dr.Web Enterprise Suite особенно актуальным в случаях, когда заказчика смущает необходимость дополнительных затрат на повышении квалификации системных администраторов дл освоения нового продукта. Такой необходимости просто не возникает.

Нередки случаи, когда внедрению Dr.Web Enterprise Suite предшествует долгий период использования средств информационной защиты других производителей. Так, до знакомства с продукцией Dr.Web Администрация города Екатеринбурга была оснащена решениями словацкой компании Eset, однако лучшее соотношение цена/качество и более полное соответствие стратегическим задачам информационной безопасности Администрации в итоге смог обеспечить именно Dr.Web Enterprise Suite. О соответствии высоким требованиям, предъявляемым к информационной безопасности на государственном уровне, говорят не только лицензии и сертификаты Dr.Web, но и представители заказчиков. Так, комментируя внедрение Dr.Web Enterprise Suite, начальник информатизации Администрации муниципального образования города Краснодара отметил: «Выбранное Администрацией муниципального образования города Краснодара решение Dr.Web Enterprise Suite на сегодняшний день полностью обеспечивает защиту информационной системы от внешних нежелательных воздействий, максимально соответствует нашим требованиям и ресурсам и поэтому является для нас наиболее оптимальным вариантом».

«Государственная служба» стала одним из основных поприщ для Dr.Web Enterprise Suite. Раз закупив лицензии на продукцию, разработанную «Доктор Веб», госзаказчики неизменно обращаются к партнерам компании за продлением лицензионных соглашений.

Официальное мнение

Михаил Калиниченко, генеральный директор S.N. Safe&Software Ltd.

PC Magazine/RE:?Насколько серьезна проблема инсайдеров для компаний разного масштаба? Так ли она остра для компаний СМБ, как и для крупных корпораций?..

Михаил?Калиниченко:?Проблема инсайдерства существовала всегда, а в России она всегда была особенной. Не случайно легендарным ответом на вопрос: «Как дела в России?» – ответ во все времена был один и тот же: «Воруют». Только в России есть такое количество синонимов слова «взятка», которые описывают разные способы незаконного заработка сотрудников в ущерб компании или владельцам бизнеса. Причем с этой точки зрения критически важным является не размер суммы, а возможное негативное влияние на бизнес компании. Понятно, что 10 тыс. долл. бизнес Газпрома не нарушат, а вот небольшому предприятию по производству чего-нибудь полезного они могут нанести непоправимый вред. Информационные технологии разрушили преграды между отделами компании и сделали информацию более доступной. Это помогло компаниям ускорить бизнес, снизить коммуникационные издержки, но одновременно и расширило для инсайдеров возможности получать доступ к информации и использовать ее в своих целях. Поэтому проблема одинаково существенна для всех компаний. При этом надо понимать, что большинство существующих средств защиты и контроля либо слишком дороги для СМБ, либо слишком сложны в использовании.

PC Magazine/RE:?Как, по вашему мнению, изменится расстановка сил на рынке средств защиты в целом и в секторе DLP в частности после ввода закона о защите персональных данных?

М. К.:?Скорее всего ничего критического не произойдет. Сам по себе закон, безусловно, полезен, но он не способен моментально привести к созданию новых программ или грамотному развертыванию и использованию систем защиты.

PC Magazine/RE:?Если говорить о продуктах Safe’n’Sec, то какие направления атак закрывают ваши решения?

М. К.:?Корпоративные продукты Safe’n’Sec позиционируются на рынке как решения для стратегического управления информационными рисками компании. Комбинация технологий поведенческого анализа и новой разработки V.I.P.O. в наших продуктах обеспечивает клиентам комплексную защиту от утечек конфиденциальной информации и вторжений вредоносного кода, реализацию политик информационной безопасности компаний. Так, например, Safe’n’Sec Enterprise Suite на основе анализа поведения всех событий, происходящих в корпоративной сети, защищает информационную систему компании на следующих уровнях: документы, приложения, системные ресурсы, использование USB-портов и устройств, действия пользователей. Выпуск новой корпоративной версии мы планируем уже в этом месяце, и должен сказать, что функциональные возможности этого продукта значительно расширены и улучшены.

Источники информации и ссылки

При подготовке обзора использованы материалы раздела «@Библиотека» сайта PC Magazine/RE (pcmag.ru/library), а также учебных курсов «Вирусы и средства борьбы с ними», «Защита от инсайдеров. Обзорный курс InfoWatch». Более подробно ознакомиться с курсами и сдать контрольные тесты можно в разделе «@Обучение» сайта PC Magazine/RE (pcmag.ru/elearning).

1.?«Вирусы и средства борьбы с ними» (http://www.pcmag.ru/elearning/course/index.php?COURSE_ID=10).

2.?Решения InfoWatch для соответствия ФЗ «О персональных данных» (http://pcmag.ru/library/detail.php?ID=6270).

3.?«Защита от инсайдеров. Обзорный курс InfoWatch» (http://www.pcmag.ru/elearning/course/index.php?COURSE_ID=7).

4.?«Семантическое зеркало» InfoWatch (http//pcmag.ru/news/detail.php?ID=36280).

5.?Perimetrix Secret Documents Lifecycle (http://pcmag.ru/library/detail.php?ID=11782).

6.?InfoWatch CryptoStorage (http://pcmag.ru/library/detail.php?ID=32351).

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКЧитайте также

4.2. Некоторые подходы к отладке распределенных приложений

4.2. Некоторые подходы к отладке распределенных приложений При отладке распределенного приложения в целом нужно представлять общее его состояние, которое включает структуры данных, распределенные по нескольким платформам. Кроме того, необходимо иметь протокол

1.6. Новаторские подходы хакеров – руткиты (rootkits)

1.6. Новаторские подходы хакеров – руткиты (rootkits) Если троянцы, о которых говорилось выше, можно обнаружить с помощью системных утилит, то представители этого класса вычисляются только с помощью специальных утилит.Руткиты представляют собой более продвинутый вариант

Лекция 4. Подходы к повторному использованию

Лекция 4. Подходы к повторному использованию В этой лекции будут рассмотрены некоторые из проблем, направленных на широкомасштабное внедрение повторного использования программных компонентов. Цели повторного использования "Последуйте примеру проектирования

Инициализация: подходы языков программирования

Инициализация: подходы языков программирования Проблема, решаемая в этой лекции, - это общая проблема языков программирования: как работать с глобальными константами и разделяемыми объектами, в частности, как выполнять их инициализацию в библиотеках компонентов?Для

Глава 3 ОСНОВНЫЕ ИНЖЕНЕРНЫЕ ПОДХОДЫ К СОЗДАНИЮ ПРОГРАММ

Глава 3 ОСНОВНЫЕ ИНЖЕНЕРНЫЕ ПОДХОДЫ К СОЗДАНИЮ ПРОГРАММ 3.1. ОСНОВНЫЕ СВЕДЕНИЯ Традиционно инженеры стремились, а некоторые из них, не снижая качества проектов, добивались значительного сокращения сроков проектирования. В начале Великой Отечественной войны начальник

3.2. РАННИЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ

3.2. РАННИЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ Ранние технологические подходы не используют явных технологий, поэтому их применяют только для очень маленьких проектов, как правило, завершающихся созданием демонстрационного прототипа. В качестве примера подхода, не использующего

3.3. КАСКАДНЫЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ

3.3. КАСКАДНЫЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ Каскадные технологические подходы задают некоторую последовательность выполнения видов работ, обычно изображаемую в виде каскада. Иногда их называют подходами на основе модели водопада.Классический каскадный подход (от англ. pure

3.4. КАРКАСНЫЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ

3.4. КАРКАСНЫЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ Каркасные подходы представляют собой каркас для видов работ и включают их огромное количество.Рациональный унифицированный подход к выполнению работ(rational unified process-RUP), изложенный подробно в десятой главе данного учебника, вобрал в

3.5. ГЕНЕТИЧЕСКИЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ

3.5. ГЕНЕТИЧЕСКИЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ Термин "генетический" в названии этой группы подходов связан с происхождением программы и дисциплиной ее создания.Синтезирующее программирование предполагает синтез программы по ее спецификации. В отличие от программы,

3.6. ПОДХОДЫ НА ОСНОВЕ ФОРМАЛЬНЫХ ПРЕОБРАЗОВАНИЙ

3.6. ПОДХОДЫ НА ОСНОВЕ ФОРМАЛЬНЫХ ПРЕОБРАЗОВАНИЙ Эта группа подходов содержит максимально формальные требования к виду работ создания программного обеспечения.Технология стерильного цеха. Основные идеи технологии стерильного цеха (cleanroom process model) были предложены

3.7. РАННИЕ ПОДХОДЫ БЫСТРОЙ РАЗРАБОТКИ

3.7. РАННИЕ ПОДХОДЫ БЫСТРОЙ РАЗРАБОТКИ Развитием и одновременно альтернативой каскадных подходов является группа подходов быстрой разработки. Все эти подходы объединяют следующие основные черты:• итерационную разработку прототипа;• тесное взаимодействие с

3.8. АДАПТИВНЫЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ

3.8. АДАПТИВНЫЕ ТЕХНОЛОГИЧЕСКИЕ ПОДХОДЫ Адаптивные технологические подходы были задуманы как подходы, поддерживающие изменения. Они только выигрывают от изменений, даже когда изменения происходят в них самих. Данные подходы ориентированы на человека, а не на процесс. Во

3.9. ПОДХОДЫ ИССЛЕДОВАТЕЛЬСКОГО ПРОГРАММИРОВАНИЯ

3.9. ПОДХОДЫ ИССЛЕДОВАТЕЛЬСКОГО ПРОГРАММИРОВАНИЯ Исследовательское программирование имеет следующие особенности (http://www.osp.ru/pcworld/2001/01/062.htm):— разработчик ясно представляет направление поиска, но не знает заранее, как далеко он сможет продвинуться к цели;— нет

11.4. ПОДХОДЫ К ПРОЕКТИРОВАНИЮ ТЕСТОВ

11.4. ПОДХОДЫ К ПРОЕКТИРОВАНИЮ ТЕСТОВ Рассмотрим два самых противоположных подхода к проектированию тестов.Сторонник первого подхода ориентируется только на стратегию тестирования, называемую стратегией "черного ящика", тестированием с управлением по данным или