Неправильная настройка программ

Неправильная настройка программ

К сожалению, большинство пользователей часто сами создают проблемы. Например, браузеру часто разрешают запуск JavaScript, ActiveX и других элементов управления, с помощью которых легко установить шпионские программы. Некоторые почтовые клиенты умеют обрабатывать и выводить на экран HTML-контент, позволяющий выполнять любые действия. Из-за неправильных настроек почтовой программы или имеющихся в ней ошибок при просмотре содержимого полученных писем могут автоматически открываться файлы вложений. Иногда используется следующий прием: к сообщению прилагается исполняемый файл, а в заголовке MIME, который указывает на тип передаваемого файла, в поле Content-Type указывается, что это рисунок. Почтовый клиент, пытаясь загрузить рисунок, запускает исполняемый файл.

Примечание

MIME – Мultipurpose Internet Мail Extension – почтовый стандарт Интернета: кодирование в одном сообщении текстовой и нетекстовой информации (графики, архивов и пр.) для передачи по электронной почте.

Опасность кроется не только в присылаемых EXE-файлах. Существует малоизвестная возможность выполнения сценариев в HLP– и CHM-файлах, причем эти сценарии позволяют запускать исполняемые файлы, поэтому следует остерегаться любых непрошеных сообщений электронной почты.

Если вы предпочитаете использовать для серфинга Internet Explorer, установите высокий уровень безопасности. Для этого выполните команду меню Сервис ? Свойства обозревателя, в появившемся окне перейдите на вкладку Безопасность, выберите категорию Интернет, в нижней части окна нажмите кнопку Другой, в открывшемся окне Параметры безопасности выберите из списка На уровень пункт Высокий и нажмите кнопку OK.

Пользователи часто работают в Интернете с правами администратора, соответственно, злоумышленник, получивший доступ к компьютеру посредством, например, атаки на Internet Explorer, получит те же права, поэтому для работы в Интернете следует завести отдельную учетную запись, наделив ее минимальными правами.

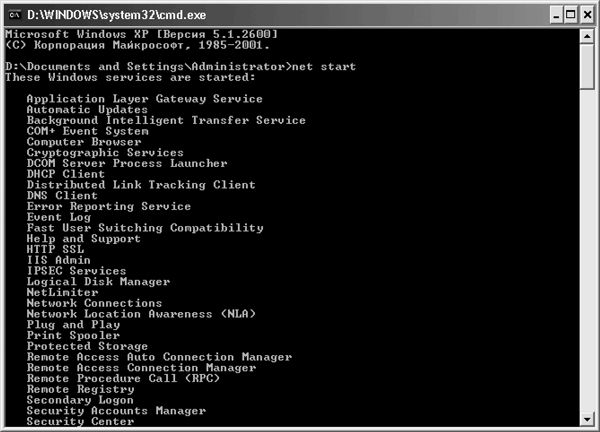

Червь Lovesan использовал уязвимость в сервисе Microsoft RPC (Remote Procedure Call – удаленное выполнение команд). И хотя эта уязвимость устранена, если служба DCOM (Distributed Component Object Model – модель распределенных компонентных объектов) вам не нужна, лучше отключить ее, а заодно и остальные ненужные сервисы. Чтобы проверить список запущенных служб, следует выполнить команду меню Пуск ? Выполнить и в окне Запуск программы ввести cmd. В появившемся окне командной строки введите команду net start. На рис. 1.1 показан пример списка работающих служб.

Рис. 1.1. Вывод списка запущенных служб

Чтобы отредактировать список автоматически запускающихся служб, следует выполнить команду Пуск ? Панель управления, выбрать категорию Производительность и обслуживание, затем Администрирование, после чего щелкнуть на ярлыке Службы. Двойной щелчок на выбранной службе покажет информацию о ее назначении и позволит изменить статус запуска. Если вы сомневаетесь в необходимости служб, можно постепенно отключать их, наблюдая за реакцией системы.

В Интернете существует достаточное количество руководств, подробно описывающих назначение системных служб Windows. Одно из них можно найти по адресу http://www.oszone.net/display.php?id=2357. Желательно отключить нулевую сессию (Null Session), позволяющую подключиться к системе, основанной на Windows NT, без ввода имени пользователя и пароля. При включенной нулевой сессии анонимный пользователь может получить большое количество информации о конфигурации системы, которую сможет использовать в дальнейших действиях (список ресурсов, предоставленных для общего доступа, список пользователей, рабочих групп и т. д.). Открытый 139-й порт относится к категории серьезных уязвимостей. Чтобы отключить нулевую сессию, необходимо выполнить команду меню Пуск ? Выполнить и набрать в строке Открыть команду regedit. В разделе реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa для Windows 2000/XP/2003 нужно задать параметру restrictanonymous значение 2 (тип – REG_DWORD), для Windows NT3.5/NT4.0 – значение 1. Для Windows 2000/XP/2003 в разделе реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServiceslanmanserver нужно задать для параметра RestrictNullSessionAccess значение 1 (тип параметра – REG_DWORD), а для Windows NT3.5/NT4.0 это можно сделать в разделе системного реестра HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanManServerParameters. Если таких параметров нет, их необходимо создать.

После внесения изменений требуется перезагрузка компьютера.

Следует также запретить скрытые ресурсы C$, D$, ADMIN$. Для этого проще использовать специализированные утилиты. Например, программа LanSafety позволяет сделать это одним щелчком (рис. 1.2).

Рис. 1.2. Рабочее окно программы LanSafety

Желательно использовать файловую систему NTFS, которая позволит разграничить доступ к ресурсам вашего компьютера и усложнит процесс локального взлома базы SAM.

Ранние версии Microsoft Word и Microsoft Ехсеl вместе с открытием документа автоматически запускали сценарии, написанные на языке Visual Вasic for Аррlication, что приводило к заражению компьютера макровирусами. Последние версии этих приложений запрашивают у пользователя подтверждение запуска сценариев.

Это далеко не все мероприятия, которые нужно выполнить для повышения уровня безопасности работы на компьютере. Обязательно следует установить антивирус, включить брандмауэр и использовать другие программы, о которых будет рассказано в следующих главах.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Установка программ

Установка программ Нужную программу вы можете приобрести на компакт-диске в магазине или же найти в Интернете и загрузить на свой компьютер. В Сети существует большое количество хранилищ программ, которые вы можете найти с помощью, например, «Яндекса».Приложения

Запуск программ

Запуск программ Существует несколько способов запуска приложений. Все они, за исключением одного, использовались и в предыдущих версиях Windows. Новый вариант – запуск программ с использованием строки поиска меню Пуск. Зная название программы, достаточно набрать в строке

Глава 3. Настройка стандартных программ Windows 7

Глава 3. Настройка стандартных программ Windows 7 В состав операционной системы Windows 7 входят несколько сотен приложений и программ командной строки. Часть из них знакомы каждому пользователю, например Блокнот или Paint. Часть программ, возможно, не так известна

Настройка программ по умолчанию

Настройка программ по умолчанию В самом начале главы мы говорили о том, что запускать программы нам сегодня приходится крайне редко – Windows учит нас работать не с ПРОГРАММАМИ, а с ДОКУМЕНТАМИ. Главное, чтобы мы сами разбирались, где в нашем компьютере звук, а где – видео,

23.2. Настройка быстрого вызова программ и папок

23.2. Настройка быстрого вызова программ и папок Быстрый вызов программ и папок с помощью запуска ярлыков сочетаниями клавиш также бывает очень удобным и экономит время.Сделать это достаточно просто. Для этого щелкните правой кнопкой мыши на ярлыке объекта, который вы

3.2.3. Настройка браузера и других сетевых программ

3.2.3. Настройка браузера и других сетевых программ Установив I2P, займемся настройкой браузера и других сетевых программ на использование шлюза I2P. Делается это аналогично указанию анонимного прокси-сервера – весь этот процесс для каждого браузера был подробно описан в

12.2. Выбор программ

12.2. Выбор программ Программ для работы в Интернете очень много – браузеры, почтовые клиенты, FTP-клиенты и т. п. Вы должны знать, какие программы являются программами с открытым кодом, а какие – нет.Сначала определимся, какие программы понадобятся для работы в Интернете:?

МИР ПРОГРАММ

МИР ПРОГРАММ Герой Мольера, месье Журдэн, был в высшей степени удивлен, когда узнал, что всю жизнь говорил прозой, не подозревая этого. Благодаря появлению ЭВМ и вызванному этим появлением возникновению вычислительной науки, или информатики, человечество оказывается в

Модификация программ

Модификация программ СборкиБольшую часть программ мы с вами получаем в готовом виде. Впрочем, существуют как минимум две категории программ, где пересборка и модификация всячески приветствуются, если не авторами, то благодарными пользователями...Программы,

23.2.1. Неправильная настройка программы или системы

23.2.1. Неправильная настройка программы или системы Как работала система до сбоя? Встречался ли подобный сбой раньше? Если ничего такого ранее вы не наблюдали и система работала как швейцарские часики, значит, скорее всего, причина в неправильной ее настройке. Вспомните,

6.6. Настройка автозапуска программ

6.6. Настройка автозапуска программ Для автоматического запуска программ используются следующие разделы:? HKCUSoftwareMicrosoftWindowsCurrentVersionRun;? HKCUSoftwareMicrosoftWindowsCurrentVersionRunonce;? HKLMSoftwareMicrosoftWindowsCurrentVersionRun;? HKLMSoftwareMicrosoftWindowsCurrentVersionRunonce;? HKLMSOFTWAREMicrosoftWindowsCurrentVersionRunOnceEx.Как мы уже говорили, разделы

За пределами программ

За пределами программ Подчеркнем теперь важность понятия АТД для областей, лежащих вне непосредственной области его предполагаемого применения.Подход, основанный на АТД, говорит нам, что серьезное интеллектуальное исследование должно отвергать всякую попытку понять

7.5. Настройка почтовых программ

7.5. Настройка почтовых программ Теперь рассмотрим настройки программ Outlook Express, Почта Windows и Почта Windows Live. Обращаться к ним вы будете не так часто, но все же удобно настроить программу по своему вкусу. Все основные настройки находятся в диалоговом окне Параметры (рис. 7.28).

Настройка почтовых программ

Настройка почтовых программ Чтобы пользоваться электронной почтой, существуют специальные почтовые программы, которые также называют почтовыми клиентами. Они позволяют писать и читать письма, а также связываются с почтовым сервером для получения или отправки

Установка программ

Установка программ Установка программы – достаточно простой и чаще всего очень быстрый процесс, позволяющий привести какую-либо утилиту в рабочее состояние на вашем компьютере. Как правило, после инсталляции программа копируется на жесткий диск, после чего может