7.2. Сетевые инструменты

7.2. Сетевые инструменты

В Ubuntu мне очень понравилась программа, вызываемая командой Система | Администрирование | Сетевые инструменты. В Windows (да и в других дистрибутивах Linux) подобной программы не было, и мне приходилось использовать программу CyberKit. На некоторых сайтах подобные утилиты позиционируются как утилиты для взлома. На самом деле, ко взлому системы они имеют лишь косвенное отношение. Истинное предназначение подобных утилит — информирование администратора о состоянии его сети.

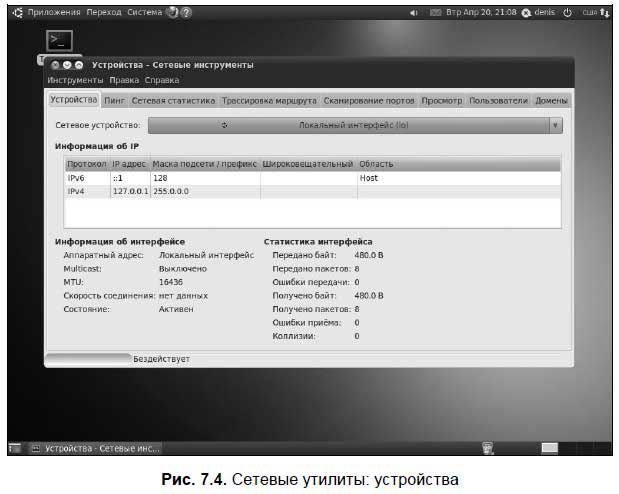

Запустите эту программу. На вкладке Устройства (рис. 7.4) вы найдете исчерпывающую информацию о состоянии сетевых устройств компьютера. Устройство можно выбрать в верхней части окна (раскрывающийся список Сетевое устройство).

Думаю, в особых комментариях данная вкладка не нуждается. На мой взгляд, самое полезное на ней — это информация о принятом/переданном трафике, особенно если вы Интернет оплачиваете по трафику, а не по времени. Надо отметить, что информацию, приведенную на этой вкладке, можно получить с помощью утилиты ifconfig (работает в текстовом режиме).

Вот назначение остальных вкладок программы:

? Пинг — позволяет «пропинговать» заданный узел, т. е. отправить к этому узлу определенное количество echo-запросов. Если узел ответит echo-ответом, то считается, что он доступен. Если узел недоступен, то это означает, что или имеются проблемы с сетью, или же узел просто выключен. Вкладку заменяет текстовая утилита ping;

? Сетевая статистика (рис. 7.5) — показывает общую информацию о настройках сети: таблицу маршрутизации, активные сетевые службы, информацию о мультикасте — групповой отправке пакетов. Для редактирования таблицы маршрутизации служит также утилита route;

? Трассировка маршрута — позволяет вывести маршрут до заданного узла, т. е. показать адреса узлов, через которые проходит пакет до заданного вами узла. Вкладку заменяет утилита tracepath;

? Сканирование портов — представляет собой простейший сканер портов, обычно в состав дистрибутива он не входит (а в Ubuntu есть!);

? Просмотр — позволяет преобразовать IP-адрес узла в доменное имя и наоборот, используя DNS-серверы по умолчанию (те, которые вы задали при настройке сети). Вкладка частично заменяет утилиту nslookup (возможности этой утилиты значительно шире, чем возможности вкладки Просмотр);

? Пользователи — позволяет получить информацию о компьютере и его пользователе с помощью службы Finger. Обычно такая служба отключена, поэтому вкладка сейчас бесполезна;

? Домены — позволяет проверить, на кого зарегистрировано то или иное доменное имя, и зарегистрировано ли оно вообще.

Примечание

Для редактирования таблицы маршрутизации используется утилита route.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Сетевые функции

Сетевые функции ip2longПроизводит конвертацию строки адреса IPv4 в число.Синтаксис:int ip2long(string ip_address);Функция ip2long() возвращает четырех байтовое численное представление адреса IP v4 из строки (числа, разделенные точками, например: "127.0.0.1").// получить IP адрес

Сетевые настройки

Сетевые настройки Рассмотрим группу настроек Сеть и Интернет. Здесь есть две подгруппы – Просмотр состояния сети и задач и Настройка общего доступа к файлам. В обоих случаях запускается окно центра управления сетями и общим доступом. В Windows Vista все операции по

Сетевые вычисления

Сетевые вычисления В компьютерной индустрии любят революции. В центре внимания постоянно находятся принципиально новые модели вычислений. Газеты, журналы, консультанты и эксперты до небес превозносят их достоинства и убеждают Вас немедленно применить их на деле. Но

Сетевые

Сетевые Большинство популярных современных компьютерных игр поддерживает возможность сетевой игры (так называемый multiplayer). Для организации подобного рода действа необходимо несколько компьютеров (как минимум два), объединенных в единую сеть. Сеть может быть локальной,

Сетевые черви

Сетевые черви С развитием Интернета этот тип вирусов стал самым распространенным, и именно он представляет главную угрозу для пользователей Сети. Последние известнейшие эпидемии, в результате которых за считанные часы заразились миллионы компьютеров по всему миру,

4.3 Сетевые технологии

4.3 Сетевые технологии Все сетевые технологии можно разделить на четыре категории:1. Связи "точка-точка" в региональных сетях2. Локальные сети3. Службы доставки пакетов региональных сетей4. Службы коммутации ячеекДля каждой технологии необходим механизм,

Сетевые средства

Сетевые средства Комплексная автоматизацияВ сети Internet существует множество сервисов, предназначенных как для проверки web-сайтов, так и для их рекламирования различными методами. Есть специализированные службы, применяемые для анализа какого-либо одного аспекта работы

7.8.5. Сетевые параметры

7.8.5. Сетевые параметры Каталог /proc/sys/net содержит файлы, определяющие работу сети.• /proc/sуs/net/core/message_burst - можно использовать для предотвращения Dos-атаки, когда система заваливается сообщениями. Определяет время в десятых долях секунды, которое необходимо для записи нового

2.1.7. Сетевые экраны

2.1.7. Сетевые экраны Сеть не только позволяет пересылать полезные данные, но и может служить путем проникновения вредоносных программ, несанкционированного доступа к данным и т. п. С этим, естественно, борются, и один из способов борьбы — сетевые экраны (они же брандмауэры,

18.2. Сетевые клиенты

18.2. Сетевые клиенты Иногда сервер пользуется хорошо известным протоколом — тогда нам надо лишь спроектировать клиента, который общается с сервером на понятном тому языке.В разделе 18.1 мы видели, что это можно сделать с помощью протоколов TCP или UDP. Но чаще применяются

Сетевые радиостанции

Сетевые радиостанции Компакт-диски, MP3-коллекция, заботливо собранная на жестком диске… Музыки сегодня у любого обладателя ПК собрано столько, что любой коллекционер двадцатилетней давности мгновенно заработал бы сердечный приступ от зависти. И все равно мы частенько

Сетевые игры

Сетевые игры Большое место в Интернете занимают различные игры. У меня есть знакомые, которые практически живут в этом виртуальном мире. Они проводят турниры, ездят на собрания в другие города или за границу, где могут встретиться лицом к лицу со своими партнерами, с

Сетевые черви

Сетевые черви Если средой распространения вирусов можно считать файловую систему операционной системы, то средой распространения червей является сеть. Сетевые черви для своего распространения могут использовать самые разнообразные из сетей/ сетевых технологий:?

Сетевые стандарты

Сетевые стандарты Локальная сеть состоит из огромного количества компонентов. Это компьютер и сетевая операционная система; сетевая карта; концентраторы, маршрутизаторы и т. п.; программное обеспечение компьютера, работающее с сетевой картой. Требования к компонентам

Сетевые черви

Сетевые черви Сетевые черви – один из самых распространенных в наши дни типов вирусов. Сетевые черви распространяются по сети – локальной или глобальной. Основная их цель – это проникновение на удаленный компьютер, запуск кода на удаленном компьютере и передача кода на

9. Сетевые модели.

9. Сетевые модели. Интеллектуальные системы, основанные на правилах (продукциях), принесли не только радость решения ряда важных задач, но и породили сомнения в том, что именно они призваны остаться основными моделями представления знаний в интеллектуальных системах.