Защита файлов

Защита файлов

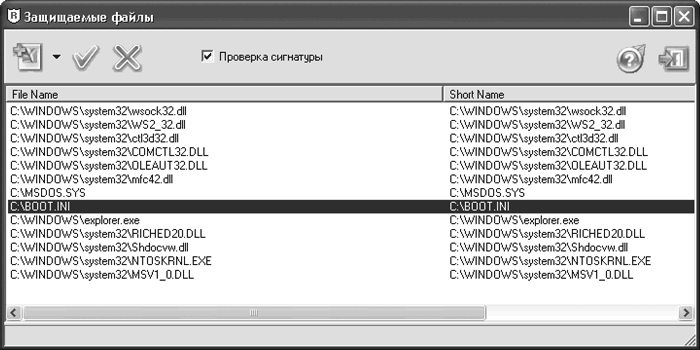

Одной из самых полезных функций программы является Защита файлов, защищающая компьютер от вирусов, троянцев и работающих со сбоями программ. Функционирует она так. Первоначально создается список файлов, состояние которых необходимо контролировать. Для последующего восстановления они копируются в хранилище, которое находится в папке C:Мои документыRegRun2Files. Правда, само хранилище программа не защищает и на подмену файлов не реагирует. Для редактирования списка защищаемых файлов или их проверки вручную вызовите контекстное меню значка RegRun в области уведомлений и выполните команду Безопасность ? Защита файлов (рис. 3.16).

Рис. 3.16. Окно редактирования защищаемых файлов

Для проверки файла выберите его с помощью кнопки мыши и щелкните на значке

При обнаружении модификации защищаемых файлов будет выдано предупреждение с указанием размера и даты создания обоих файлов. Пользователю остается принять решение – оставлять новую модифицированную версию либо восстановить файл из резервной копии? Используя кнопки, модифицированный файл можно копировать, переименовать, удалить, открыть или просканировать с помощью антивирусной программы. Щелкнув на значке с изображением плюса, можно указать файл, целостность которого будет контролироваться RegRun.

Для поиска неизвестных антивирусным приложениям вирусов RegRun открывает и контролирует множество программ-приманок: если обнаруживается изменение любого из этих файлов, RegRun сообщает о присутствии вируса. Для Windows такой приманкой является файл winbait.exe: ее автозапуск заносится в реестр и сравнивается с оригинальным файлом, имеющим имя winbait.org. Для включения такого контроля следует зайти в Центр управления, щелкнуть на ссылке Настройка, в появившемся окне перейти на вкладку Ловушка вирусов и установить флажок В Windows-режиме (периодически во время тестирования).

RegRun совместим со многими известными антивирусами. Для настройки совместной работы необходимо нажать кнопку Антивирусный координатор на этой же вкладке и запустить поиск установленных антивирусов, нажав кнопку Автопоиск. Если антивирус не найден автоматически, его можно указать вручную, нажав кнопку Добавить.

RegRun также определяет файлы, которые будут заменены во время следующей загрузки Windows. Это функция Aнтизамена. Система защищает основные файлы и библиотеки и в рабочем состоянии не дает их заменить, поэтому чтобы установленные драйверы вступили в силу, систему требуется перезагрузить. Однако эту возможность могут использовать вирусы, чтобы внедриться в системный файл. В случае появления таких файлов пользователь предупреждается с возможностью отмены операции.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Защита данных

Защита данных Итак, логические файлы позволяют защищать данные на уровне записей и полей. Мы увидели на примере, что поля можно защитить, просто не включая их в описание логического файла. Рассмотренные нами примеры просты, и в них не показана возможность выборки записей.

Интегрированная защита

Интегрированная защита В прошлом защитить вычислительную систему было относительно легко. Обычно, было достаточно вставить замок в дверь машинного зала и заставить конечных пользователей вводить при входе в систему пароль. Современный мир уже не так прост. Наибольшей

Защита ОС (уровень 40)

Защита ОС (уровень 40) Уровень 40 появился в версии V1R3 OS/400. Сегодня все новые AS/400 поставляются именно с этим уровнем защиты, а не 10, как ранее. Но старые версии OS/400 и при модернизации сохраняют текущий уровень, установленный заказчиком. Теперь пароль начальника защиты

Защита

Защита Руководствуясь следующими рекомендациями, вы сможете защитить свой компьютер от проникновения на него вирусов.– Архивируйте свои данные. Это не пустые слова, и ни в коем случае не пренебрегайте ими. Периодическое создание резервных копий важной информации с

Защита

Защита Как вы уже сами, наверное, понимаете, стопроцентной защиты от хакеров нет. Если взламывают сайты крупнейших фирм, занимающихся компьютерной безопасностью, то куда уж соваться нам, простым пользователям?!Но на самом деле уважающему себя хакеру нет дела до обычных

4.13.4. Дополнительная защита

4.13.4. Дополнительная защита Помимо фильтров на основе определенных, администратором правил в сетевом экране может быть реализовано несколько дополнительных защитных механизмов, которые работают вне зависимости от вашей конфигурации или могут включаться специальными

14.10.3. Защита

14.10.3. Защита Защиты от подбора пароля в принципе нет и не может быть. Если хакер получит доступ к файлу /etc/shadow, то можно считать, что пароль у него в руках. Но если следовать следующим правилам, то можно избежать взлома:? меняйте пароли каждый месяц. Если хакер взламывает

11.3.3.1. Защита xinetd

11.3.3.1. Защита xinetd Суперсервер xinetd достаточно защищен, но его конфигурационный файл придется защитить вам самим. Естественно, нужно установить ему права доступа, разрешив только чтение в только суперпользователю:# chmod 400 /etc/xinetd.confЧтобы никто не смог изменить, удалить,

13.8. Защита сервера DNS

13.8. Защита сервера DNS 13.8.1. Настройка и запуск DNS-сервера в chroot-окружении Из соображений безопасности рекомендуется запускать все сетевые сервисы в так называемом chroot-окружении (change root). Это файловая система, повторяющая структуру корневой файловой системы, но содержащая

15.5. Защита FTP

15.5. Защита FTP Очень полезной, особенно, при организации виртуальных узлов, является конфигурационная директива DefaultRoot, позволяющая указать каталог, который представлялся бы пользователям как корневой. Например, значение DefaultRoot "~" настраивает сервер так, чтобы корневым

Защита системных файлов

Защита системных файлов В Windows Me на смену утилите sfc.exe пришла автоматически отслеживающая замену файлов служба System File Protection, которая не только обнаружит попытку переписать важный файл, но и сама восстановит его исходный вариант. Защита системных фалов – это средство windows,

6.1. Взлом и защита LAN

6.1. Взлом и защита LAN В этом разделе мы поговорим о безопасности локальной сети в контексте возможных вариантов взлома. На конкретном примере рассмотрим, насколько уязвимой может быть система и что предпринять, чтобы превратить ПК в черный ящик для взломщика.В качестве

ГЛABA 8 Защита

ГЛABA 8 Защита Защита конфиденциальных данных от несанкционированного доступа очень важна в любой среде, где множество пользователей обращается к одним и тем же физическим или сетевым ресурсам. У операционной системы, как и у отдельных пользователей, должна быть

Защита файлов Windows

Защита файлов Windows Иногда бывает так, что при установке какого-то приложения программа установки перезаписывает некоторые системные файлы Windows. Тогда срабатывает защита файлов Windows. Если честно, то данная служба работает не так, как мы того ожидаем от слова «защита».

5.3 Мониторинг состояния системы, устранение ошибок, восстановление утерянных файлов и защита данных Анализ состояния аппаратной части системы

Введение Как и всякая техника, персональный компьютер нуждается в техническом обслуживании, настройке и наладке. Небрежное отношение к своей машине приводит к тому, что работа компьютера становится нестабильной и не эффективной. А потом происходит сбой, и компьютер