Вирусы и другие вредоносные программы

Вирусы и другие вредоносные программы

Если для защиты от мошенничества иногда достаточно здравого смысла, то от некоторых опасностей в Интернете защитить пользователя могут только специализированные средства. В этой части главы речь пойдет о таких довольно известных опасностях, как вирусы и прочие вредоносные программы. Обычно выделяют три основных вида вредоносных программ:

? вирусы и черви;

? троянские программы;

? прочие вредоносные программы.

Компьютерные вирусы являются одними из первых вредоносных программ, появившихся еще во времена мэйнфреймов, когда персональных компьютеров еще не было. Основная особенность таких программ — способность к самовоспроизведению. Компьютерные вирусы обычно не являются самостоятельными программами. Чтобы вирус заработал, он должен быть внедрен в код любой другой программы. При запуске зараженной программы происходит запуск вируса и выполнение заданных его создателем функций, в число которых входит и дальнейшее заражение других программ. При этом созданные копии так же могут заражать другие программы в системе. Распространяются вирусы вместе с зараженными программами.

Черви, в отличие от вирусов, являются самостоятельными программами. Они способны к самостоятельному распространению по локальным сетям и через Интернет различными методами — от рассылки своих копий по электронной почте до прямой передачи на другие компьютеры, используя различные уязвимости в программах и операционных системах. Часто для активации червя даже не требуются никакие действия со стороны пользователя.

Помимо функций самораспространения и самовоспроизведения вирусы и черви обычно наделяются различными деструктивными функциями, но даже если никаких деструктивных действий не предусмотрено, массовая рассылка червей может вызвать перегрузку и снижение работоспособности сети.

В отличие от вирусов и червей, троянские программы не способны к самораспространению и для их активации требуется запуск пользователем или другой вредоносной программой. Основная задача троянских программ состоит именно в различной деструктивной деятельности, от блокирования различных программ или установки рекламных баннеров до шифрования файлов и перехвата паролей к платежным системам.

Остальные вредоносные программы характеризуются тем, что не предназначены для нанесения ущерба компьютеру, на котором выполняются. К таким программам относят утилиты для организации атак на серверы, рассылки спама, создания и модификации вредоносных программ, взлома паролей и т. д. Такие программы устанавливаются на компьютер самим пользователем или загружаются другими вредоносными программами.

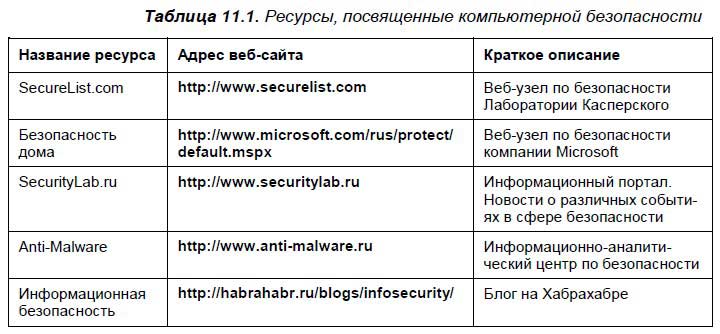

Более подробную информацию о вирусах и других вредоносных программах можно найти на различных ресурсах, посвященных безопасности компьютеров и компьютерных сетей. В табл. 11.1 приведен небольшой список таких ресурсов.

Сейчас провести четкую грань между этими видами вредоносных программ становится все труднее. Уже никого не удивить троянскими программами, способными заражать другие программы, и вирусами, шифрующими документы и требующими деньги за ключ для их расшифровки.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

4.8. Другие программы

4.8. Другие программы В предыдущем разделе мы рассмотрели наиболее значимые графические приложения, изменившиеся в операционной системе Windows Vista. Сейчас же рассмотрим дополнительные приложения, предоставляющие определенные возможности пользователям операционной

Вирусы, черви, троянские кони и другие мерзкие твари

Вирусы, черви, троянские кони и другие мерзкие твари Вирусы настолько распространены, что сегодня серьезный бизнес может опираться на ПК только при использовании какого-либо антивирусного ПО. Новые вирусы создаются каждый день, поэтому и программы проверки должны

24.3 Другие полезные программы

24.3 Другие полезные программы В современном цифровом мире часто приходится сталкиваться с архивами файлов. Ubuntu по умолчанию поддерживает все распространённые типы архивов, кроме rar и 7zip[107]. Распаковщик rar входит в ubuntu-restricted-extras, однако архиватора там нет, его надо

Другие программы

Другие программы Однако не только Internet Explorer и Outlook Express имеют в своих библиотеках функции, поддерживаемые командой rundll32.exe. Этим могут похвастаться и другие программы.Программа Microsoft Visual Studio .NET является средой разработки, поддерживающей создание приложений на многих

6.3.3. Другие сетевые вирусы

6.3.3. Другие сетевые вирусы Сетевой вирус – это вредоносная самостоятельно распространяющаяся по сети программа. Первые компьютерные вирусы распространялись путем инфицирования определенных файлов на жестком диске – например, исполнимых файлов или файлов документов.

Анатолий Вассерман: Вредоносные программы Анатолий Вассерман

Анатолий Вассерман: Вредоносные программы Анатолий Вассерман Опубликовано 21 января 2011 года К оглавлению

11.1.3. Другие сетевые вирусы

11.1.3. Другие сетевые вирусы Сетевой вирус — это вредоносная самостоятельно распространяющаяся по сети программа. Первые компьютерные вирусы распространялись путем инфицирования определенных файлов на жестком диске — например, вирусы инфицировали исполнимые файлы или

4. Вирусы и шпионские программы

4. Вирусы и шпионские программы Наверное, не будет ошибкой сказать, что вместе с компьютером появились и программы, пытающиеся ему навредить. Различные вирусы, троянские кони, программы-шпионы, «черви» и прочие неприятные вещи постоянно держат в напряжении пользователя,

Глава 4 Вирусы, трояны и программы-шпионы

Глава 4 Вирусы, трояны и программы-шпионы Наверное, не будет ошибкой сказать, что вместе с компьютером появились и программы, пытающиеся ему навредить. Различные вирусы, троянские кони, приложения-шпионы, «черви» и прочие неприятные программные вредители постоянно держат

Другие программы

Другие программы Можно назвать еще несколько программ такого типа. Основным назначением их считается копирование неповрежденных данных с SIM-карт, хотя для восстановления они тоже могут оказаться полезны.• Dekart SIM Manager (http://www.dekart.com) – программа для копирования данных с

Другие программы

Другие программы Среди других программ, пригодных для восстановления данных с лазерных дисков, следует назвать еще три. На самом деле программ намного больше, хотя извлечение информации с CD/DVD/BluRay/HD-DVD не самое востребованное направление.Программа IsoBuster находится вне

Глава 15 Вирусы, Троянские программы и черви

Глава 15 Вирусы, Троянские программы и черви В этой главе обсуждаются следующие темы: • Различия между вирусами, Троянскими программами и червями • Строение вирусов • Инфицирование различных платформ • Поводы для беспокойства • Создание вредоносного кода • Защита от

Глава 9 Компьютерные вирусы. Антивирусные программы

Глава 9 Компьютерные вирусы. Антивирусные программы Что такое вирус Раньше вирусом называлась вредоносная программа, способная к размножению. Размножение вируса осуществлялось путем инфицирования файлов или загрузочных секторов программ. Вирусы, которые инфицировали

Прочие вредоносные программы

Прочие вредоносные программы Вы даже не можете себе представить, сколько существует различных вредоносных программ, которые якобы вирусами не являются, но не делают ничего полезного. Есть программы, которые скрывают вирусы от антивирусной проверки, есть просто

Менеджеры и другие вирусы

Менеджеры и другие вирусы Николай Гребенников, директор департамента по исследованиям и разработке "Лаборатории Касперского", еще во время учебы на третьем курсе МГТУ им. Баумана с подачи своего научного руководителя начал работать в Государственной Регистрационной