Обеспечение безопасности в Интернете

Обеспечение безопасности в Интернете

Теперь главное, что вам нужно сделать, — создать несколько электронных почтовых ящиков, необходимых для регистрации на различных веб-сайтах. Реальный рабочий или домашний электронный адрес указывать нельзя! Если только это не тщательно проверенный сервис и реальные данные необходимы для продолжительной работы с помощью регистрационных данных.

О личных данных

В Интернете никогда нельзя указывать реальные данные, такие как фамилия, имя, отчество, адрес, телефон, адрес электронной почты и т. п. Ничего, что могло бы ассоциировать вас как кибер-персонажа с реальным человеком. Исключение имеют известные веб-сайты, для регистрации на которых необходимо указывать реальные данные. В любых других случаях, сведения, введенные вами, могут использоваться злоумышленниками!

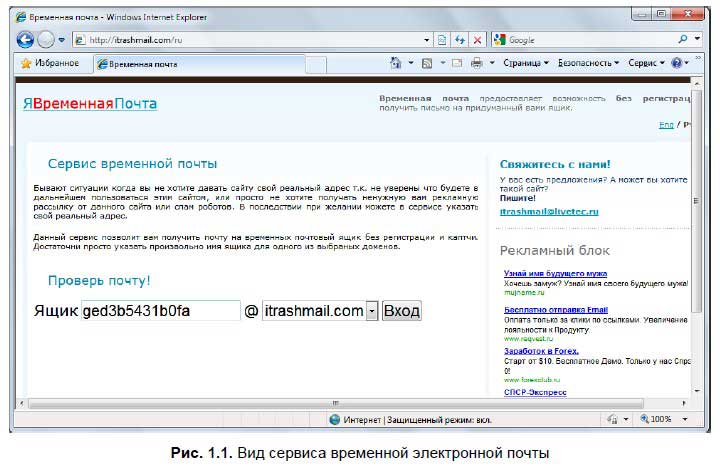

В идеале — это временная почта, т. е. вы создаете временный почтовый ящик, как правило, без регистрации, письма в котором сохраняются от нескольких минут до нескольких месяцев. В принципе, больше и не нужно. Если вы, например, регистрируетесь на форуме, вы можете указать адрес электронной почты на одном из таких сервисов. После того как придет письмо со ссылкой подтверждения регистрации, вы активируете учетную запись, перейдя по ссылке в письме, и теперь временный почтовый ящик можно закрыть и забыть про него — он автоматически будет удален через определенный промежуток времени. Чаще всего, вам достаточно указать логин, т. е. первую часть электронного адреса, до символа @, и уже можно загрузить содержимое ящика. Существует также сервис, позволяющий создать любой временный почтовый ящик, попадающая в который почта будет автоматически пересылаться на ваш реальный электронный адрес.

На рис. 1.1 приведен пример одного из таких веб-сервисов (http:// itrashmail.com/), позволяющих создать временный электронный почтовый ящик. В поле ввода Ящик нужно указать произвольное название почтового ящика, а в открывающемся списке выбрать один из доступных серверов (на момент написания книги был доступен только один сервер), а затем нажать кнопку Вход.

Как правило, сервис рассчитан на то, что почтовый ящик используется здесь и сейчас, окно браузера не будет закрываться, поэтому восстановление содержимого ящика после закрытия программы Internet Explorer не предусмотрено. Впрочем, если, например, вы использовали в качестве логина (названия ящика) сочетание sitewalker, то ваш почтовый ящик будет доступен по ссылке http://itrashmail.com/ru/elist?email=sitewalker&domain=itrashmail.com.

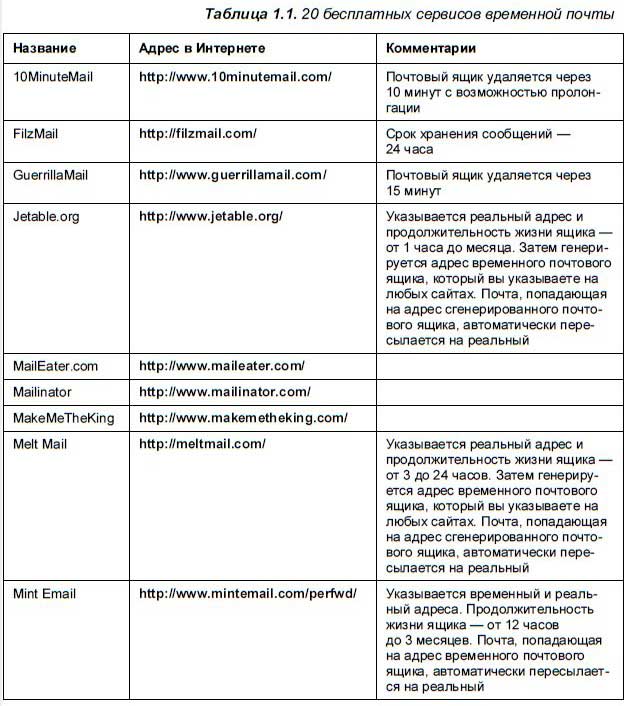

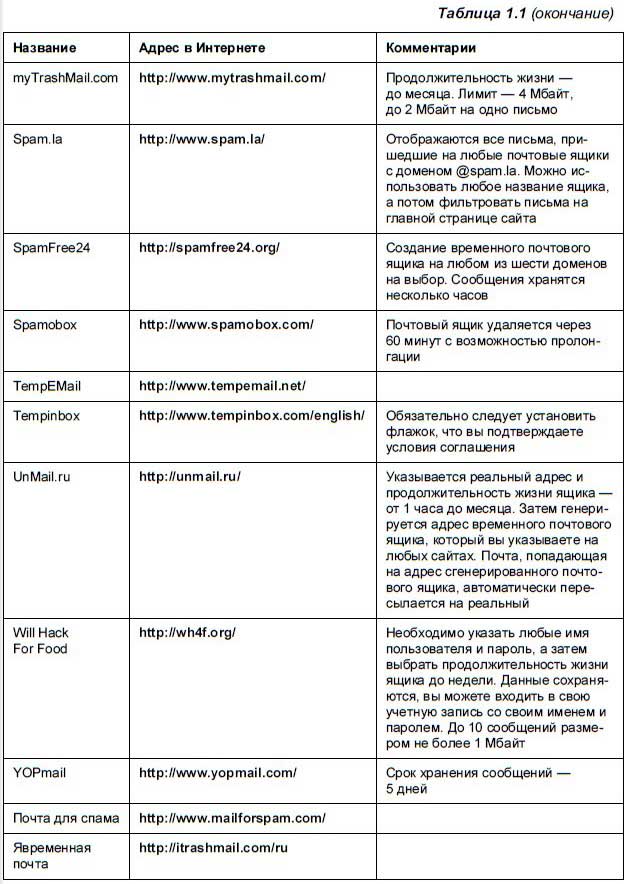

Исходя из содержимого ссылки, вполне можно понять, куда нужно подставить логин, а куда — домен, чтобы получить доступ к почтовому ящику. Режимом слежки на этом сайте называется не что иное, как процесс автоматического обновления содержимого почтового ящика в течение 15 секунд. Для вашего удобства далее я привел небольшую табл. 1.1 со списком доступных на момент написания книги сервисов временной почты.

Помимо временных почтовых ящиков, которые необходимо создавать перед регистрацией, вы можете выбрать определенные и уникальные имена/пароли, а затем зарегистрировать несколько постоянных почтовых ящиков. Временные адреса электронной почты удобны в тех случаях, когда необходимо выполнить несколько или выполнять периодически регистрацию на сервере, чтобы получить несколько учетных записей. Так делается, к примеру, на торрент-трекерах, ведущих статистику пользователя: благодаря нескольким учетным записям вы можете загружать файлы в пределах бесплатного лимита, перманентно продлевая его за счет новых регистраций, и, следовательно, следить за рейтингом вам ни к чему. Если же вы часто пользуетесь различными новостными веб-сайтами, предполагающими регистрацию для просмотра пользователем ссылок на файлы — тут несколько учетных записей не нужны. Достаточно завести ящик электронной почты вида vasyapupkin@mail.ru и указывать его при регистрации на всех веб-сайтах. Это очень удобно по нескольким причинам. Во-первых, вы всегда точно помните адрес электронной почты, когда его требуется указывать в виде логина (если же в качестве логина используется уникальное имя, то можно указывать, например, первую часть адреса электронной почты — vasyapupkin). Во-вторых, иногда адрес электронной почты используется при восстановлении пароля (вот тут можно тоже завести один пароль на все сайты) — если была проведена регистрация на временный ящик, то письмо с данными восстановления пароля вы, скорее всего, уже не получите. Постоянный адрес электронной почты же будет существовать длительное время, пока вы им пользуетесь. Сервис Rambler советовать не буду, т. к. письма приходят с задержкой, а часто и пропадают по пути. Сервис Mail.ru вполне удобен и быстр, лишен недостатков. Самый удобный и безопасный — это, Gmail, соединение с ним идет через зашифрованный протокол https (об этом позже). Также вы можете попробовать следующие адреса: http://www.nextmail.ru/, http://www.pochta.ru/, http://www.freemail.ru/, http://mail.yandex.ru/, http://www.hotmail.ru/ и др.

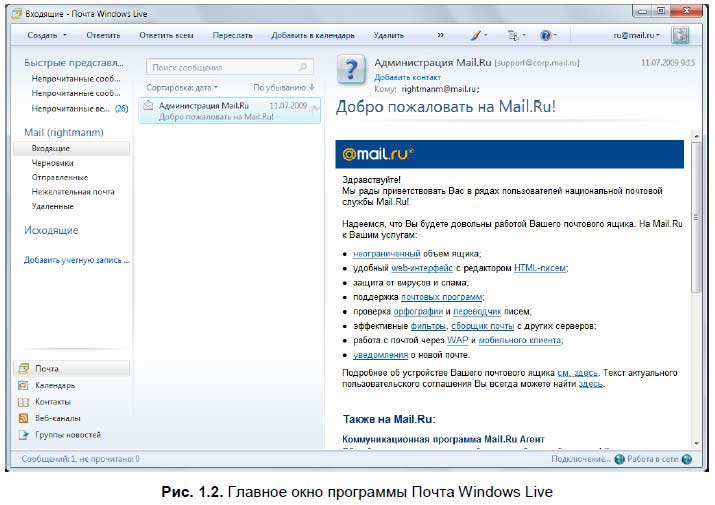

Разумеется, со всеми этими «постоянными» электронными почтовыми ящиками лучше всего работать в почтовом клиенте, а не через веб-интерфейс. Особенно если у вас несколько, а то и десяток зарегистрированных почтовых ящиков. Можете для этих целей использовать The Bat! а еще лучше — Почта Windows Live, бесплатное приложение из пакета Windows Live (рис. 1.2). Программа Почта Windows Live доступна всем пользователям операционной системы Windows, а дистрибутив ее, как и другие программы пакета, можно загрузить на веб-сайте http://home.live.com/. Единственно, для использования всех возможностей понадобится потратить несколько минут на веб-сайте http://www.microsoft.com/rus/liveid/default.aspx, чтобы создать свой идентификатор Windows LiveID.

С электронной почтой, надеюсь, вы разобрались. Антивирусное приложение установили. Еще могу посоветовать не отключать штатный брандмауэр Windows, если только вы не используете аналогичное приложение других производителей.

Теперь извольте познакомиться с приватным режимом работы браузера Internet Explorer 8. Его можно запустить несколькими способами:

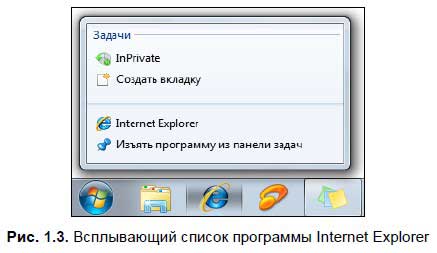

? в операционной системе Windows 7 щелкнуть правой кнопкой мыши на ярлыке программы, расположенном на панели задач, и выбрать во всплывающем списке команду InPrivate (рис. 1.3);

? в главном окне программы Internet Explorer 8 в меню Безопасность (Safety) выбрать команду Просмотр InPrivate (InPrivate Browsing);

? в главном окне программы Internet Explorer 8 нажать сочетание клавиш <Ctrl>+<Shift>+<P>.

В любом случае, браузер будет запущен в приватном режиме, о чем сообщит кнопка InPrivate перед строкой ввода адреса, нажатие которой выводит всплывающее сообщение о предназначении функции. В окне браузера, запущенном в режиме InPrivate, можно открывать неограниченное количество вкладок, однако защита распространяется только в пределах этого окна. Режим InPrivate позволяет посещать любые веб-страницы без сохранения временных файлов Интернета, файлов cookies, журнала посещенных узлов и других сведений. Если быть точным, то журнал посещений веб-страниц, данные форм и паролей, содержимое адресной строки и функции автозаполнения не сохраняются. Временные файлы Интернета, файлы cookies, данные функции автоматического восстановления после сбоя (ACR) и хранилище моделей объектов документов (DOM) сохраняются во время сеанса работы и удаляются после закрытия окна браузера. Данные антифишинга сохраняются в зашифрованном виде. Все элементы, которые вы добавите в Избранное в этом режиме, будут сохранены и после закрытия окна программы. Также следует учитывать, что сетевой администратор может получить доступ к сведениям о посещенных веб-узлах даже в режиме InPrivate. И с помощью этого режима анонимность в Интернете не обеспечивается. Режим InPrivate предназначен для ограничения доступа к приведенным выше данным других (локальных) пользователей вашего компьютера.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Общий обзор средств безопасности: дескриптор безопасности

Общий обзор средств безопасности: дескриптор безопасности Анализ дескриптора безопасности предоставляет хорошую возможность для общего ознакомления с наиболее важными элементами системы безопасности Windows. В этом разделе речь будет идти о самых различных элементах

5.2. Место информационной безопасности экономических систем в национальной безопасности страны

5.2. Место информационной безопасности экономических систем в национальной безопасности страны В современном мире информационная безопасность становится жизненно необходимым условием обеспечения интересов человека, общества и государства и важнейшим, стержневым,

6.4. Секреты безопасности в Интернете

6.4. Секреты безопасности в Интернете Блокирование всплывающих оконInternet Explorer умеет блокировать всплывающие окна, которые используются некоторыми веб-узлами для показа навязчивой рекламы. Если вы откроете сайт, содержащий всплывающие окна, то они будут заблокированы, а в

Обеспечение безопасности

Обеспечение безопасности К сожалению, из Интернета вы можете получать не только полезную информацию, но и навязчивую рекламу, ссылки на поддельные сайты, где требуется ввод персональной информации (фишинговые страницы), и целый набор вредоносных программ, причем в

Центр обеспечения безопасности и компоненты безопасности

Центр обеспечения безопасности и компоненты безопасности В обеспечении безопасности компьютера участвуют специализированные службы и программы. Важнейшие из них находятся под контролем Центра обеспечения безопасности. Этот компонент Windows отслеживает стабильность

Глава 11 Обеспечение собственной безопасности

Глава 11 Обеспечение собственной безопасности В этой главе я расскажу вам о некоторых аспектах безопасности при работе в Интернете. Помимо общеизвестных неприятностей, вроде вирусов, вы можете столкнуться и с другими проблемами, не столь известными, но от этого не менее

Обеспечение безопасности при работе анонимного FTP-сервера

Обеспечение безопасности при работе анонимного FTP-сервера Поскольку анонимный FTP-сервер доступен всем желающим, он может создавать серьезную угрозу для системы. Считается, что поддерживать на компьютере анонимный FTP-сервер не более опасно, чем Web-сервер или почтовый

Глава 10 Меры безопасности при работе в Интернете

Глава 10 Меры безопасности при работе в Интернете В этой главе поясняются некоторые компьютерные термины, которые являются сложными для неопытного пользователя, но часто встречаются не только при работе в Интернете, но и просто при работе на компьютере. Также эта глава

Обеспечение безопасности

Обеспечение безопасности Про опасности, грозящие нам из Интернета, ходит много легенд – большей частью совершенно фантастических. Но ошибаются и те пользователи Сети, которые легкомысленно относятся к компьютерной безопасности. Из Интернета можно получить много

8.1. Обеспечение безопасности и защиты в приложениях

8.1. Обеспечение безопасности и защиты в приложениях Постановка задачи Требуется сохранять значения в связке ключей и обеспечить в приложении безопасное хранение

Основы безопасности при работе в Интернете

Основы безопасности при работе в Интернете В Интернете, как и в нашей повседневной жизни, существует угроза встретиться с мошенничеством. Но соблюдение элементарных правил безопасности может уберечь вас от неприятностей.Некоторые нехорошие люди охотятся за личными

Глава 10 Обеспечение безопасности ноутбука и его владельца

Глава 10 Обеспечение безопасности ноутбука и его владельца • Как защитить ноутбук• Как защититься от ноутбукаПрименительно к взаимодействию с ноутбуком проблема безопасности расщепляется на две составляющие: как обеспечить безопасность портативному компьютеру и

Глава 7 Комплексное обеспечение безопасности

Глава 7 Комплексное обеспечение безопасности ? Политика безопасности как фундамент комплексной защиты. Понятие риска? Изменяем настройки по умолчанию. Делаем Windows более безопасной? Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!? Побочные

Обеспечение безопасности с помощью технологии, тренировки и процедуры

Обеспечение безопасности с помощью технологии, тренировки и процедуры Компании, которые проводят тесты на возможность проникновения, сообщают, что их попытки проникнуть в компьютерную систему компании с помощью методов социнженерии практически в 100% случаев удаются.