Обеспечение безопасности

Обеспечение безопасности

Про опасности, грозящие нам из Интернета, ходит много легенд – большей частью совершенно фантастических. Но ошибаются и те пользователи Сети, которые легкомысленно относятся к компьютерной безопасности. Из Интернета можно получить много всякого хлама: навязчивую рекламу, ссылки на поддельные сайты, где у вас будут воровать персональную информацию (фишинговые страницы), и целый набор вирусов и «шпионов». Причем в большинстве случаев вы даже знать об этом не будете.

Internet Explorer раньше часто ругали за уязвимость, поэтому в новой версии браузера к проблеме безопасности подошли очень серьезно.

Враг не пройдет!

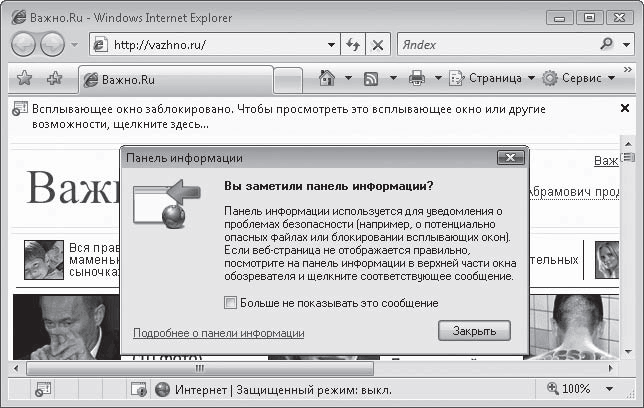

На некоторые сайты вообще лучше не заходить. Они буквально напичканы программами, которые могут нанести вред вашему компьютеру. Такие сайты Internet Explorer старается сразу заблокировать. При загрузке такого сайта между веб-страницей и адресной строкой появляется панель информации с сообщением о предпринятых мерах безопасности (рис. 5.27).

Рис. 5.27. Информационная панель с сообщением о блокировании всплывающего окна

Internet Explorer блокирует доступ не только к откровенно «разбойничьим» сайтам, но и к ресурсам сомнительного характера, содержащих средства для взлома коммерческих программ или порнографию. А еще браузер «гасит» навязчивую рекламу, которая появляется в виде всплывающих окон. То есть он считает опасной любую программу, которая пытается выполниться на веб-странице.

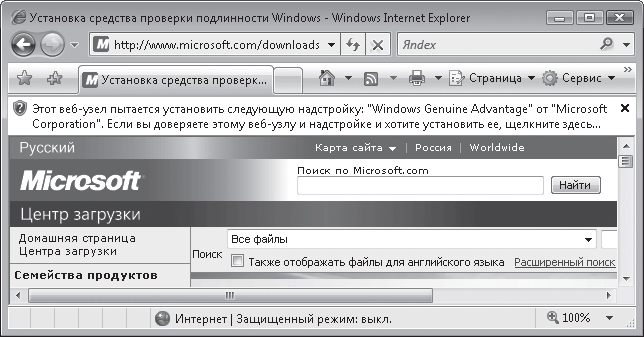

Но иногда такие программы полезны и даже необходимы. Например, чтобы увидеть веб-мультики (часто их с грубоватой ласковостью зовут «мульты»), вам придется установить специальную программную надстройку – так называемый плагин (от англ. plug in).

Когда речь идет о таких, в общем-то полезных, программах, Internet Explorer не рубит сплеча, а просит пользователя принять решение (рис. 5.28).

Рис. 5.28. Запрос на установку надстройки

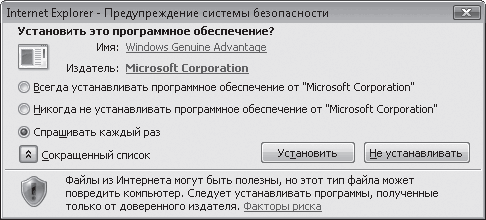

Если вы уверены в безопасности сайта, на котором сейчас находитесь, щелкните правой кнопкой мыши на информационной панели и выберите разрешительную команду. Но браузер на всякий случай еще раз уточнит – правда ли нужно устанавливать эту надстройку (рис. 5.29).

Рис. 5.29. Предупреждение системы безопасности перед загрузкой активного содержимого

Тут придется немного подумать. Если речь идет о программах известной фирмы (Microsoft или Adobe), лучше выбрать вариант Всегда устанавливать программное обеспечение от <название компании>. Это избавит вас от хлопот в будущем. Если вы уверены, что на вас пытаются напасть злобные хакеры, окопавшиеся в фирме «Pupkin Ink», выбирайте Никогда не устанавливать программное обеспечение от <название компании>. После этого злобный Пупкин может треснуть от злости, но его злобные программы никогда не будут выполняться на вашем компьютере. Если вы не уверены в себе и в доброте (или злобе) окружающего мира, используйте вариант Спрашивать каждый раз. В этом случае вам придется снова и снова принимать решение об установке программ.

Нет фишингу!

Фишинг (англ. phishing, от password – «пароль» и fishing – «рыбная ловля, выуживание») – один из видов сетевого мошенничества, целью которого является получение информации о кредитной карте и других личных данных пользователя. Обычно это происходит так. На ваш электронный ящик приходит письмо якобы от известного банка или платежной интернет-системы (WebMoney или «Яндекс.Деньги»). В нем якобы администратор якобы приличной компании дико извиняется за сбой в работе сайта и просит зайти на сайт – адрес прилагается – чтобы подтвердить свои личные данные (логин, номер кредитной карты, пароль, PIN-код). На самом деле предложенная ссылка ведет на поддельный сайт, который очень похож на сайт «правильный». Если вы введете на таком сайте-ловушке персональные данные, они попадут в руки мошенников.

Фишеры охотятся не только за номерами и PIN-кодами кредиток, но и за данными для входа на ваш почтовый ящик или на какой-либо форум, поэтому будьте осторожны и не верьте письмам, требующим подтвердить пароль в связи со сбоями в базе данных. Лучше попытайтесь зайти на настоящий сайт, который якобы пострадал от сбоя, и проверьте, «узнает» ли он вас.

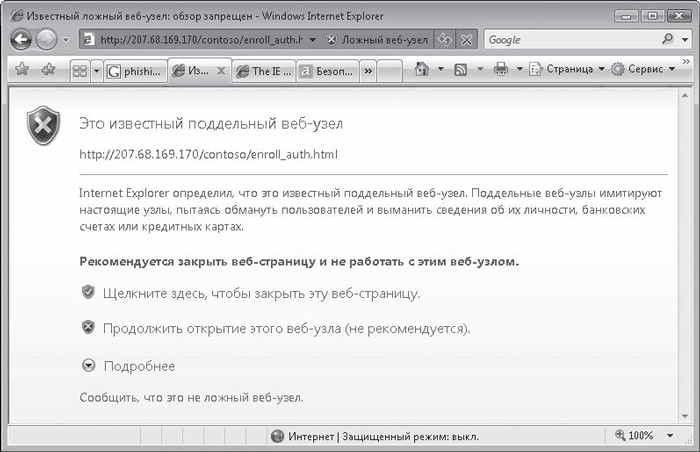

В Internet Explorer 7 появился встроенный фильтр фишинга, который помогает избежать попадания на ложные веб-узлы. Он проверяет адрес ресурса и некоторые другие признаки, которые присущи фишинговым сайтам.

По умолчанию этот фильтр включен и проверяет каждую загружаемую веб-страницу. Об этом свидетельствует «живой» значок в строке состояния

Как только вы попытаетесь зайти на поддельный сайт, появится предупреждение об опасности (рис. 5.30).

Рис. 5.30. Срабатывание фильтра фишинга при загрузке ложной веб-страницы

Если любопытство в вас сильнее инстинкта самосохранения, можете все-таки открыть ее, невзирая на предупреждения. Но лучше не стоит.

Чтобы обезопасить себя от фишинг-атак, следуйте простым рекомендациям.

• Не реагируйте на сообщения электронной почты, пришедшие якобы от почтовой службы, банка, интернет-аукциона или платежной системы с просьбой подтвердить персональные данные: не переходите по предложенным ссылкам и уж тем более не вводите в формы конфиденциальную информацию.

• Как правило, истинный адрес поддельной веб-страницы не соответствует тому, что представлен в ссылке в письме. Поэтому, если вы уже успели щелкнуть кнопкой мыши на подозрительной ссылке, внимательно следите за адресной строкой браузера во время загрузки страницы. Если адрес отличается от того, который вы видели в письме, закрывайте окно, даже не дожидаясь, когда сработает фишинг-фильтр.

• Банки и платежные службы всегда используют безопасное подключение (шифрованный обмен информацией), когда от пользователя требуется ввести личные данные. Адрес страницы, использующей безопасное соединение, начинается с https://, а не со стандартного http:// – следите за адресной строкой браузера! Кроме того, при использовании защищенного канала связи справа от адресной строки отображается значок

Отсутствие https:// и значка замка при запросе на ввод персональной информации должно вас насторожить: скорее всего, узел, который вы посетили, является поддельным.

Вот пока необходимый минимум знаний о браузере Internet Explorer. Это, конечно, только верхушка айсберга. На самом деле браузер очень мощный, с большим количеством настроек и надстроек, но для начала вполне достаточно. Начинающему пользователю даже вредно знать слишком много – можно что-нибудь так лихо настроить, что потом сисадмин будет только бессильно ругаться. Или сильно бить по рукам.

Так что перейдем к еще одной, очень полезной, функции Интернета – электронной почте.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Общий обзор средств безопасности: дескриптор безопасности

Общий обзор средств безопасности: дескриптор безопасности Анализ дескриптора безопасности предоставляет хорошую возможность для общего ознакомления с наиболее важными элементами системы безопасности Windows. В этом разделе речь будет идти о самых различных элементах

5.2. Место информационной безопасности экономических систем в национальной безопасности страны

5.2. Место информационной безопасности экономических систем в национальной безопасности страны В современном мире информационная безопасность становится жизненно необходимым условием обеспечения интересов человека, общества и государства и важнейшим, стержневым,

Программное обеспечение

Программное обеспечение 1. PHP || The PHP Group http://www.php.net/index.htmlСкрипт-язык для web-программирования. Наиболее гибкий, удобный, простой и достаточно мощный язык, созданный специально для web-программистов, который интерпретируется и выполняется на сервере. Значительно облегчает

Обеспечение безопасности

Обеспечение безопасности К сожалению, из Интернета вы можете получать не только полезную информацию, но и навязчивую рекламу, ссылки на поддельные сайты, где требуется ввод персональной информации (фишинговые страницы), и целый набор вредоносных программ, причем в

Центр обеспечения безопасности и компоненты безопасности

Центр обеспечения безопасности и компоненты безопасности В обеспечении безопасности компьютера участвуют специализированные службы и программы. Важнейшие из них находятся под контролем Центра обеспечения безопасности. Этот компонент Windows отслеживает стабильность

Обеспечение безопасности в Интернете

Обеспечение безопасности в Интернете Теперь главное, что вам нужно сделать, — создать несколько электронных почтовых ящиков, необходимых для регистрации на различных веб-сайтах. Реальный рабочий или домашний электронный адрес указывать нельзя! Если только это не

Глава 11 Обеспечение собственной безопасности

Глава 11 Обеспечение собственной безопасности В этой главе я расскажу вам о некоторых аспектах безопасности при работе в Интернете. Помимо общеизвестных неприятностей, вроде вирусов, вы можете столкнуться и с другими проблемами, не столь известными, но от этого не менее

Аппаратное обеспечение

Аппаратное обеспечение Популярность услуг IP-телефонии растет с каждым днем – появляются новые операторы, услуги и программы для общения через Интернет. Производители аппаратных средств не отстают – спрос рождает предложение. На рынке высоких технологий сегодня

Аппаратное обеспечение

Аппаратное обеспечение Какую конфигурацию компьютера выбрать при его покупке, сказать сложно. Все зависит от того, для чего вы его в первую очередь покупаете.Конечно, неплохо бы иметь компьютер, собранный по последнему слову техники, но в большинстве случаев вы вряд ли

Обеспечение безопасности при работе анонимного FTP-сервера

Обеспечение безопасности при работе анонимного FTP-сервера Поскольку анонимный FTP-сервер доступен всем желающим, он может создавать серьезную угрозу для системы. Считается, что поддерживать на компьютере анонимный FTP-сервер не более опасно, чем Web-сервер или почтовый

Программное обеспечение

Программное обеспечение http://www.cnidr.org/ir/ir.htmlInformation Retrieval at CNIDR – сервер индексирования и поиска документов.http://www.activestate.com/pldb/latest.htmPerl Active Debugger – отладчик для Perl.http://www.verity.com/prodNdemos.htmlVerity Products and Demos – серверы поиска и

8.5. Обеспечение качества ПО

8.5. Обеспечение качества ПО Группа ключевых процессов для уровня 2: повторяемый уровень.Цель группы ключевых процессов «Обеспечение качества ПО» заключается в том, чтобы дать руководству адекватное представление о ходе процесса разработки и о создаваемых

8.1. Обеспечение безопасности и защиты в приложениях

8.1. Обеспечение безопасности и защиты в приложениях Постановка задачи Требуется сохранять значения в связке ключей и обеспечить в приложении безопасное хранение

Глава 10 Обеспечение безопасности ноутбука и его владельца

Глава 10 Обеспечение безопасности ноутбука и его владельца • Как защитить ноутбук• Как защититься от ноутбукаПрименительно к взаимодействию с ноутбуком проблема безопасности расщепляется на две составляющие: как обеспечить безопасность портативному компьютеру и

Глава 7 Комплексное обеспечение безопасности

Глава 7 Комплексное обеспечение безопасности ? Политика безопасности как фундамент комплексной защиты. Понятие риска? Изменяем настройки по умолчанию. Делаем Windows более безопасной? Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!? Побочные

Обеспечение безопасности с помощью технологии, тренировки и процедуры

Обеспечение безопасности с помощью технологии, тренировки и процедуры Компании, которые проводят тесты на возможность проникновения, сообщают, что их попытки проникнуть в компьютерную систему компании с помощью методов социнженерии практически в 100% случаев удаются.