User Datagram Protocol (UDP)

User Datagram Protocol (UDP)

UDP является протоколом транспортного уровня и, как следует из названия, обеспечивает логический коммуникационный канал между источником и получателем данных без предварительного установления связи. Другими словами, сообщения, обрабатываемые протоколом не имеют друг к другу никакого отношения с точки зрения UDP. Для передачи датаграмм использует протокол IP и так же, как и последний, не обеспечивает надежности передачи. Поэтому приложения, использующие этот транспортный протокол, должны при необходимости самостоятельно обеспечить надежность доставки, например, путем обмена подтверждениями и повторной передачей недоставленных сообщений.

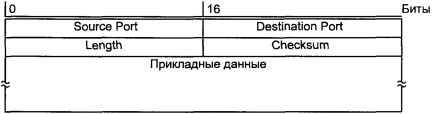

Однако благодаря минимальной функциональности протокола UDP, передача данных с его использованием вносит гораздо меньшие накладные расходы по сравнению, скажем, с парным ему транспортным протоколом TCP. Размер заголовка UDP, показанного на рис. 6.9, составляет всего 8 октетов.

Рис. 6.9. Заголовок UDP

Первые два поля, каждое из которых занимает по 2 октета, адресуют соответственно порты источника и получателя. Указание порта источника является необязательным и это поле может быть заполнено нулями. Поле Length содержит длину датаграммы, которая не может быть меньше 8 октетов. Поле Checksum используется для хранения контрольной суммы и используется только если протокол верхнего уровня требует этого. Если контрольная сумма не используется, это поле заполняется нулями. В противном случае она вычисляется по псевдозаголовку, содержащему IP-адреса источника и получателя датаграммы и поле Protocol из IP-заголовка. Вид псевдозаголовка представлен на рис. 6.10. То, что вычисление контрольной суммы включает IP-адреса, гарантирует, что полученная датаграмма доставлена требуемому адресату. Заметим, что для протокола UDP значение поля Protocol равно 17.

Рис. 6.10. Псевдозаголовок UDP

В качестве примеров протоколов уровня приложений, которые используют в качестве транспортного протокол UDP, можно привести:

? Протокол взаимодействия с сервером доменных имен DNS, порт 53.

? Протокол синхронизации времени Network Time Protocol, порт 123.

? Протокол удаленной загрузки BOOTP, порты 67 и 68 для клиента и сервера соответственно.

? Протокол удаленного копирования Trivial FTP (TFTP), порт 69.

? Удаленный вызов процедур RPC, порт 111.

Для всех перечисленных протоколов и соответствующих им приложений предполагается, что в случае недоставки сообщения необходимые действия предпримет протокол верхнего уровня (приложение). Как правило, приложения, использующие протокол UDP в качестве транспорта, обмениваются данными, имеющими статистический повторяющийся характер, когда потеря одного сообщения не влияет на работу приложения в целом. Приложения, требующие гарантированной надежной доставки данных, используют более сложный протокол транспортного уровня, в значительной степени дополняющего функциональность протокола IP, — протокол TCP.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Transmission Control Protocol (TCP)

Transmission Control Protocol (TCP) TCP является протоколом транспортного уровня, поддерживающим надежную передачу потока данных с предварительным установлением связи между источником информации и ее получателем. На базе протокола TCP реализованы такие протоколы уровня приложений, как

9.5.3. Маленький секрет User Agent

9.5.3. Маленький секрет User Agent Многие статистические системы не учитывают или не пускают к себе пользователей, запросы которых содержат пустое значение в поле User Agent. Именно так определяется, что вы работаете через proxy.Опять случай из собственной практики. Я снова вспоминаю

8.4. Настройка DHCP (Dynamic Host Configuration Protocol)

8.4. Настройка DHCP (Dynamic Host Configuration Protocol) Для чего нужен протокол DHCP? DHCP — это протокол настройки узла, который автоматически назначает IP-адреса компьютерам. По сути, протокол DHCP — это дальнейшее развитие протокола ВООТР. Последний разрешает бездисковым клиентам запускать и

8.7.5 Строки для протокола Border Gateway Protocol

8.7.5 Строки для протокола Border Gateway Protocol Таблица завершается списком удаленных назначений, которые были исследованы с помощью протокола Border Gateway Protocol, обеспечившего информацию для маршрутизации между автономными системами и

14.9 Trivial File Transfer Protocol

14.9 Trivial File Transfer Protocol Некоторым приложениям копирования файлов требуются очень простые реализации, например для начальной загрузки программного обеспечения и конфигурационных файлов в маршрутизаторы, концентраторы или бездисковые рабочие станции.Простейший протокол

User Defined Functions

User Defined Functions Зачастую от программистов, использующих другие серверы баз данных, можно услышать мнение, что SQL InterBase не отличается большим разнообразием встроенных функций. Формально такая точка зрения имеет основания, однако разработчики InterBase сознательно пошли на это

5.4.3. ВЕЕР: Blocks Extensible Exchange Protocol

5.4.3. ВЕЕР: Blocks Extensible Exchange Protocol BEEP (ранее BXXP), протокол для расширяемого обмена блоками информации является общим протокольным аппаратом, который конкурирует с HTTP в качестве универсального нижнего уровня для протоколов прикладного уровня. Существует открытая ниша,

5.4.3. ВЕЕР: Blocks Extensible Exchange Protocol

5.4.3. ВЕЕР: Blocks Extensible Exchange Protocol BEEP (ранее BXXP), протокол для расширяемого обмена блоками информации является общим протокольным аппаратом, который конкурирует с HTTP в качестве универсального нижнего уровня для протоколов прикладного уровня. Существует открытая ниша,

2.1.4. Опции -user и -nouser

2.1.4. Опции -user и -nouser Чтобы найти файлы, принадлежащие определенному пользователю, укажите в команде find опцию -user, а также имя пользователя. Например, поиск в начальном каталоге файлов, принадлежащих пользователю dave, осуществляется посредством такой команды:$ find ~ -user dave

Error: Invalid User Автор: Александр Черняков.

Error: Invalid User Автор: Александр Черняков. © 2003-2006, Издательский дом | http://www.computerra.ru/Журнал «Домашний компьютер» | http://www.homepc.ru/Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/122/284604/Сегодня я взял клавиатуру в руки, чтобы рассказать вам, уважаемые читатели, о

User Account Control – контроль пользовательских учетных записей

User Account Control – контроль пользовательских учетных записей Не секрет, что в предыдущих версиях Windows абсолютное большинство из создаваемых учетных записей являлось членом локальной группы Администраторы.Как можно отказаться от функциональности, заменив ее ограниченной

Дополнительные поля для user story

Дополнительные поля для user story Иногда мы используем дополнительные поля в product backlog’е. В основном для того, чтобы помочь product owner’у определиться с его приоритетами.Категория (track) - Например, «панель управления» или «оптимизация». При помощи этого поля product owner может легко

Set User Password

Set User Password Данный пункт предназначен для настройки пароля пользователя, который будет запрашиваться при входе в BIOS или загрузке операционной системы, если задействован параметр Security Option в секции параметров Advanced BIOS Features. Чтобы снять установленный ранее пароль, нужно

Робачевский Андрей М.

Просмотр ограничен

Смотрите доступные для ознакомления главы 👉