ТЕХНОЛОГИИ: Спецназ в тылу винта

ТЕХНОЛОГИИ: Спецназ в тылу винта

Автор: Андрей Васильков

Всевозможного зловредного программного кода написано колоссальное количество. Помимо вирусов различных типов, пользователям досаждают троянцы, сетевые черви, шпионские (spyware) и рекламные (adware) компоненты, средства перехвата управления (Root KIT, backdoor), инструменты подмены и фальсификации (phishing) удаленных сервисов… Общее название всех типов вредоносного машинного кода - malware. И пусть только часть его зарегистрирована "в диком виде", все же надо уметь защитить свой компьютер (и данные) от любой напасти. Одним антивирусом уже не обойтись - нужны утилиты исследования системы и специфические средства устранения новых типов угроз[В классическом варианте: сканер по запросу плюс программа резидентного мониторинга.]. О том, как предотвратить заражение, "Компьютерра" писала не раз[См., например, тему 655-го номера (offline.computerra.ru/2006/655).], но что делать, если инфицирование все-таки произошло?

Обычно, столкнувшись со странным поведением компьютера, пользователи спешно устанавливают и запускают по очереди (а то и сразу) все "лечебные" программы, которые успели найти, но в результате становится только хуже. Дело в том, что пытаться лечить компьютер антивирусными (или в общем случае - anti-malware) программами из-под зараженной ОС - заведомо бесперспективная тактика. Она может оказаться эффективной только в самых простых случаях, когда точно известно, что подлежащий искоренению код не умеет противостоять "обеззараживающим" утилитам. Нередко такое сканирование лишь усугубляет ситуацию, разнося заразу, задерживая настоящее лечение и добивая поврежденную операционку. Гарантированное устранение одолевшей компьютер заразы возможно лишь в условиях, приближенных к стерильным, то есть из-под заведомо чистой операционной системы. Она играет роль идеальной среды для запуска утилит, обнаруживающих и устраняющих код, поразивший основную (установленную и, вероятно, уже сбоящую) ОС.

На просторах Рунета есть множество готовых загрузочных дисков "реанимационного" назначения на базе WinPE[Изначально вариант PE (Pre-Execution Environment) был создан в качестве весьма ограниченной по функциональности среды для подготовки компьютера к инсталляции Windows XP. Умельцы доработали WinPE "напильником" и превратили ее практически в полный аналог WinXP, не требующий установки.]. Однако вместо того, чтобы искать среди них подходящий, а потом проверять его чистоту, проще сделать собственный и записать на него все необходимые утилиты.

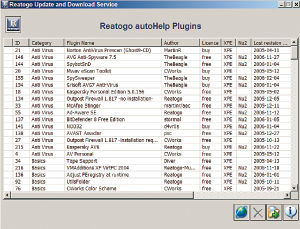

Если три года назад сборка WinPE требовала массы ручных действий и серьезных познаний, то сейчас процесс практически полностью автоматизирован программой Reatogo (www.reatogo.de). Более того, создание загрузочных CD/DVD для решения специфических задач максимально упрощено благодаря автоматической интеграции любых драйверов и программ через сервис АutoHelp. Достаточно установить Reatogo, указать путь к дистрибутиву и нужным дополнениям, а затем последовательно выполнить ряд нехитрых действий, руководствуясь подсказками. По завершении процесса получится загрузочный ISO-образ, который останется лишь прожечь на болванку. Подробнее о создании и использовании WinPE читайте здесь: forum.ru-board.com/topic.cgi?forum=62&topic=7403&start=280.

Большая часть программ под Windows (например, Ad-Aware 2008 или Dr. Web) устанавливается - то есть регистрирует свои компоненты в системе и прописывается в реестре. Заставить их работать с загрузочного диска сравнительно трудно, так как простым копированием не обойтись. Потребуется искать соответствующие конфигурационные файлы для интеграции в WinPE (больше двух сотен доступны через сервис Reatogo), а если ничего не нашлось - писать конфиги и корректно размещать файлы в подкаталогах самостоятельно.

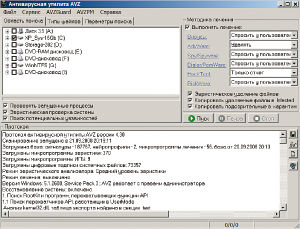

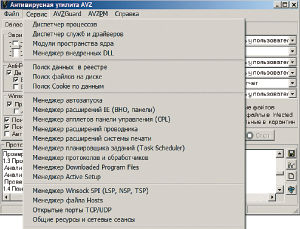

Чрезвычайно упрощают работу portable-модификации и программы, не требующие инсталляции. К последним относится утилита AVZ от Олега Зайцева (z-oleg.com/secur/avz), которую я советую использовать в качестве главной ударной силы. Также хороша (но уже требует установки) совместная разработка Олега с "Лабораторией Касперского" под названием AVPTool.

В одиночку AVZ заменяет антитроян, антишпионские утилиты и антируткит, к тому же она позволяет удалить компоненты рекламы и обладает целым набором удобных инструментов исследования системы.

AVPTool практически ни в чем не уступает AVZ и вдобавок имеет самую большую базу вредоносного ПО.

Также ради пущей достоверности результатов обследования/лечения компьютера довольно удобно использовать вспомогательные утилиты. Это могут быть portable-версии любых антивирусов. Главное, чтобы их базы были свежими, а терпение проверяющего - близким к безграничному. Известные программы в portable-вариант преобразуют люди самой разной квалификации и степени ответственности. Среди таких творений встречаются и кривые, и вовсе не работающие релизы. Например, мне однажды попался ClamAV Portable, который игнорирует (не сохраняет) настройки сканирования и всегда проверяет только свою папку.[Думал, на *.ini стоит атрибут "только чтение" - нет, просто сборка такая. Чем исправлять ее, проще новую сделать.] Поэтому обязательно проверьте все программы до записи на диск.

Если гениальная мысль об использовании какой-то программы посетила вас уже после прожига болванки, можете просто скопировать программу на флэшку. USB-Flash-диск будет виден в WinPE, если он был подключен при загрузке (точнее - на момент определения оборудования).

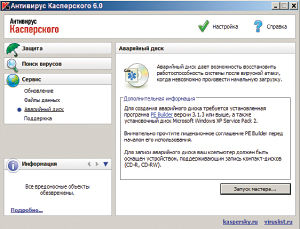

Антивирус Касперского, начиная с 6-й версии, тоже использует WinPE-окружение. При наличии программы PE Builder встроенный мастер KAV позволяет создать аналогичный вышеописанному загрузочный диск. Вот только, кроме самого KAV и минимальной оснастки, на диске ничего не будет. Руками же можно собрать ISO-образ, содержащий любые программы, драйверы устройств и компоненты ОС. Поэтому я советую использовать диск с KAV в качестве дополнительного (но не единственного) средства проверки и восстановления зараженного компьютера.

После проверки зараженной ОС из-под чистой двумя-тремя утилитами и доочистки всего подозрительного вручную компьютер перезагружается и проверяется вновь?- для удаления следов вредоносного ПО в реестре. Можете использовать те же утилиты. Будучи запущенным в установленной ОС, AVZ сможет проанализировать ее и даже выдать рекомендации по устранению различных уязвимостей. Для вящей надежности воспользуйтесь функцией AVZ Guard, которая позволяет запускать любые приложения (в том числе другие антивирусы) в защищенном режиме.

Заключительным этапом стоит сделать установку антивируса с резидентным мониторингом (опционально - с проверкой сетевого трафика). Из бесплатных могу порекомендовать AVG и AntiVir. Даже если вы уверены в чистоте своего компьютера, не помешает время от времени устраивать ему описанную выше головомойку, загружая для проверки с записанного диска. Руткит, действующий на уровне ядра, эксплоит или пока неизвестное malware может долго водить за нос установленный и исправно работающий антивирус. Особенно если для ускорения проверки антивирус проверяет файлы выборочно и не трогает их в случае отсутствия зарегистрированных изменений.

Совсем замечательно, если установите файрволл, альтернативный браузер и системные обновления. Тогда риск повторного заражения заметно снизится.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКЧитайте также

Пролог. В тылу врага

Пролог. В тылу врага Летом 2008 г. Аркадий Волож — генеральный директор, основатель и совладелец «Яндекса» инициировал наступательный маневр. В середине июня «Яндекс» презентовал в калифорнийском городке Пало-Альто свой американский филиал Yandex Labs. И это была не только

ТЕХНОЛОГИИ: Информационные технологии Древней Руси

ТЕХНОЛОГИИ: Информационные технологии Древней Руси Автор: Ваннах МихаилИнформационные технологии Древней Руси? Ну да, конечно. Когда при раскопках античности обнаружили проволоку, то сделали вывод, что у древних был телеграф. Тем археологическим культурам, где

ТЕХНОЛОГИИ: IT-технологии Бога Войны

ТЕХНОЛОГИИ: IT-технологии Бога Войны Автор: Анатолий СорокинВ наши дни первым (а иногда и единственным) приложением результатов развития хайтека является военное дело. Впрочем, так было в любую историческую эпоху. Высокими технологиями в разное время были (и не потеряли

ТЕХНОЛОГИИ: 2G, 3G, 3.5G, 3.75G… Технологии мобильной связи дробятся и множатся

ТЕХНОЛОГИИ: 2G, 3G, 3.5G, 3.75G… Технологии мобильной связи дробятся и множатся Автор: Родион НасакинНи один аналитик не возьмется со стопроцентной уверенностью указать технологию, по которой будет работать подавляющее большинство сетей мобильной связи через пять-десять лет.

Василий Щепетнёв: Подводный спецназ имени Леонардо

Василий Щепетнёв: Подводный спецназ имени Леонардо В детстве мне попалась интересная книжка. Фантастика. Называлась она «Звездный человек», автор Александр Полещук. В ней рассказывалось, как на Землю проник пришелец. Упал с неба в виде метеорита, а потом превратился в

Василий Щепетнёв: Спецназ Леонардо в бою

Василий Щепетнёв: Спецназ Леонардо в бою В школе я учил историю просто, в институте — медицинском! — историю партии. И в школе и в институте нам вдалбливали: индивидуальный террор бесполезен, индивидуальным террором ничего путного достичь невозможно, другое дело

Технологии

Технологии Джипег, подвинься! Веппи как единственный необходимый графический формат Евгений Золотов Опубликовано 29 апреля 2013 Возможно, вы никогда не слышали словечка «веппи», но теперь будьте готовы встречать его всё чаще — до тех пор, пока оно

Технологии

Технологии Защита удалённых хранилищ: ключи в руках и в облаках Андрей Васильков Опубликовано 02 апреля 2014 Основанная в 2005 году фирма Box предоставляет услуги облачного хранения данных миллионам частных клиентов и корпоративным заказчикам, число

Технологии

Технологии Рейс MH370: поиски продолжаются Евгений Золотов Опубликовано 21 марта 2014 Ровно две недели прошло с момента исчезновения «Боинга 777», выполнявшего рейс MH370 из столицы Малайзии в столицу Китая. Ни чёрных ящиков, ни обломков до сих пор не

Технологии

Технологии Век разведки в стиле open source: мы можем и должны вскрывать чужие тайны! Евгений Золотов Опубликовано 19 февраля 2014 Окажись в нашем времени человек из 80-х годов, он был бы особенно впечатлён случившейся за тридцать лет качественной

Технологии

Технологии Экскурсия по дата-центру SAFEDATA «Москва-II» Компьютерра Опубликовано 28 апреля 2014 Машинные залы с серверами — это лишь малая часть современного дата-центра. Сложная инфраструктура, которая обеспечивает его функционирование, чаще всего остаётся за кадром. А

Технологии

Технологии Банки и Сети: бурное распространение интернет-банкинга в России и растущие требования к информационным системам Михаил Ваннах Опубликовано 09 сентября 2013 Четвёртым по значимости изобретением великого итальянского народа — после

Технологии

Технологии ATLAS, HUBO и другие роботы-спасатели, созданные для конкурса DARPA Андрей Васильков Опубликовано 12 июля 2013 Агентство перспективных оборонных научно-исследовательских разработок США подведёт итоги конкурса по созданию роботов-спасателей в

ТЕХНОЛОГИИ: Контроллер контроллеру рознь: Паровозные технологии XXI века

ТЕХНОЛОГИИ: Контроллер контроллеру рознь: Паровозные технологии XXI века Автор: Анатолий СорокинВ своей предыдущей статье «IT-технологии Бога Войны» («КТ» #644-645) автор попытался сделать анализ применения и применимости современного хайтека к реалиям современной

Василий Щепетнёв: Спецназ Леонардо в бою

Василий Щепетнёв: Спецназ Леонардо в бою Автор: Василий ЩепетневОпубликовано 23 марта 2010 годаВ школе я учил историю просто, в институте – медицинском! – историю партии. И в школе и в институте нам вдалбливали: индивидуальный террор бесполезен, индивидуальным террором