Глава 29 Сетевая безопасность

Глава 29

Сетевая безопасность

На заре создании компьютеров, когда они существовали только в виде громоздких шкафов и для них отводились огромные помещения, проблема безопасности состояла лишь в том, чтобы обеспечить бесперебойное питание, а также защитить дорогостоящее оборудование от физических повреждений в результате некомпетентности обслуживающего персонала.

С течением времени, когда стало возможным написание программы прямо у себя за столом, кому-то в голову пришла идея написать вирус. Теперь мы можем наблюдать последствия этого, наверное, вполне безобидного вначале занятия.

В гл. 20 рассказано о средствах защиты компьютера от вирусов. Тем не менее не всем известен наиболее эффективный способ борьбы с вирусами. Это не антивирус, а предусмотрительность пользователя.

В последнее время все большее распространение получают так называемые трояны. Эти программы сами по себе не наносят вред вашей системе. Однако они могут предоставить доступ к компьютеру тому, кто заинтересован в этом. Распространяются они, как правило, через Интернет.

Например, проникнув в ваш ПК, троян может переслать все пароли от входа в систему, после чего злоумышленник сможет заполучить контроль над компьютером удаленно. Используя брешь в защите операционной системы, троян также делает возможным управление вашим компьютером посторонними личностями.

Чтобы избежать подобных неприятностей, которые для кого-то могут оказаться роковыми, нужно прежде всего быть более бдительным. Многим известна проблема спама (о нем рассказывается в гл. 27). По Интернету рассылаются миллионы писем, содержащих нежелательную рекламу. Некоторые пользователи читают такие сообщения. Именно так к вам может попасть троян – в виде приложенного к письму исполняемого файла.

Необходимо запомнить одну непреложную истину: то, что не включено, – не работает. Это означает, что, пока вы не загрузите приложенный к письму файл, он не сможет навредить вам. Как узнать, следует ли доверять тому или иному письму? Во-первых, не нужно запускать файлы, пришедшие с неизвестного вам адреса. Нередки письма с похожим содержанием: «Привет! Как твои дела? Почему давно не пишешь? Завтра мы собираемся с друзьями на рыбалку. Звони – будем рады тебя видеть. Все подробности прилагаю в файле. Серега».

Конечно, не у каждого есть друг Серега, увлекающийся рыбалкой. Однако такое может быть. Кроме того, многие пользователи, никоим образом не причастные к подобному тексту, все же открывают приложенный файл, тем самым запуская вирус к себе в систему. Чтобы избежать этого, прежде чем читать письмо, задайте вопрос: «А может, там вирус?» Если к файлу приложен исполняемый файл (с расширением EXE или архив с таким файлом), то, скорее всего, так и будет.

Затем еще раз подумайте, действительно ли это письмо адресовано вам. Если ответ будет «скорее нет, чем да», то лучше все же удалить его. В ином случае хотя бы проверьте вложенный файл с помощью антивируса, а только после этого, еще раз подумав, запускайте его.

Одним из эффективных способов защиты от проникновения вирусов является установка различных «заплаток» и обновлений, которые выпускает производитель операционной системы, в частности Microsoft. Вирус может быть запущен на каком-либо компьютере в сети (конечно, если вы подключены к ней), и есть вероятность, что ему удастся проникнуть к вам через какую-либо «дыру» в безопасности. Именно для их закрытия и необходимы «заплатки». О том, как включить автоматическую систему обновлений, рассказывается в гл. 16.

Многие пользователи, которые работают в каких-либо сетях (в локальной или Глобальной), используют для защиты специальные программы, ограничивающие доступ на ваш компьютер кого бы то ни было. Они носят название Firewall (дословный перевод – «огненная стена», иногда именуются «брандмауэр»).

Главная цель данных приложений – допускать на ваш компьютер и выпускать с него только ту информацию, которая хорошо проверена и которой вы можете доверять. Брандмауэр сразу блокирует почти все сетевые порты, оставляя открытыми только используемые чаще всего.

Эта программа хранит список тех приложений, которым разрешается соединение с Интернетом. Причем вы можете задать режим работы брандмауэра: он либо позволит получить доступ при любом обращении, либо будет запрашивать разрешение на доступ непосредственно у вас.

Естественно, брандмауэр отслеживает не только исходящий трафик, но и входящий. При попытке внешнего проникновения в компьютер вам об этом будет немедленно сообщено. Можно настроить автоматическое действие на такую ситуацию. Современные решения в этой области предлагают большую гибкость, которая иногда выливается в достаточно сложную настройку.

Из наиболее популярных брандмауэров рекомендую следующие программы: Agnitum Outpost Firewall (http://www.agnitum.com), Kerio Personal Firewall (http://www.kerio.com), ZoneAlarm (http://www.zonelabs.com). Кроме того, базовый брандмауэр встроен в операционные системы Windows XP и Windows Vista.

Как правило, брандмауэры – это платные программы с довольно сложным интерфейсом. Вам вначале придется разобраться, что и как работает и за что отвечает. Со временные антивирусные системы содержат встроенный брандмауэр, который по функциям несколько слабее, чем специально предназначенное для этого приложение, но все же довольно эффективен. Например, рассмотренная в гл. 20 антивирусная система Kaspersky Internet Security содержит такую программу.

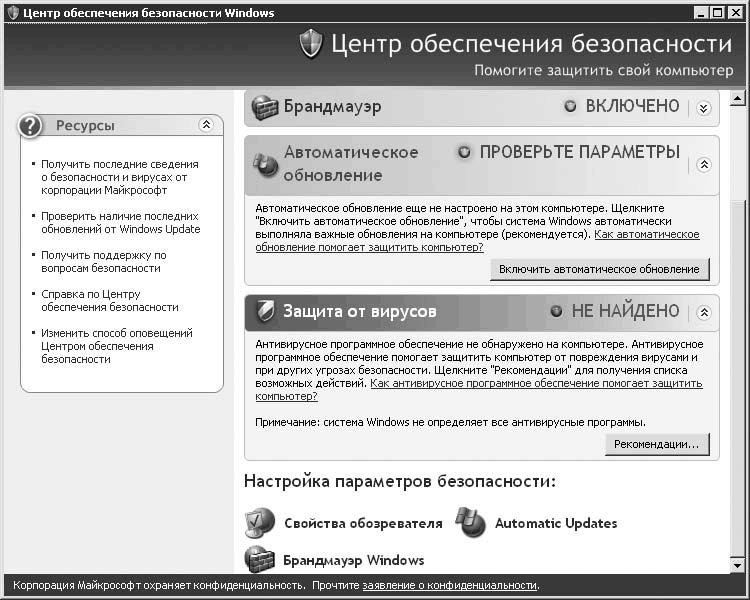

Тем не менее своевременная установка «заплаток», а также бдительность в отношении входящей корреспонденции, постоянно активный антивирус (даже без брандмауэра) способны эффективно обезопасить вас и без использования брандмауэр. Кроме того, не следует отключать встроенные в Windows сред ства защиты. Настраиваются они на Панели управления в разделе Центр обеспечения безопасности (рис. 29.1).

Рис. 29.1. Центр обеспечения безопасности

Здесь отображаются параметры работы встроенного брандмауэра, автоматических обновлений и защиты от вирусов. Последний должен быть установлен как отдельная программа, остальные – встроенные средства Windows XP.

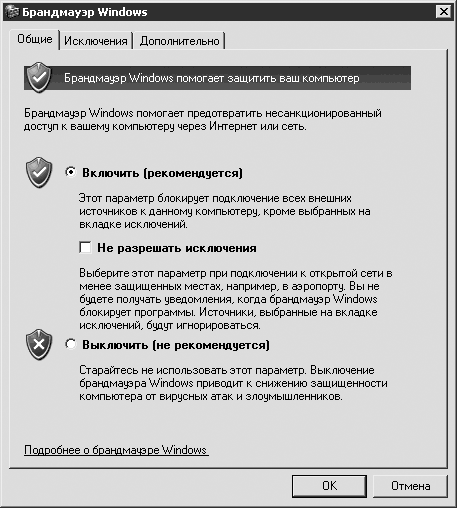

Чтобы открыть параметры настройки брандмауэра, прокрутите содержимое окна вниз. В области Настройка параметров безопасности необходимо перейти по ссылке Брандмауэр Windows. Откроется окно его настройки (рис. 29.2).

Рис. 29.2. Настройки стандартного брандмауэра Windows

На первой вкладке Общие задаются основные параметры работы брандмауэра. Доступны две настройки: Включить (рекомендуется) и Выключить (не рекомендуется). Полагаю, их название говорит само за себя. Дополнительная настройка Не разрешать исключения позволит понизить уровень защищенности вашей системы, что может быть полезно, если вы временно подключились к чужой локальной сети. В качестве примера последней может послужить беспроводное подключение к Интернету в кафе или аэропорту.

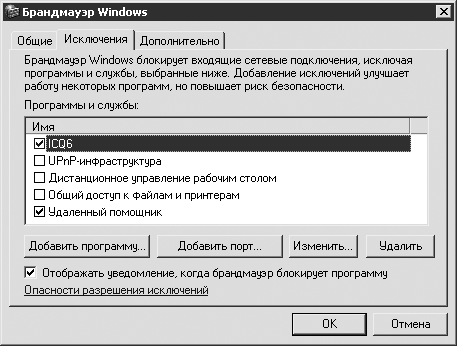

На второй вкладке Исключения вы можете указать программы, которым разрешена полноценная работа в сетях (локальной или глобальной). Если недавно установленной программы в этом списке нет, то брандмауэр спросит у вас, можно ли ей позволить производить выход в Интернет (рис. 29.3).

Рис. 29.3. Вкладка Исключения в окне Брандмауэр Windows

Для добавления программы следует нажать кнопку Добавить программу и выбрать необходимую из предложенного списка либо самостоятельно указать ее расположение на жестком диске.

Важной настройкой является открытие и закрытие портов. Порты – это каналы, через которые происходит обмен информацией вашего компьютера с другими компьютерами. Этих портов – 65 535, однако для работы чаще всего нужно не более двух: порт 80 для протокола HTTP, через который работают браузеры, а также порт 21 для протокола FTP. Для ICQ можно открыть порт 5128. Если вам потребуется открыть дополнительный порт, щелкните на кнопке Добавить порт и в появившемся окне введите его номер. Вкладка Дополнительно позволяет настроить расширенные параметры.

В заключение еще раз пожелаю быть максимально внимательными при работе в Интернете и локальных сетях. Настоятельно не рекомендую открывать письма с сомнительным содержанием, а также держать выключенными антивирус и брандмауэр.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Глава 11 Сетевая безопасность

Глава 11 Сетевая безопасность Сетевая безопасность тесно связана с компьютерной безопасностью: в наши дни сложно отделить одно от другого. Все, от электронного замка на дверях отеля до сотового телефона и настольных компьютеров, присоединено к сетям. При этом надо иметь в

Глава 7 Безопасность

Глава 7 Безопасность • Учетные записи пользователей• Центр обеспечения безопасности и компоненты безопасности• Защита от вредоносных программ• Шифрование диска BitLockerВ обеспечении компьютерной безопасности участвуют самые разнообразные средства Windows Vista. Те, которые

Глава 5 Безопасность

Глава 5 Безопасность – Вирусы. Мифы и реальность – Анатомия spyware – Самое главное о безопасности – Анонимность в сети – Идентифицируем нового знакомого – Безопасная электронная почта: шифруем сообщения – Безопасность паролей Вопрос безопасности – один из самых

Глава 24 Безопасность в IP

Глава 24 Безопасность в IP 24.1 Введение Необходимость разработки новой версии IP стала дополнительным стимулом для решения проблем безопасности TCP/IP. Предлагаемый механизм обеспечивает безопасность на уровне IP. Он разработан для совместимости как с версией 4, так и с

Глава 14 Безопасность

Глава 14 Безопасность В данной главе рассмотрим некоторые вопросы безопасности функционирования системы. В частности, опишем недокументированную угрозу получения учетной записи администратора с помощью учетной записи опытного пользователя и рассмотрим вопросы

Глава 3 Безопасность в Интернете

Глава 3 Безопасность в Интернете Еще десять лет назад каждый компьютерщик знал, что основным источником распространения различных вирусов являются дискеты. Сегодня все изменилось и вредоносные программы проникают на компьютеры в основном через Интернет.С каждым днем

Глава 5 Администрирование и безопасность

Глава 5 Администрирование и безопасность В предыдущих главах вы изучали функциональные возможности СУБД MySQL – те возможности работы с данными, которые необходимы для решения ваших бизнес-задач. В этой главе мы рассмотрим вспомогательные, но не менее важные процессы:

Глава 10 Безопасность

Глава 10 Безопасность Одним из основных достоинств Linux является поддержка одновременной работы нескольких пользователей, в том числе по сети. Но у всякой медали есть обратная сторона. В данном случае — это угрозы безопасности, возникающие, когда система подключена к Internet.

ГЛАВА 4 Безопасность системы

ГЛАВА 4 Безопасность системы Сегодня, когда информационные технологии проникли в такие сферы, в которых еще несколько лет назад о их применении не могло быть и речи (как вам, например, SMS-чайник, который приняв сообщение от владельца, подогревает воду к его приходу?),

Сетевая безопасность

Сетевая безопасность КнигиBuilding Internet Firewalls, Elizabeth D. Zwicky, D. Brent Chapman, Simon Cooper и Deborah Russell (редактор), O’Reilly & Associates, Inc., 2000; ISBN: 1565928717. Это практическое руководство по проектированию, построению и обслуживанию сетевых брандмауэров.Firewalls and Internet Security: Repelling the Wily Hacker, William R. Cheswick, Steven M.

ОПЫТЫ: Вопиющий в пустыне. Сетевая безопасность по-ближневосточному

ОПЫТЫ: Вопиющий в пустыне. Сетевая безопасность по-ближневосточному Автор: Алексей ФридманПубликация рецензии на книгу Кевина Митника «Искусство вторжения»[См. «КТ» #1-2 от 18.01.2006.] заставила многих пересмотреть отношение к легендарному «хакеру», о чем они поспешили

Глава 1 Введение в безопасность

Глава 1 Введение в безопасность ? Классическая модель безопасности – это мыльный пузырь?? Основы информационной безопасности? Некоторые разновидности сетевых атак? Классификация угроз безопасности веб-серверовЦель данной главы – сформировать у читателя базовое

Глава 29 Сетевая безопасность

Глава 29 Сетевая безопасность На заре создании компьютеров, когда они существовали только в виде громоздких шкафов и для них отводились огромные помещения, проблема безопасности состояла лишь в том, чтобы обеспечить бесперебойное питание, а также защитить дорогостоящее