7.3. Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!

7.3. Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!

«Комплексная безопасность. а при чем здесь взлом Windows?» – спросят многие из читателей. Взлом пароля Windows – это как раз и есть яркий пример успешной атаки, при условии что:

? пользователь работает с правами администратора;

? не включена служба DEP (в большинстве из случаев программы взлома, подобные описанной ниже, инициируют DEP на принудительный останов службы LSASS);

? операционная система не имеет свежих обновлений (от этого, между прочим, в ряде случаев зависит, сработает ли DEP).

Итак, технология.

Для хранения и обработки таких атрибутов пользователя, как пароли в операционной системе Windows NT и ей подобных, используется SAM (Security Accounts Manager – администратор учетных записей в системе защиты). SAM размещает всю информацию в одноименной базе данных, которая находится по адресу %SystemRoot%system32config. Забегая вперед, необходимо сказать, что именно SAM-файл является наиболее ценным трофеем, пропустив который через соответствующую програму, можно получить пароли от текущих учетных записей. Но в данном случае нас в большей степени интересует не взлом как таковой, а уязвимость, посредством которой «брут» имеет место быть.

В операционных системах Windows NT для защиты паролей используются две однонаправленные хэш-функции (хэш-функция– алгоритм, используемый для генерации хэш-кодов цифровых объектов, в нашем случае паролей). В Windows-системе присутствуют LM-хэш (Lan Manager-хэш) и NT-хэш (WindowsNT). Наличие двух аналогичных функций необходимо для совместимости со старыми операционными системами. LM-хэш-алгоритм изначально был разработан Microsoft для операционной системы OS/2, он интегрирован в Windows 95/98, Windows for Workgroups и частично в Windows 3.1. Хэш WindowsNT был разработан специально для операционной системы Microsoft Windows NT. На страже LM-хэша стоит известный алгоритм шифрования DES, NT-хэш держится на алгоритме шифрования MD4.

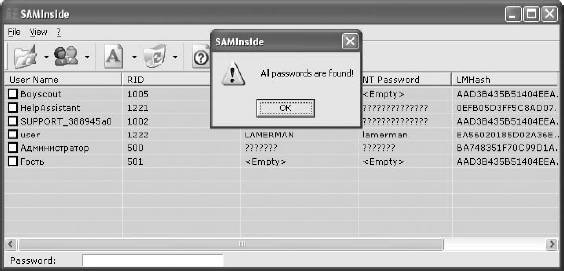

А теперь внимание (рис. 7.6)!

Рис. 7.6. Локальный взлом SAM. Понадобилось всего 28 секунд, чтобы взломать пароль из восьми знаков

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Что такое пароль и техника безопасности

Что такое пароль и техника безопасности Пароль – это очень важная защита. Отнестись к этому нужно со всей серьёзностью. Если вы решили, что кто-то имеет доступ к вашим данным, немедленно смените пароль.Существует несколько правил, как его записать.1. Купите блокнот или

Использование объектов безопасности Windows

Использование объектов безопасности Windows В дескриптор безопасности вносятся многочисленные подробные данные, и на рис. 15.1 отражены лишь основные элементы его структуры. Заметьте, что у каждого процесса также имеется свой SID (содержащийся в маркере доступа), который

22.1.1. Когда выходит из строя система безопасности?

22.1.1. Когда выходит из строя система безопасности? Дефекты в системе безопасности программ являются причиной четырех обширных категорий атак: удаленная эксплуатация, локальная эксплуатация, удаленные атаки отказа в обслуживании и локальные атаки отказа в обслуживании.

9.2. Средства безопасности Windows Vista

9.2. Средства безопасности Windows Vista Центр обеспечения безопасностиЦентр обеспечения безопасности Windows служит для контроля и настройки основных компонентов безопасности системы: брандмауэра, автоматического обновления, защиты от вирусов и вредоносных программ,

(8.22) Почему локальные пользователи (в т.ч. Гости!) могут изменять локальную политику безопасности? Они могут даже запретить администратору вход в систему!

(8.22) Почему локальные пользователи (в т.ч. Гости!) могут изменять локальную политику безопасности? Они могут даже запретить администратору вход в систему! Это возможно только в том случае, если вы используете файловую систему FAT32. W2k хранит политику безопасноти не в реестре,

13. Файловая система Windows XP

13. Файловая система Windows XP Многих пользователей интересует, что представляет собой файловая система и чем она полезна в повседневной работе. Файловая система определяет порядок размещения данных операционной системой на диске, а также их последующего считывания,

Вход в Windows

Вход в Windows Автоматический вход в WindowsСуществует возможность автоматического входа в Windows, минуя экран приветствия. Учтите, что данный способ не совсем безопасен, так как любой может войти в систему, если не требуется вводить пароль. Для автоматического входа в систему

Система безопасности InterBase

Система безопасности InterBase Разъяснив ряд "идеологических" особенностей защиты информации в InterBase, можем перейти к конкретному описанию системы безопасности этой СУБД и ее применению на практике. Начнем наше рассмотрение с основных понятий, которыми оперирует система

5.3. Общественная система безопасности Prevx1

5.3. Общественная система безопасности Prevx1 У большинства сегодняшних систем защиты компьютера имеются недостатки. Главным из них является то, что они не могут защитить систему от новых видов атак или вирусов, не занесенных в базы. Примечание В специальной литературе для

Операционная система работает нестабильно или не загружается

Операционная система работает нестабильно или не загружается В этом случае во время загрузки компьютера нажмите клавишу F8.На экране появится Меню дополнительных вариантов загрузки Windows, в котором нужно выбрать одну из следующих возможностей:• Безопасный

Ломаем WPA

Ломаем WPA С принятием стандарта безопасности 802.11i и распространением сетей на основе WPA-шифрования уверенность в защищенности беспроводной инфраструктуры начала закономерно расти. При качественной настройке безопасности WPA-сети ее «брутфорс» – взлом практически

4.1. Файловая система Windows

4.1. Файловая система Windows 4.1.1. Файловые системы, поддерживаемые Windows Вы не можете осознанно работать с фалами и каталогами, пока не узнаете, что такое файловая система. Файловая система — это организация данных на диске. Да, определение весьма упрощенное, однако оно

Как работает система

Как работает система В этом разделе рассматриваются принципы функционирования системы передачи данных со спутника, рассказывается, как транслируется сигнал, какие преимущества это дает и какие ограничения накладываются. После прочтения раздела пользователь будет

Закон 10. Для того чтобы система начала претендовать на статус защищенной, она должна пройти независимый аудит безопасности

Закон 10. Для того чтобы система начала претендовать на статус защищенной, она должна пройти независимый аудит безопасности Писатели знают, что они не в состоянии качественно вычитать корректуру своей собственной работы. Программисты должны знать, что они не смогут

Глава 2 Операционная система Windows

Глава 2 Операционная система Windows • Рабочее место• Ярлыки и папки• Окна• Файлы• Работа с файламиВаш компьютер работает под управлением операционной системы Windows. Вообще говоря, различные версии Windows (95, 98, 2000, Me, XP…) отличаются друг от друга. Но главное их достоинство –