Кивино гнездо: Пароль не нужен? Киви Берд

Кивино гнездо: Пароль не нужен?

Киви Берд

Опубликовано 14 ноября 2011 года

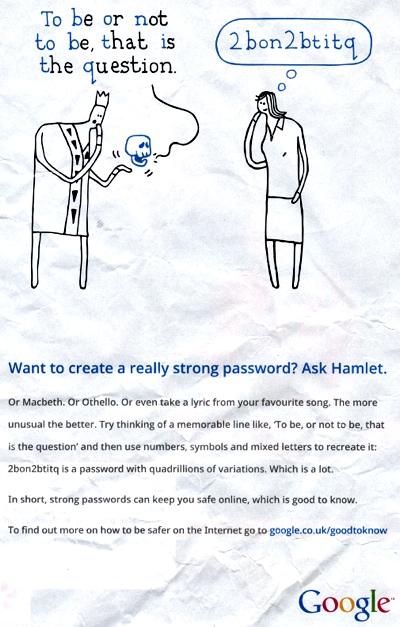

В области компьютерной безопасности на днях случился забавный казус. Корпорация Google запустила большую рекламную кампанию своего нового пособия "Хорошо бы это знать", посвящённого проблемам онлайновой безопасности и приватности. В частности, вполне конкретные советы Гугла о том, как правильно выбирать стойкие пароли, появились на рекламных щитах в лондонской подземке и в виде полностраничной рекламы в респектабельном журнале The Economist. Пример «очень сильного пароля» из рекламы выглядит следующим образом: «2bon2btitq». Как поясняет сопутствующая картинка, пароль составлен из первых букв каждого из слов знаменитой цитаты из шекспировского «Гамлета»: «Быть иль не быть, вот в чём вопрос» (To be or not to be / That is the question).

Случилось так, что на эту рекламу обратил внимание сотрудник Кембриджской лаборатории компьютерной безопасности Джозеф Бонно (Joseph Bonneau). Он решил проверить данный пароль практически на предмет «силы и стойкости».

Способ проверки немудрён, можно даже сказать, совсем прост. В 2009 году некие деятели похитили и слили в интернет гигантский массив информации о паролях, применяемых пользователями сервисов Myspace и Facebook — так называемый "массив данных RockYou".

После сопоставления «гугловского» пароля с данными этой базы тут же выяснилось, что из 32 603 387 пользователей комбинацию 2bon2btitq выбрали в качестве пароля четыре человека. А ещё пять человек сделали паролем более короткий вариант той же аббревиатуры — вида 2bon2b.

Трактовать этот результат можно двояким образом. С одной стороны, есть основания считать, что вероятность случайного подбора этого пароля в онлайне близка к одному на миллион. И выглядит это вроде бы впечатляюще.

Но с другой стороны, рекомендованный Гуглом пароль уверенно входит в сравнительно небольшую группу из 500 000 общих паролей, которые применяет половина всех пользователей популярных сервисов. Иначе говоря, он будет вскрыт практически мгновенно в том случае, если пароли утекут в хешированной форме (а это случается сплошь и рядом).

Таким образом, рассуждая эмпирически, эксперт по безопасности делает следующий вывод. Предлагаемый в рекламе Гугла пример парольной комбинации — это отнюдь не сильный пароль. При определённой методике подсчёта шансов на вскрытие, принятой среди специалистов, ему можно дать более точное определение: это очень средний по силе пароль.

Если же людям нужен простой совет о том, как придумать действительно сильный пароль, то лучший рецепт, по мнению Бонно, — это такая комбинация, которую больше никто и никогда не использует. Как именно конструируются подобные пароли — вопрос дискуссионный. Сам Бонно для генерации сильного, лёгкого в запоминании и почти гарантированно уникального пароля рекомендует применять программные инструменты типа Diceware.

Однако нельзя не признать, что повсеместно распространённый метод аутентификации пользователей, основанный на паре «логин-пароль», — это крайне несовершенная и устаревшая мера безопасности, давным-давно нуждающаяся в замене.

Как раз на этой неделе, 18 ноября, исследователи в области инфозащиты будут обсуждать эту проблему на семинаре, устраиваемом DARPA — Агентством передовых исследовательских проектов министерства обороны США. Речь пойдёт о новой программе Агентства, которая, как надеются её организаторы, поможет радикально изменить процесс авторизации доступа в системах компьютерной безопасности.

Данная программа получила название «Активная аутентификация» (Active Authentication) и нацелена на поиски такой технологии, которая позволит уйти от длинных и с трудом запоминаемых паролей. Она, согласно анонсу DARPA, будет определять личность человека через «использование программных приложений, которые способны идентифицировать пользователя по тем видам активности, что характерны для обычной деятельности данного конкретного человека».

Как поясняет один из руководителей новой программы, Ричард Гвидорицци (Richard Guidorizzi), при использовании активной аутентификации «вы сами становитесь ключом для вашей компьютерной системы». То есть замысел в том, чтобы машина знала своего оператора и аутентификация происходила незаметно.

То, как именно будет выглядеть подобного рода система, и является предметом изысканий, которые финансирует DARPA. Есть несколько вариантов. Например, машина может выискивать некие очень редкие, уникальные именно для данного пользователя слова и сочетания символов, которые печатаются им на клавиатуре. Другой вариант: можно анализировать характерную длину предложений и специфическое использование знаков пунктуации. Или же регистрировать характерные для конкретного человека микросекундные промежутки времени между нажатиями определённых клавиш. Особенности использования мыши, тачпада и прочих манипуляторов тоже сообщают о человеке достаточное количество информации.

Вся эта область исследований достаточно тесно соприкасается с уже известными методами биометрической идентификации людей вроде опознавания пользователя по отпечаткам пальцев, по радужной оболочке глаза, по лицу и так далее. Однако подобного рода технологии по умолчанию подразумевают применение специальных датчиков, а это усложняет задачу. По этой причине программа разработки активной аутентификации в основном сфокусирована на таких решениях, в основе которых лежат чисто программные методы аутентификации, не требующие каких-либо дополнительных аппаратных устройств, помимо стандартного оснащения компьютера.

В каком-то смысле можно говорить, что участники программы намерены полностью преобразовать нынешнюю систему опознания компьютерных пользователей, поставив конструкцию «с головы на ноги».

Вместо нынешних систем аутентификации, которые заставляют людей адаптироваться к особенностям компьютеров и использовать тяжеловесные, невозможные для запоминания пароли типа h^TfCvB6tFcVbN или Y&u8I(o0P-R%t6, задумано приучить, наконец, сами компьютеры приспосабливаться к людям, которые их, собственно говоря, и используют.

Для наглядной иллюстрации этой идеи Гвидорицци использует такую метафору. «Мой ключ от квартиры позволит вам войти в мой дом. Однако собака, живущая у меня в гостиной, отлично знает, что вы — это не я. Никакие ключи от дома, никакие слова о том, что вы — это я, не убедят мою собаку. Мой пёс знает, что вы не выглядите как я, не пахнете, как я, и не делает того, что делаю я. Так вот, чего мы хотим от программы активной аутентификации, так это отыскать такие вещи, которые являются сугубо уникальными именно для вас».

Есть тут, правда, одна весьма серьёзная проблема. Никто толком не знает, как именно собака хранит информацию, необходимую для опознания своего хозяина. И, естественно, не может похитить у неё эту информацию. С компьютерами же, очевидно, всё совсем иначе.

Организаторы программы активной аутентификации пытаются нащупать пути к тому, чтобы, с одной стороны, сделать самого человека ключом к доступу в его систему, но при этом, с другой стороны, и не сводить технологию к слежке за человеком и различными аспектами его жизни. Предполагается, что исследователи уделят должное внимание тому, «чтобы гарантировать соблюдение законов о приватности граждан и не допускать, чтобы информация о личности пользователя становилась предметом злоупотреблений» другими сторонами.

Как заверяют организаторы, они не планируют регистрировать и помещать аспекты личности пользователей в базы данных. Эта информация будет использоваться только в качестве ключа для доступа пользователя в компьютерную систему. Как именно все эти плохо стыкующиеся вещи можно эффективно реализовать, и станет одним из предметов обсуждения на семинаре по активной аутентификации, который пройдёт 18 ноября в г. Арлингтоне, штат Вирджиния.

В каком именно виде идеи американских военных об активной аутентификации найдут воплощение на практике, покажет время, однако можно заметить, что нечто очень похожее — пусть и под другими названиями — уже довольно активно начали внедрять Google и Facebook.

Непосредственными впечатлениями от общения с подобной умной системой опознания поделился один из американских участников сетевого форума Slashdot. Будучи по образу жизни весьма мобильным человеком, который загружается на свою страничку в Facebook со множества самых разных устройств и из разных мест в городе и поездках, он никогда не имел проблем с аутентификацией по стандартной связке «логин-пароль». Но вот его подружка, по жизни намного менее склонная к частой перемене мест, отправилась недавно в Австралию. А затем, при перелёте, попыталась зайти на собственную Фэйсбук-страницу из интернет-киоска в Дубаи. Facebook же в ответ отказался пустить её просто так — по логину-паролю — и предложил сыграть в ненавязчивую игру «угадайку». Девушке предъявили несколько фотографий её друзей и попросили поставить в соответствие их имена и лица... То есть, по сути дела, речь идёт об одном из уже реализованных — пусть и в зачаточной форме — вариантов «активной аутентификации».

Когда-нибудь, наверное, куда более продвинутые и умные системы опознания подобного рода появятся во всех компьютерных устройствах. Ну а пока — коль скоро всем нам ещё довольно долго предстоит пользоваться традиционными технологиями контроля доступа — имеет смысл напомнить полезный совет от известного специалиста по компьютерной безопасности. О том, как грамотные люди обращаются со множеством разных паролей, требующихся человеку для жизни в интернете (то, что одним и тем же паролем пользоваться в разных местах нельзя, подразумевается по умолчанию).

Брюс Шнайер на данный счёт советует примерно вот что:

Все пароли хранить в одном месте — в виде зашифрованного криптопрограммой файла-контейнера (естественно, с несколькими резервными копиями в разных местах).

Для этого контейнера сгенерировать действительно случайный длинный пароль.

Данный пароль записать на листок бумаги (картонную карточку).

Хранить этот драгоценный отныне листок вместе с другими ценными для вас бумагами в вашем бумажнике.

Конечно, это не идеальное решение, однако для такой неуклюжей вещи, как пароли, идеальных рецептов просто не существует.

Самое интересное, что ещё в начале 1960-х годов, то есть на заре массового появления компьютеров в жизни человека, уже было вполне чётко сформулировано: связка «логин-пароль» — это плохая и откровенно слабая идея контроля доступа. Однако с той поры прошло полвека, а мы по-прежнему топчемся на том же самом месте и по-прежнему слышим настойчивые призывы делать пароли посильнее...

Мало что сможет более ярко продемонстрировать один из самых парадоксальных аспектов нашей жизни: вне зависимости от того, насколько плоха идея, она залипает навсегда, если вы хотя бы лишь раз реализуете её на практике как временную меру.

Пароли как продукт для обеспечения безопасности уже давным-давно исчерпали свой «срок годности». По сути дела, они были устаревшим средством защиты ещё до того, как их начали применять в компьютерных системах. Почему их никак не удаётся «закопать» и двигаться дальше — это действительно вопрос, не имеющий ответа.

К оглавлению

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКЧитайте также

Кивино гнездо: Непроизносимо Берд Киви

Кивино гнездо: Непроизносимо Берд Киви Опубликовано 27 июля 2010 года Каждый год, когда дело доходит до летней хакерской конференции Black Hat в Лас-Вегасе, одна из самых волнующих тем — это какие из докладов оказались сняты на этот раз. Ибо так уж устроен

Кивино гнездо: Преступления без наказания Киви Берд

Кивино гнездо: Преступления без наказания Киви Берд Опубликовано 27 июня 2011 года Есть в США интересный человек по имени Фред Беркс, выбравший для себя довольно своеобразное занятие. На сайте гражданского журнализма Examiner.com он уже не первый год

Кивино гнездо: Что-то происходит... Киви Берд

Кивино гнездо: Что-то происходит... Киви Берд Опубликовано 22 августа 2011 годаПримерно через месяц, с 30 сентября по 2 октября 2011, в городе Орландо (штат Флорида, США) будет проходить в высшей степени неординарное мероприятие под названием 100 Year Starship Study Public Symposium («Общественный

Кивино гнездо: Слабость — это сила Берд Киви

Кивино гнездо: Слабость — это сила Берд Киви Опубликовано 15 декабря 2010 года Согласно статистическим данным, не так давно опубликованным немецкой страховой ассоциацией GDV, в 2009 году количество угонов автомобилей на территории Германии вновь

Кивино гнездо: Тряхнём стариной Киви Берд

Кивино гнездо: Тряхнём стариной Киви Берд Опубликовано 05 декабря 2011 года Бурно обсуждавшийся с середины ноября сенсационный сюжет «первого в истории США» нападения хакеров на критически важные инфраструктуры страны теперь считается полностью

Кивино гнездо: О чём скандал? Берд Киви

Кивино гнездо: О чём скандал? Берд Киви Начиная с первого мая сего года в Китае вступили в силу интересные правила, обязывающие поставщиков компьютерно-сетевого обеспечения предоставлять властям всю информацию об имеющихся в их продуктах технологиях

Кивино гнездо: Имитация или подлинник БЕРД КИВИ

Кивино гнездо: Имитация или подлинник БЕРД КИВИ Математические методы анализа, мощно усиленные современными компьютерными технологиями, ныне всё чаще и чаще используются при работе с произведениями искусства. Например, для восстановления давно утраченных фрагментов в

Кивино гнездо: Подбит на взлёте БЕРД КИВИ

Кивино гнездо: Подбит на взлёте БЕРД КИВИ Группа известных израильских криптографов (Orr Dunkelman, Nathan Keller, Adi Shamir) опубликовала в Сети препринт [iacr.org] исследовательской статьи, демонстрирующей, что ими взломан шифр KASUMI. Этот важный криптоалгоритм также известен под названием

Кивино гнездо: Сюжет из «Плейбоя» БЕРД КИВИ

Кивино гнездо: Сюжет из «Плейбоя» БЕРД КИВИ Все знают, чем славится самый известный журнал для мужчин. Но не все, возможно, в курсе, что если из «Плейбоя» полностью убрать его примечательные, спору нет, картинки, то и после этого он остается весьма интересным журналом. То

Кивино гнездо: Для всех и даром Киви Берд

Кивино гнездо: Для всех и даром Киви Берд Опубликовано 28 июля 2011 года Крайне странный в юридической практике случай с жесточайшим преследованием интернет-активиста Аарона Шварца наметился в США. По оценкам местной прокуратуры, этому молодому

Кивино гнездо: Кто, где, когда Киви Берд

Кивино гнездо: Кто, где, когда Киви Берд Опубликовано 19 июля 2011 года На проходившей недавно в США конференции MobiSys 2011 (Девятая международная конференция по мобильным системам, приложениям и сервисам, 28 июня — 1 июля 2011, Вашингтон) несложно было

Кивино гнездо: Ещё раз про Stuxnet Берд Киви

Кивино гнездо: Ещё раз про Stuxnet Берд Киви Опубликовано 27 января 2011 года За несколько первых недель 2011 года череда независимых друг от друга событий сложилась таким образом, что общая картина вокруг загадочного компьютерного червя Stuxnet стала

Кивино гнездо: Псевдоархеология Берд Киви

Кивино гнездо: Псевдоархеология Берд Киви Опубликовано 26 мая 2010 года В одном из недавних выпусков газеты The New York Times была опубликована довольно большая статья об интересном и весьма плодотворном приложении современных технологий лазерного

Кивино гнездо: За что боролись БЕРД КИВИ

Кивино гнездо: За что боролись БЕРД КИВИ В середине февраля этого года на сайте полиции г. Дубаи, Объединенные Арабские Эмираты, в его англоязычном разделе появилась примерно такая вот информация об объявленных в международный розыск преступниках — с их фотографиями и

Кивино гнездо: Пароль для серой зоны Киви Берд

Кивино гнездо: Пароль для серой зоны Киви Берд Опубликовано 15 февраля 2012 года В последнее время международная система борьбы с преступностью как-то всё больше и больше приводит в недоумение своей, формулируя помягче, сомнительной полезностью.То

Кивино гнездо: Пароль не нужен?

Кивино гнездо: Пароль не нужен? Автор: Киви БердОпубликовано 14 ноября 2011 годаВ области компьютерной безопасности на днях случился забавный казус. Корпорация Google запустила большую рекламную кампанию своего нового пособия "Хорошо бы это знать", посвящённого проблемам