1.3. Информационная безопасность в условиях функционирования в России глобальных сетей

1.3. Информационная безопасность в условиях функционирования в России глобальных сетей

Цель мероприятий в области информационной безопасности – защитить интересы субъектов информационных отношений. Интересы эти многообразны, но все они концентрируются вокруг трех основных аспектов:

• доступность;

• целостность;

• конфиденциальность.

Первый шаг при построении системы информационной безопасности организации – это ранжирование и детализация этих аспектов.

Важность проблематики информационной безопасности объясняется двумя основными причинами:

• ценностью накопленных информационных ресурсов;

• критической зависимостью от информационных технологий.

Разрушение важной информации, кража конфиденциальных данных, перерыв в работе вследствие отказа – все это приводит к крупным материальным потерям, наносит ущерб репутации организации.

Современные информационные системы сложны и, значит, опасны уже сами по себе, даже без учета активности злоумышленников. Постоянно обнаруживаются новые уязвимые места в программном обеспечении. Необходимо принимать во внимание чрезвычайно большие номенклатуры аппаратного и программного обеспечения, многочисленные связи между их компонентами.

Меняются принципы построения корпоративных ИС. Используются многочисленные внешние информационные сервисы; предоставляются собственные; получил широкое распространение «аутсорсинг», когда часть функций корпоративной ИС передается внешним организациям. Развивается программирование с активными агентами.

Подтверждением сложности проблематики информационной безопасности является параллельный рост затрат на защитные мероприятия и количества нарушений информационной безопасности в сочетании с ростом среднего ущерба от каждого нарушения.

Успех в области информационной безопасности может принести только комплексный подход, сочетающий меры четырех уровней:

• законодательного;

• административного;

• процедурного;

• программно-технического.

Проблема информационной безопасности не только техническая, но и законодательная. Без законодательной базы, без постоянного внимания руководства организации и выделения необходимых ресурсов, без мер управления персоналом и физической защиты решить проблему информационной безопасности невозможно. Комплексность также усложняет проблематику информационной безопасности, т. е. требуется взаимодействие специалистов из разных областей.

В качестве основного инструмента борьбы со сложностью используется объектно-ориентированный подход. Инкапсуляция, наследование, полиморфизм, выделение граней объектов, варьирование уровня детализации – все это универсальные понятия, знание которых необходимо всем специалистам по информационной безопасности.

Законодательный уровень является важнейшим для обеспечения информационной безопасности. На законодательном уровне особого внимания заслуживают правовые акты и стандарты.

Российские правовые акты в большинстве своем имеют ограничительную направленность. Сами по себе лицензирование и сертификация не обеспечивают безопасности. К тому же в законах не предусмотрена ответственность государственных органов за нарушения информационной безопасности.

Главная задача мер административного уровня – это сформировать программу работ в области информационной безопасности и обеспечить ее выполнение, выделяя необходимые ресурсы и контролируя состояние дел.

Основой программы является политика безопасности, отража ющая подход организации к защите своих информационных активов.

Разработка политики и программы безопасности начинается с анализа рисков, первым этапом которого является ознакомление с наиболее распространенными угрозами.

Главные угрозы – это внутренняя сложность ИС, непреднамеренные ошибки штатных пользователей, операторов, системных администраторов и других лиц, обслуживающих информационные системы.

На втором месте по размеру ущерба стоят кражи и подлоги. Реальную опасность представляют пожары и другие аварии поддерживающей инфраструктуры.

Для подавляющего большинства организаций достаточно общего знакомства с рисками. Ориентация на типовые, апробированные решения позволит обеспечить базовый уровень безопасности при минимальных интеллектуальных и материальных затратах.

Необходимым условием для построения надежной, экономичной защиты является рассмотрение жизненного цикла ИС и синхронизация с ним мер безопасности. Выделяют следующие этапы жизненного цикла:

• инициация;

• закупка;

• установка;

• эксплуатация;

• выведение из эксплуатации.

Безопасность невозможно добавить к системе, ее нужно закладывать с самого начала и поддерживать до конца.

Меры процедурного уровня ориентированы на людей, а не на технические средства, и подразделяются на следующие виды:

• управление персоналом;

• физическая защита;

• поддержание работоспособности;

• реагирование на нарушения режима безопасности;

• планирование восстановительных работ.

На этом уровне применимы важные принципы безопасности:

• непрерывность защиты в пространстве и времени;

• разделение обязанностей;

• минимизация привилегий.

Информационная безопасность во многом зависит от аккуратного ведения текущей работы, которая включает:

• поддержку пользователей;

• поддержку программного обеспечения;

• конфигурационное управление;

• резервное копирование;

• управление носителями;

• документирование;

• регламентные работы.

Элементом повседневной деятельности является отслеживание информации в области информационной безопасности. Администратор безопасности должен подписаться на список рассылки по новым проблемам в защите и своевременно знакомиться с поступающими сообщениями.

Необходимо заранее готовиться к нарушениям информационной безопасности. Заранее продуманная реакция на нарушения режима безопасности преследует три главные цели:

• локализация инцидента и уменьшение наносимого вреда;

• выявление нарушителя;

• предупреждение повторных нарушений.

Выявление нарушителя – сложный процесс, но первый и третий пункты необходимо тщательно продумывать и отрабатывать.

В случае серьезных аварий необходимо проведение восстановительных работ. Процесс планирования таких работ можно разделить на следующие этапы:

• выявление критически важных функций организации, установление приоритетов;

• идентификация ресурсов, необходимых для выполнения критически важных функций;

• определение перечня возможных аварий;

• разработка стратегии восстановительных работ;

• подготовка реализации выбранной стратегии;

• проверка стратегии.

Программно-технические меры, направленные на контроль компьютерных сущностей – это оборудование, программы и данные. Эти меры образуют последний и самый важный рубеж информационной безопасности. На этом рубеже становятся очевидными не только позитивные, но и негативные последствия быстрого прогресса информационных технологий. Во-первых, дополнительные возможности появляются не только у специалистов по информационной безопасности, но и у злоумышленников. Во-вторых, информационные системы постоянно модернизируются, перестраиваются, к ним добавляются недостаточно проверенные компоненты (в первую очередь программные), что затрудняет соблюдение режима безопасности.

Меры безопасности делятся на следующие основные виды:

• превентивные меры, которые препятствуют нарушениям информационной безопасности;

• меры обнаружения нарушений;

• локализующие меры, которые сужают зону воздействия нарушений;

• меры по выявлению нарушителя;

• меры восстановления режима безопасности.

В продуманной архитектуре безопасности все указанные меры должны присутствовать.

Важными также являются следующие принципы архитектурной безопасности:

• непрерывность защиты в пространстве и времени, невозможность миновать защитные средства;

• следование признанным стандартам, использование апробированных решений;

• иерархическая организация ИС с небольшим числом сущностей на каждом уровне;

• усиление самого слабого звена;

• невозможность перехода в небезопасное состояние;

• минимизация привилегий;

• разделение обязанностей;

• многоуровневая оборона;

• разнообразие защитных средств;

• простота и управляемость информационной системы.

Основным для программно-технического уровня является понятие сервиса безопасности. В число таких сервисов входят:

• идентификация и аутентификация;

• управление доступом;

• протоколирование и аудит;

• шифрование;

• контроль целостности;

• экранирование;

• анализ защищенности;

• обеспечение отказоустойчивости;

• обеспечение безопасного восстановления;

• туннелирование;

• управление.

Эти сервисы должны функционировать в открытой сетевой среде с разнородными компонентами, т. е. быть устойчивыми к соответствующим угрозам, а их применение должно быть удобным для пользователей и администраторов. Например, современные средства идентификации/ аутентификации должны быть устойчивыми к пассивному и активному прослушиванию сети и поддерживать концепцию единого входа в сеть.

Основные моменты для каждого из перечисленных сервисов безопасности:

1. Предпочтительными являются криптографические методы аутентификации, реализуемые программным или аппаратно-программным способом. Парольная защита стала анахронизмом, биометрические методы нуждаются в дальнейшей проверке в сетевой среде.

2. При разграничении доступа должна учитываться семантика операций.

3. Простота администрирования в условиях большого числа пользователей и ресурсов и непрерывных изменений конфигурации.

Протоколирование и аудит должны быть всепроникающими и многоуровневыми, с фильтрацией данных при переходе на более высокий уровень. Это необходимое условие управляемости. Желательно применение средств активного аудита. Однако нужно осознавать ограниченность их возможностей и рассматривать эти средства как один из рубежей многоуровневой обороны. Следует конфигурировать их таким образом, чтобы минимизировать число ложных тревог и не совершать опасных действий при автоматическом реагировании.

Все, что связано с криптографией, сложно не столько с технической, сколько с юридической точки зрения. Данный сервис является инфраструктурным, его реализация должна присутствовать на всех аппаратно-программных платформах и удовлетворять жестким требованиям не только к безопасности, но и к производительности. Пока же единственным доступным выходом является применение свободно распространяемого программного обеспечения.

Надежный контроль целостности также базируется на криптографических методах с аналогичными проблемами и методами их решения. К статической целостности есть и некриптографические подходы, основанные на использовании запоминающих устройств, данные на которых доступны только для чтения. Если в системе разделить статическую и динамическую составляющие и поместить первую в постоянное запоминающее устройство или на компакт-диск, можно в основном пресечь угрозы целостности. В этом случае наиболее рационально записывать регистрационную информацию на устройства с однократной записью.

Экранирование является сервисом безопасности, который реализуется через межсетевые экраны, ограничивающие интерфейсы и виртуальные локальные сети. Экран инкапсулирует защищаемый объект и контролирует его внешнее представление. Современные межсетевые экраны достигли очень высокого уровня защищенности, удобства использования и администрирования. В сетевой среде они являются первым и весьма эффективным рубежом защиты информации. Целесообразно применение всех видов межсетевых экранов от персональной до внешней корпоративной системы. Контролю должны подлежать действия внешних и внутренних пользователей.

Анализ защищенности – это инструмент поддержки безопасности жизненного цикла. С активным аудитом его роднит эвристичность, необходимость практически непрерывного обновления базы знаний. Анализ защищенности не самый надежный, но необходимый защитный рубеж, на котором можно расположить свободно распространяемый продукт.

Обеспечение отказоустойчивости и безопасного восстановления – это аспекты высокой доступности. При их реализации решаются архитектурные вопросы, в первую очередь – внесение в конфигурацию (как аппаратную, так и программную) определенной избыточности, с учетом возможных угроз и соответствующих зон поражения.

Безопасное восстановление – это последний уровень защиты, требующий особого внимания, тщательности при проектировании, реализации и сопровождении.

Туннелирование – не основной, но необходимый элемент сервисов безопасности. Он важен в комбинации с шифрованием и экранированием для реализации виртуальных частных сетей.

Управление – это инфраструктурный сервис. Безопасная система должна быть управляемой. Всегда должна быть возможность узнать, что на самом деле происходит в ИС (а в идеале и получить прогноз развития ситуации). Наиболее практичным решением для большинства организаций является использование какого-либо свободно распространяемого программного или технического каркаса с постепенным дополнением на него собственных функций.

В Доктрине информационной безопасности Российской Федерации защита от несанкционированного доступа к информационным ресурсам, обеспечение безопасности информационных и телекоммуникационных систем выделены в качестве важных составляющих национальных интересов РФ в информационной сфере.

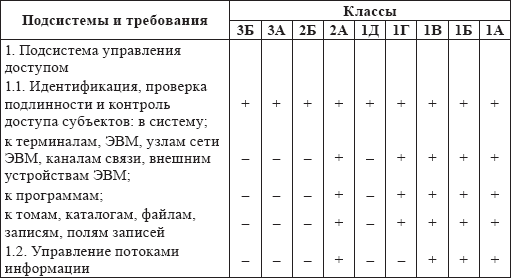

ФСТЭК России предполагает выполнение двух РД – Классификацию автоматизированных систем (АС) по уровню защищенности от несанкционированного доступа к информации (НСД) и аналогичную классификацию межсетевых экранов (МЭ).

Согласно первому из них устанавливается девять классов защищенности АС от НСД к информации.

Каждый класс характеризуется определенной минимальной совокупностью требований по защите.

Классы подразделяются на три группы, отличающиеся особенностями обработки информации в АС.

В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС.

Третья группа классифицирует АС, в которых работает один пользователь, имеющий доступ ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса – 3Б и 3А.

Вторая группа классифицирует АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и (или) хранящейся на носителях различного уровня конфиденциальности.

Группа содержит два класса – 2Б и 2А. Первая группа классифицирует многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС. Группа содержит пять классов – 1Д, 1Г, 1В, 1Б и 1А.

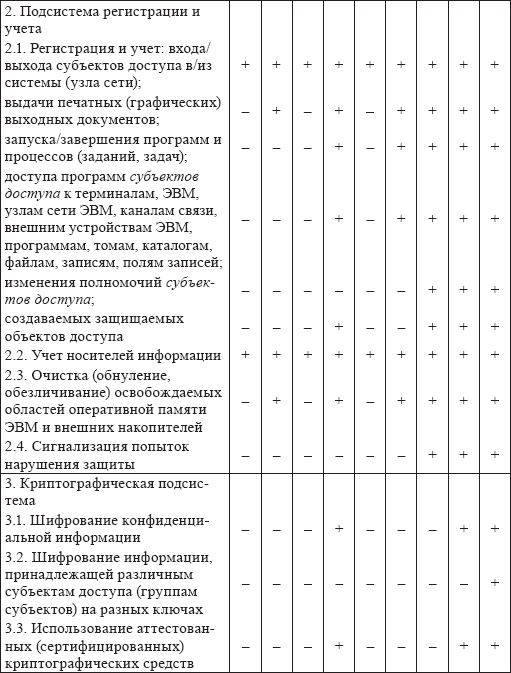

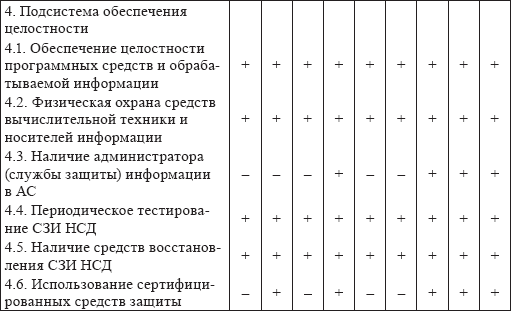

В табл. 2 приведены требования ко всем девяти классам защищенности АС.

Таблица 2

Требования к защищенности автоматизированных систем

Примечание к табл. 2: «—» нет требований к данному классу; «+» есть требования к данному классу; СЗИ НСД система защиты информации от несанкционированного доступа.

По существу это минимум требований, которым необходимо следовать, чтобы обеспечить конфиденциальность информации. Целостность представлена отдельной подсистемой (номер 4), но непосредственно к интересующему нас предмету имеет отношение только пункт 4.1. Доступность (точнее, восстановление) предусмотрено только для самих средств защиты.

В принципиально важном РД «Классификация межсетевых экранов» описываются сервисы безопасности относительно использования межсетевого разграничения доступа. Основным критерием классификации МЭ служит протокольный уровень (в соответствии с эталонной семиуровневой моделью), на котором осуществляется фильтрация информации. Чем выше уровень, тем больше информации на нем доступно и, следовательно, тем более тонкую и надежную фильтрацию можно реализовать. Значительное внимание в РД уделено собственной безопасности служб обеспечения защиты и вопросам согласованного администрирования распределенных конфигураций.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Проект 2. Информационная страница

Проект 2. Информационная страница Занимаясь следующими шаблонами, мы будем использовать принципы расположения, компоновки и конфигурации элементов страницы, которые разработали для шаблона статьи. Такой подход обеспечит единый стиль оформления. Вместе с тем мы

Использование менеджера службы глобальных имен

Использование менеджера службы глобальных имен Начиная с QNX версии 6.3 сервис глобальных имен, обеспечиваемый GNS-менеджером службы (утилитой gns), действует в сети. Используя этот сервис, нет необходимости организовывать программу как полноценный менеджер ресурсов, при

6.3. Финансирование СПО государством вне сферы функционирования органов власти

6.3. Финансирование СПО государством вне сферы функционирования органов власти Вполне вероятно, что участие в разработке свободных программ несистематическим образом оказывается оплачено как часть работы исследователей по грантам с привлечением бюджетных средств. Мы

Установка глобальных параметров

Установка глобальных параметров В листинге 5.1 приведен пример содержимого файла dhcpd.conf, предназначенного для организации динамического распределения IP-адресов. Несмотря на то что данный конфигурационный файл очень прост, его можно использовать на практике для

20.2.4 Управляющая информационная база

20.2.4 Управляющая информационная база Управляющая информационная база (Management Information Base — MIB) является логическим описанием всех управляющих данных. Существует много документов RFC, присваивающих набор соответствующих переменных. Каждый из этих документов описывает модуль

7.1 Общая информационная модель и стандарт WBEM

7.1 Общая информационная модель и стандарт WBEM Протокол SNMP (Simple Network Management Protocol) представляет собой стабильную технологию управления, имеющую свои преимущества и недостатки. Он обеспечивает эффективный мониторинг систем, однако не подходит для моделирования

23-й час Использование SQL в локальных и глобальных сетях

23-й час Использование SQL в локальных и глобальных сетях В ходе этого урока мы с вами поговорим о том как использовать SQL в сю-виях реального предприятия ичи локачьной сети компании и как испочьзовать SQL в InternetОсновными на этом уроке будут следующие темы• SQL на уровне

8.5. Коэффициенты в качестве глобальных параметров

8.5. Коэффициенты в качестве глобальных параметров До сих пор вы называли глобальными параметрами только значения компонентов, то есть сопротивление резисторов, индуктивность катушек и емкость конденсаторов. Однако за понятием «глобальный» кроется гораздо больше. Один

Режимы функционирования банка данных в производственных условиях

Режимы функционирования банка данных в производственных условиях Как правило, имеются в виду следующие режимы функционирования банка данных:• режим начальной загрузки, в котором исходная информация, содержащаяся в банке данных, вводится в соответствующие структуры

§ 1. Картографическая информация — основа функционирования геоинформационных систем

§ 1. Картографическая информация — основа функционирования геоинформационных систем Процессы управления всегда связаны с переработкой информации. Комплексное использование технических средств получения, передачи, обработки информации и, в первую очередь,

11.4. Информационная безопасность и ее основные компоненты

11.4. Информационная безопасность и ее основные компоненты Под информационной безопасностью понимают состояние информационной защищенности среды общества от внутренних и внешних угроз, обеспечивающее ее формирование, использование и развитие в интересах граждан,

Информационная безопасность 2010 Алексей Лукацкий

Информационная безопасность 2010 Алексей Лукацкий За последний год меня часто спрашивали будущие выпускники ВУЗов и аспирантур о том, какую тему выбрать им для своего диплома/диссертации, какие направления информационной безопасности наиболее актуальны сейчас и будут

6.3. Безопасность беспроводных сетей. Взлом и защита WI-FI

6.3. Безопасность беспроводных сетей. Взлом и защита WI-FI Не секрет, что беспроводные сети сравнимы по скорости и гораздо более удобны, чем традиционные проводные сети. Подумайте сами: никаких надоедливых проводов, мобильность и оперативность – вы больше не привязаны к

Условия функционирования сервисов, базирующихся на PKI

Условия функционирования сервисов, базирующихся на PKI При принятии решения о развертывании некоторых дополнительных сервисов, базирующихся на PKI, следует учитывать условия их

Реагирование на инциденты во время функционирования PKI

Реагирование на инциденты во время функционирования PKI Большинство систем PKI не нуждаются в какой-то особой, требующей больших усилий технической поддержке. Наиболее важная роль отведена администраторам УЦ и РЦ. Поддержка нормального функционирования системы PKI требует