3.5. Ключевые практики

3.5. Ключевые практики

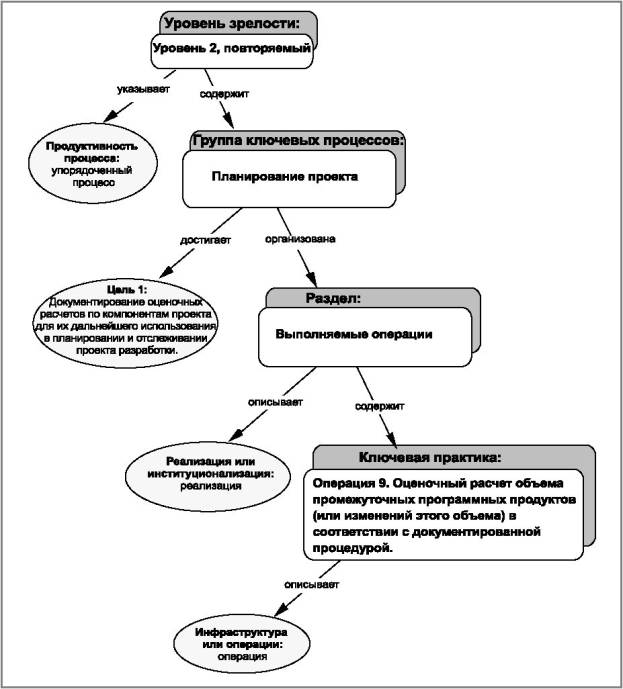

Каждая группа ключевых процессов выражается ключевыми практиками, выполнение которых способствует достижению целей группы. Ключевые практики описывают инфраструктуру и операции, которые дают наибольший вклад в эффективное внедрение и установление группы ключевых процессов.

Каждая ключевая практика состоит из одного предложения, часто раскрываемое более подробным описанием, в которое могут входить примеры и уточнения. Ключевые практики, иногда называемые ключевыми практиками верхнего уровня, устанавливают основные политики, процедуры и операции для группы ключевых процессов. Компоненты подробного описания часто называются подпрактиками. На рис. 3.3 приводится пример структуры, в которую входит ключевая практика из группы ключевых процессов «Планирование проекта».

Как показано на рис. 3.3, чтобы обеспечить последовательную реализацию цели, заключающейся в документировании оценок для планирования и отслеживания проекта, организация должна установить документированную процедуру получения оценок объема ПО. Если эти оценки выводятся не на основании документированной процедуры, их разброс может быть слишком велик, поскольку разницу в предположениях объема вряд ли удастся сгладить. Подробное описание ожидаемого содержания такой процедуры включает в себя использование статистических данных по объему, документирование предположений и рассмотрение оценок. Эти критерии позволяют судить о рациональности используемой процедуры оценки объема.

Ключевые практики описывают, «что» необходимо сделать, но их не следует воспринимать в виде догм, устанавливающих, «как» нужно достигать целей. Цели группы ключевых процессов можно реализовать с помощью альтернативных практик. Интерпретация ключевых практик должна быть разумной, допускающей достижение целей группы ключевых процессов эффективным, хотя, возможно, и отличающимся способом. Ключевые практики вместе с рекомендациями по их интерпретации содержатся в документе «Key Practices of the Capability Maturity Model, Version 1.1» («Ключевые практики модели зрелости процессов разработки, версия 1.1») [Paulk 93b], который входит во вторую часть данной книги.

Рис. 3.3. Построение структуры CMM: пример ключевой практики

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Глава 2 ЛУЧШИЕ ПРАКТИКИ СОЗДАНИЯ ПОЛИТИК БЕЗОПАСНОСТИ

Глава 2 ЛУЧШИЕ ПРАКТИКИ СОЗДАНИЯ ПОЛИТИК БЕЗОПАСНОСТИ В настоящее время сформировалась так называемая лучшая практика (best practices) политик информационной безопасности. Это прежде всего практика разработки политик, процедур, стандартов и руководств безопасности таких

Пример из практики. MAXEFFECT. До и после

Пример из практики. MAXEFFECT. До и после Джон Морана умеет составлять потрясающие рекламные объявления для справочника «Желтые страницы». Он способен творить чудеса. Проблема лишь в том, что Джон не может убедить в этом потенциальных клиентов.После того как в сайт были

Ключевые практики (как таковые)

Ключевые практики (как таковые) Ключевые практики, известные так же как ключевые практики верхнего уровня, устанавливают основные политики, процедуры и операции для каждой группы ключевых процессов. В тексте они выделены жирным шрифтом и пронумерованы в пределах

5 Текстовое представление данных: ясные протоколы лежат в основе хорошей практики

5 Текстовое представление данных: ясные протоколы лежат в основе хорошей практики В данной главе рассматриваются традиции Unix в аспекте двух различных, но тесно связанных друг с другом видов проектирования: проектирования форматов файлов для сохранения данных

19.2.4.3. Придерживайтесь стандартной практики именования файлов

19.2.4.3. Придерживайтесь стандартной практики именования файлов Еще до просмотра README-файла бесстрашный исследователь внимательно изучит имена файлов в корневом каталоге распакованного дистрибутива. Имена файлов в нем сами по себе способны нести полезную информацию.

5 Текстовое представление данных: ясные протоколы лежат в основе хорошей практики

5 Текстовое представление данных: ясные протоколы лежат в основе хорошей практики В данной главе рассматриваются традиции Unix в аспекте двух различных, но тесно связанных друг с другом видов проектирования: проектирования форматов файлов для сохранения данных

19.2.4.3. Придерживайтесь стандартной практики именования файлов

19.2.4.3. Придерживайтесь стандартной практики именования файлов Еще до просмотра README-файла бесстрашный исследователь внимательно изучит имена файлов в корневом каталоге распакованного дистрибутива. Имена файлов в нем сами по себе способны нести полезную информацию.

Ключевые слова

Ключевые слова Количество допустимых ключевых слов на каждом сайте разное. Больше всего их на сайте Sutterstock.com. Здесь можно выбрать до 50 различных ключевых слов, подглядывая в русско-английский словарь. Как уже писалось выше, фотографии крайне часто получают отказ по

Ключевые вопросы

Ключевые вопросы Все описанные выше факторы важны. Но при современном состоянии индустрии ПО четыре фактора имеют особую важность: [x]. Корректность и устойчивость: все еще слишком трудно создавать ПО без ошибок (bugs), и слишком сложно исправлять ошибки, когда они

Примеры из практики

Примеры из практики Было бы ошибочно полагать, что проблема неоправданного переопределения возникает лишь там, где структура ориентирована на реализацию, как в LINKED_LIST. В любой схеме видаsome_attribute: SOME_TYPEset_attribute (a: SOME_TYPE) is do ... endпереопределение some_attribute подразумевает

Глава 2. Эпизод из программистской практики

Глава 2. Эпизод из программистской практики День за днем программист выполняет одну и ту же последовательность действий, которую можно назвать программным проектом в миниатюре: он изучает задачу, четко связанную с возможностью продукта, в которой нуждается заказчик,