3.4. Полная анонимность: I2P и Tor вместе

3.4. Полная анонимность: I2P и Tor вместе

Наверное, вам интересно, какую сеть использую я? Мой выбор – Tor. Но не потому, что она чем-то лучше I2P, просто больше подходит для моих задач. Сеть I2P удобна, когда нужно обеспечить полную анонимность обмена данными между участниками сети, но при условии, что все участники находятся в одной сети – в I2P.

Да, существуют шлюзы из I2P в Интернет. Вы даже сможете изменить свой IP-адрес, используя такой шлюз, – удаленный сайт будет видеть IP-адрес шлюза, но не ваш. Однако такие шлюзы имеют целый ряд ограничений: на объем передаваемых данных, на Cookies и т. д. Полноценной работы в Интернете, как в случае с Tor, не получится.

Но если желаете попробовать, произведите поиск так называемых outproxy[5]. По адресу http://forum.i2p2.de/viewtopic.php?t=5917&highlight=outproxy вы найдете советы по использованию outproxy для выхода за пределы I2P-сети. Вообще, на форуме http://forum.i2p2.de имеется много полезной информации, в том числе и на русском языке.

Там же вы найдете рекомендации по обеспечению полной анонимности. Суть заключается в следующем:

? для браузера вы устанавливаете в качестве прокси-сервера локальный сервер I2P, использующий порт 4444;

? далее в настройках маршрутизатора I2P вы создаете новый туннель и в качестве сервера указываете localhost, но порт, на котором запущена у вас Tor (9050 – напрямую к Tor, или 8118 – через Vidalia).

В результате внутри сети I2P вы станете работать как обычно, а при выходе за пределы сети вашу анонимность будет обеспечивать Tor, что очень удобно. Сразу скажу: скорость работы такой конфигурации оставляет желать лучшего, поэтому не надейтесь, что связка I2P – Tor будет у вас летать, как сверхзвуковой истребитель.

Ничего не понятно? Что ж, рассмотрим по шагам, как это организовать на практике.

1. Прежде всего настоятельно рекомендую прочитать главу 2. Затем убедитесь, что Tor запущена и работает. После этого откройте браузер и запустите консоль управления маршрутизатором I2P (см. рис. 3.12), набрав в адресной строке: http://127.0.0.1:7657.

2. Затем перейдите в менеджер туннелей – можно из панели управления консоли (левая область окна, ссылка Менеджер туннелей), а если не лень набирать символы на клавиатуре, то правильный адрес будет таков: http://127.0.0.1:7657/i2ptunnel/.

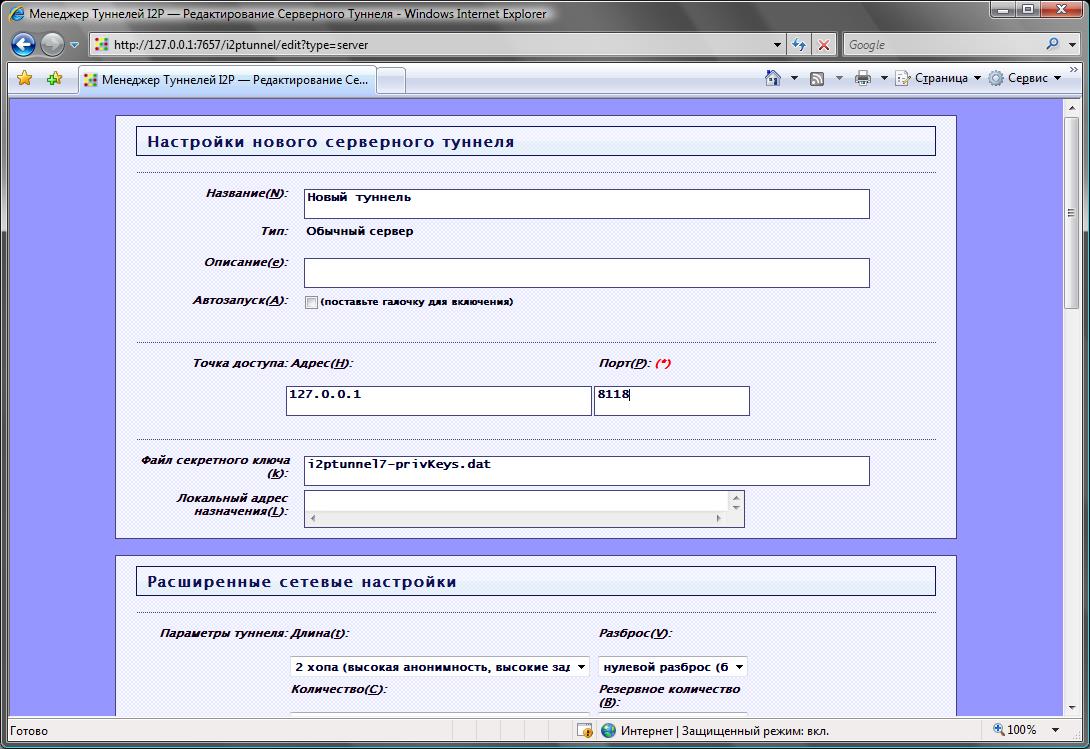

3. В окне менеджера туннелей нажмите кнопку Создать у надписи Новый серверный туннель. В открывшемся окне (рис. 3.17) в поле Точка доступа введите адрес: 127.0.0.1, в поле Порт – номер порта: 8118 (если нужен HTTP-прокси) или же 9050 (обращение напрямую к Tor).

4. Нажмите внизу страницы кнопку Сохранить. И попробуйте обратиться к сайту, лежащему за пределами I2P.

Ради справедливости нужно отметить, что через прокси на порту 4444 вы можете просматривать не только I2P-сайты, но и обычные интернет-страницы. Но при этом удаленные узлы увидят IP-адрес вашего out-прокси (в моем случае – это 85.31.186.70). Так что для обеспечения большей анонимности все же нужно связать I2P с Tor.

Рис. 3.17. Создание серверного туннеля к Tor

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Полная запись перехода

Полная запись перехода Ниже приводится дополненное объявление перехода, в которое добавлены префиксы -moz- и -o-, как и основное свойство transition. Как обычно, свойство без префикса ставится в самый конец, чтобы у него был наибольший вес, когда это свойство перейдет

Полная полоса навигации

Полная полоса навигации Нет, в целом все хорошо. Только вот полоса навигации у нас какая-то куцая… Правила хорошего тона Web-дизайна предписывают, чтобы в полосе навигации находились гиперссылки, указывающие на все Web-страницы Web-сайта. А что у нас? Часть гиперссылок — да,

Анонимность в Сети

Анонимность в Сети Всегда помните о том, что полной безопасности и приватности нахождения в Интернете быть не может и степень анонимности пользователя зависит от его знаний и умений. Нахождение в Сети является не более конфиденциальным, чем посещение местного

13.4.5. Полная копия

13.4.5. Полная копия Наиболее надежным способом является создание полной копии всего жесткого диска. В этом случае информация может сохраняться в независимости от файловой системы, потому что программа копирует весь диск (один к одному), используя прямой доступ к дорожкам.

Полная полоса навигации

Полная полоса навигации Нет, в целом все хорошо. Только вот полоса навигации у нас какая-то куцая… Правила хорошего тона Web-дизайна предписывают, чтобы в полосе навигации находились гиперссылки, указывающие на все Web-страницы Web-сайта. А что у нас? Часть гиперссылок — да,

Анонимность в сети

Анонимность в сети Для начала необходимо четко себе уяснить, что при кажущейся безопасности и приватности нахождение в Интернете все же остается не более конфиденциальным, чем посещение местного гастронома. Говоря об анонимности интернет-серфинга, следует упомянуть о

1.1. Анонимность и вы

1.1. Анонимность и вы В последнее время Интернет становится все менее анонимным. С одной стороны – всевозможные ресурсы и вредоносные программы, собирающие различную информацию о пользователе: IP-адрес, имя, пол, возраст, место жительства, номер телефона. Такая информация

1.4. Локальная анонимность

1.4. Локальная анонимность Часто пользователям бывает все равно, следит ли за ними грозный администратор или кто-либо еще. Главное, чтобы коллеги по работе или родственники не видели, какие сайты посещались с их локального компьютера.Просто очистить историю посещений

1.6. Анонимность и закон

1.6. Анонимность и закон Здесь я постараюсь объяснить читателю, что все действия, описываемые далее в этой книге, – абсолютно законны, дабы ко мне не было никаких претензий (мол, рассказываете, как совершать незаконные действия, или побуждаете к совершению таковых).В

Полная спецификация

Полная спецификация Раздел ПРЕДУСЛОВИЯ (PRECONDITIONS) завершает простую спецификацию абстрактного типа данных STACK. Для удобства ссылок полезно собрать вместе разные компоненты спецификации, приведенные выше. Вот полная спецификация.Спецификация стеков как АТДТИПЫ (TYPES)[x]. STACK

Полная проверка компьютера

Полная проверка компьютера Перейдите в раздел Поиск вирусов (рис. 9.5) и выберите объекты (почтовые базы, логические диски), которые вы хотите проверить на наличие вирусов. Можете выбрать Мой компьютер для полной проверки компьютера. Как правило, полную проверку компьютера

Полная секретность: шифруем все действия в интернете Олег Нечай

Полная секретность: шифруем все действия в интернете Олег Нечай Опубликовано 20 мая 2013 Мы уже обсуждали, как можно удалить из интернета попавшие туда персональные данные. Однако лучший способ избавиться от нежелательной информации о себе в Сети —

Анонимность

Анонимность Для начала зафиксируем факт: компьютер и Интернет представляют собой невероятно мощное средство для обеспечения анонимности. Нигде нет большего количества аватаров, псевдонимов, вымышленных адресов, фальшивых личностей и фиктивных личных страничек. И если