Глава 15 Использование шифрования BitLocker

Глава 15

Использование шифрования BitLocker

Безопасность работы всегда была на первом месте, и операционная система пыталась обеспечить ее всеми доступными средствами. Конечно, в первую очередь обеспечивалась безопасность самой операционной системы, поскольку от ее работоспособности зависит работа всего компьютера. Однако существуют механизмы, с помощью которых обеспечивается и безопасность работы пользователя. Одним из таких механизмов является технология шифрования BitLocker, которая появилась еще в операционной системе Windows Vista.

Технология шифрования диска BitLocker дает возможность шифровать целый диск или раздел диска, а также съемные USB-накопители. Шифрование целого диска позволяет защитить его в разных ситуациях, а именно:

? если жесткий диск подключается к другому компьютеру. В этом случае без специального ключа доступа доступ к данным будет невозможен;

? если на диске находятся данные, доступные в сетевом окружении. Доступ к данным на жестком диске сможет получить только авторизованный пользователь сети, которому разрешен доступ к жесткому диску.

Шифрование файлов происходит автоматически, если они находятся в зашифрованном разделе или записываются в него. Чтение файлов также происходит в обычном для пользователя режиме. При этом данные автоматически расшифровываются.

Кроме того, если BitLocker обнаружит какие-либо изменения файлов загрузки или даже изменения в BIOS, загрузить операционную систему можно будет только с использованием специального ключа.

Как уже упоминалось выше, возможно шифрование и таких устройств, как flash-накопители. Мало того, поскольку подобные накопители часто используются для переноса данных и могут быть потеряны или украдены, для них шифрование более актуально. В этом случае используется несколько модернизированная система шифрования с названием BitLocker То Go.

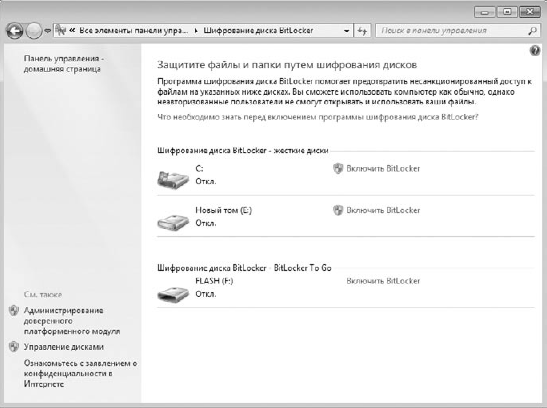

Механизм шифрования BitLocker можно запустить, используя компонент Шифрование диска BitLocker, который находится на Панели инструментов (рис. 15.1).

После его запуска вы увидите окно, показанное на рис. 15.2.

В этом окне, в разделе Шифрование диска BitLocker– жесткие диски, вы увидите список всех разделов вашего жесткого диска или дисков. Кроме того, если к USB-портам будет подключен хотя бы один flash-накопитель, появится раздел Шифрование диска BitLocker – BitLocker То Go со списком flash-накопителей.

По умолчанию шифрование BitLocker отключено для всех устройств, о чем свидетельствует надпись Откл. рядом с каждым объектом. Чтобы включить шифрование для выбранного раздела или накопителя, воспользуйтесь ссылкой Включить BitLocker напротив нужного объекта.

Рис. 15.1. Запускаем механизм Шифрование диска BitLocker

Рис. 15.2. Механизм Шифрование диска BitLocker

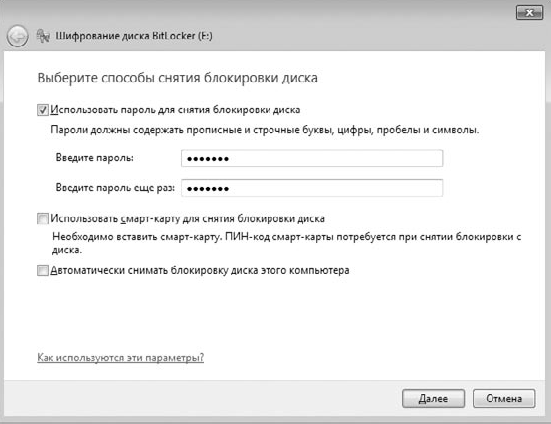

Рассмотрим пример шифрования раздела диска. Щелкнув на ссылке Включить BitLocker, вы увидите окно, показанное на рис. 15.3.

Рис. 15.3. Выбираем способ снятия блокировки диска

Здесь вам предстоит выбрать один из вариантов снятия блокировки с зашифрованного диска. Есть три варианта.

? Использовать пароль для снятия блокировки диска. Наиболее приемлемый способ, поскольку многие привыкли, что для доступа к какой-либо информации требуется авторизация. Кроме того, пароль можно сменить в любое время, что позволит выбрать такой пароль, который будет легко запомнить.

? Использовать смарт-карту для снятия блокировки диска. Один из самых безопасных способов разблокировки диска, позволяющий контролировать, кто это сделал и когда. Для снятия блокировки используется устройство чтения смарт-карт, а также сама смарт-карта, содержащая необходимую информацию. При этом для снятия блокировки требуется как сама смарт-карта, так и пин-код к ней.

? Автоматически снимать блокировку диска этого компьютера. Многие предпочитают использовать этот способ снятия блокировки, хотя он наименее безопасен и эффективен. Данный способ подразумевает автоматическое снятие блокировки, если происходит вход в учетную запись Windows.

В качестве примера рассмотрим подробнее первый вариант снятия блокировки, то есть снятие блокировки с помощью пароля. Установите соответствующий флажок, введите пароль и его подтверждение.

При вводе пароля система накладывает следующие ограничения:

? длина пароля должна быть не менее восьми символов;

? пароль не должен содержать имен пользователя, компьютера или компании;

? пароль не должен содержать полного слова, то есть, например, слово identification не подходит;

? пароль должен значительно отличаться от всех паролей, когда-либо вводившихся в операционной системе.

После ввода пароля и его подтверждения нажимаем Далее. При этом, если пароль и его подтверждение не совпадают или не соответствуют требованиям, в нижней части окна вы увидите сообщение об этом. Если все условия ввода пароля соблюдены, вы попадете в следующее окно (рис. 15.4).

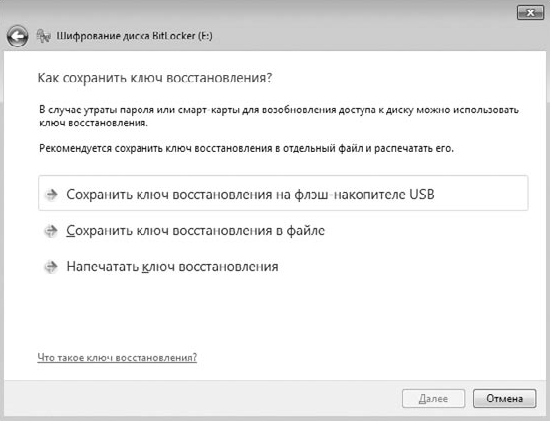

Рис. 15.4. Создание ключа восстановления

В этом окне вам предложат создать ключевой файл. Ключевой файл – файл специального формата, с помощью которого можно восстановить пароль, если вы его забыли или он был утерян. Согласитесь, обидно потерять диск с данными только из-за того, что вы забыли пароль! Чтобы избежать подобной ситуации, обязательно создайте ключ восстановления, в противном случае получить доступ к данным на зашифрованном диске уже никогда не получится.

Система предлагает три варианта сохранения ключа восстановления.

? Сохранить ключ восстановления на flash-накопителе USB. В этом случае созданный ключ восстановления будет записан на flash-накопитель. Однако имейте в виду, что если вы запишете этот ключ на накопитель, пароль разблокировки которого вы забыли, то ничего хорошего из этого не выйдет, поскольку ключ невозможно будет прочесть. Если же у вас есть другой flash-накопитель, данные которого не зашифрованы, то этот вариант хранения ключа вполне вам подойдет.

? Сохранить ключ восстановления в файле. Этот способ хранения ключа восстановления наиболее приемлемый, если, конечно, вы не сохраните ключ на зашифрованный диск. Для сохранения ключа можете использовать любое устройство, например незашифрованный раздел диска или дискету.

? Напечатать ключ восстановления. Кому-то данный способ может показаться более приемлемым, однако не забывайте о том, что в этом случае вам придется где-то хранить распечатанный документ. Кроме того, длина ключа достаточно большая, и можно ошибиться при его вводе.

После того как ключ сохранен или напечатан на принтере, становится доступна кнопка Далее. Нажмите ее для продолжения процесса.

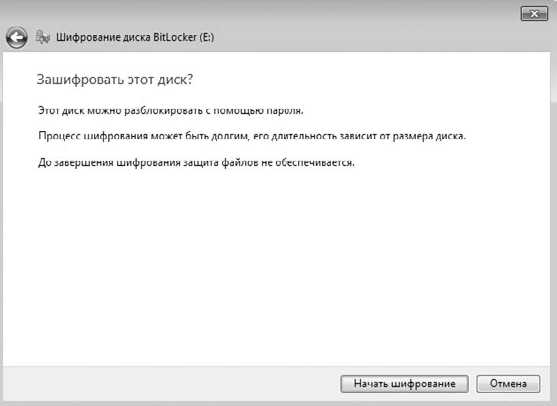

Все необходимые данные мы указали, и можно приступать к началу процесса шифрования выбранного диска. Длительность этого процесса зависит от объема диска или накопителя, который шифруется, о чем предупреждает BitLocker (рис. 15.5).

Рис. 15.5. Все готово для начала процесса шифрования

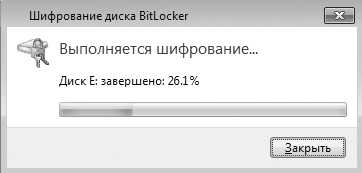

Если вы твердо решили осуществить задуманное, то нажмите кнопку Начать шифрование. О ходе процесса шифрования вы можете судить с помощью индикатора (рис. 15.6).

Рис. 15.6. Индикатор хода шифрования

Завершение процесса шифрования диска сопровождается появлением окна с соответствующим сообщением.

Теперь, если вы откроете окно, показанное на рис. 15.2, то увидите, что возле названия диска, который вы шифровали, появилась новая ссылка Управление BitLocker. Если перейти по этой ссылке, то откроется окно, с помощью которого можно выполнять наиболее важные настройки BitLocker, а именно:

? изменить пароль для снятия блокировки диска;

? удалить пароль для этого диска;

? добавить смарт-карту для снятия блокировки диска;

? сохранить или напечатать ключ восстановления;

? автоматически снимать блокировку диска этого компьютера.

Названия пунктов говорят сами за себя – их действие мы рассмотрели выше, поэтому если в какой-то момент вы захотите изменить эти параметры, то сможете сделать это без проблем.

Если вы решили, что шифрование диска вам больше не нужно, вы всегда можете его отменить, выбрав ссылку Выключить BitLocker в окне, показанном на рис. 15.2, и дождавшись процесса расшифровки.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

9.3. Защита секретных данных с помощью шифрования

9.3. Защита секретных данных с помощью шифрования Шифрование отдельных файлов и папокВ версиях Windows Vista Business, Enterprise и Ultimate вы можете применять шифрование конфиденциальных данных, основанное на возможностях файловой системы NTFS. В версиях Home Basic и Ноте Premium можно лишь

Шифрование диска BitLocker

Шифрование диска BitLocker В гл. 3, в разделе, посвященном атрибутам файлов и папок, мы рассматривали процедуру шифрования файлов и папок для защиты хранящихся в них данных от просмотра посторонними лицами. Шифрование отдельных файлов и папок возможно благодаря шифрующей

Протоколы шифрования и аутентификации в сети

Протоколы шифрования и аутентификации в сети Почему безопасность работы в сети играет огромную роль? Ответ на этот вопрос достаточно простой: предприятие, на котором функционирует сеть, может в своей работе использовать разные документы и данные, предназначенные только

3.8.4 Конфиденциальность с помощью симметричного шифрования

3.8.4 Конфиденциальность с помощью симметричного шифрования Для предотвращения чтения и нежелательного использования пересылаемых данных злоумышленником (snooper) данные должны быть зашифрованы. Классическим способом является согласование секретных ключей между

Шифрование диска BitLocker

Шифрование диска BitLocker Если вы решили, что вам нужно шифрование данных, например находящихся на переносном USB-накопителе, то данный компонент возьмет на себя все, что с этим связано. Вам останется только указать диск, который нужно зашифровать, активизировать процесс

Программы для шифрования почты

Программы для шифрования почты На сегодняшний день существует большое количество программ, предназначенных для защиты конфиденциальной информации. Они различаются как по своему функциональному назначению, так и по стойкости алгоритмов шифрования. Например, одни

Использование стандартного шифрования.

Использование стандартного шифрования. Иногда вам необходимо зашифровать файл традиционным способом, с помощью шифрования с одним ключом. Это может быть полезно для зашиты файлов в архиве, которые будут сохраняться, но не будут посылаться кому-нибудь. Так как

Система для шифрования с двумя ключами.

Система для шифрования с двумя ключами. Все желающие (PGP распространяется свободно) переписывают из любых источников саму систему (PGP) и ее исходные тексты (если есть необходимость, исходные тексты также распространяются свободно). Все функции системы выполняются с

Настройка шифрования EFS

Настройка шифрования EFS Если вы уже заглядывали в окно Дополнительные атрибуты для какого-либо файла (отображается после нажатия кнопки Другие, расположенной на вкладке Общие окна Свойства файла или папки), то, наверное, уже заметили флажок Шифровать содержимое для

2.1. Алгоритмы и стандарты шифрования

2.1. Алгоритмы и стандарты шифрования В зависимости от используемых ключей шифрование условно можно разделить на следующие виды.? Симметричное шифрование, при котором ключ для шифрования и дешифрования представляет собой один и тот же ключ (на обыденном уровне – просто

Достоинства и недостатки симметричного и асимметричного методов шифрования

Достоинства и недостатки симметричного и асимметричного методов шифрования На сегодняшний день в сфере ИБ широко представлены системы как с симметричным шифрованием, так и с асимметричным. Каждый из алгоритмов имеет свои преимущества и недостатки, о которых нельзя не

BitLocker Drive Encryption (Шифрование тома)

BitLocker Drive Encryption (Шифрование тома) Последним нововведением, которое мы кратко рассмотрим, будет BitLocker Drive Encryption – инструмент, позволяющий защитить конфиденциальную информацию на диске путем ее шифрования:? технология обеспечивает конфиденциальность информации в случае

Стандарты алгоритмов шифрования

Стандарты алгоритмов шифрования Почему так много алгоритмов шифрования? Почему не стандартизируют один из них? Учитывая большое количество алгоритмов шифрования, следует признать, что на этот вопрос нельзя дать простой ответ. Максимум, что возможно, – это достичь

Неверное использование алгоритмов шифрования

Неверное использование алгоритмов шифрования Теоретически, имея достаточно времени, атакой «грубой силы» можно взломать любой криптографический алгоритм, но не стоит этим обольщаться, если время взлома больше времени существования вселенной. Поэтому любой «разумный»

Убедить компанию в необходимости шифрования

Убедить компанию в необходимости шифрования Применение шифрования похоже на наклеивание на дверь стикера, предупреждающего, что ваш дом находится под электронным наблюдением. Если вы остаетесь единственным в вашем квартале с таким стикером, то потенциальные воры