Глава 13. Сеть Guerilla

Глава 13. Сеть Guerilla

Сеть Guerilia (также известная как wardriving) является смягченным названием незаконного доступа в Интернет через незащищенные беспроводные сети. Она нелегальна, неэтична и с легкостью получается там, где владельцы или администраторы беспроводных сетей не удосужились использовать WEP-шифрование или как-нибудь по-другому обезопасить свои сети. Во многих деловых районах, высокотехнологичных промышленных парках и высококачественных жилищных коммуникациях случайный посетитель часто может зарегистрироваться в полудюжине или более беспроводных сетей в пределах пары кварталов.

Если вам удалось обнаружить сетевой сигнал, вы должны быть способны зарегистрироваться или подключаться через найденную сеть к Интернету. Имея необходимое программное обеспечение, вы можете отслеживать данные других пользователей, когда они пересылаются по сети, и взламывать их ключи WEP-шифрования. Разумеется, никто из читателей никогда даже не подумал бы о попытке зарегистрироваться в чьей-либо сети или вести прослушивание чужого сетевого трафика без разрешения, поэтому я не буду вдаваться в детали об установке подобного подключения. Если вы хотите попробовать, рассчитывайте на себя. Нескольких минут работы с хорошим интернет-поисковиком достаточно для получения списка принятых по умолчанию заводских SSID и WEP-ключей многих популярных сетевых точек доступа и программного обеспечения для взлома WEP-шифрования. Многие пользователи, особенно в домашних и малых офисных сетях, не включают WEP-шифрование, так как оно «чересчур сложное» и «связано с большим количеством проблем». А подавляющее большинство никогда не пытались сменить принятые по умолчанию настройки.

В какой-то степени жестоко утверждать, что люди, не защищающие свои сети, заслуживают того, чтобы посторонние вторгались в их системы. Но и самые надежные инструменты защиты вообще не помогут, если вы их не используете.

Такой тип квазилегального взлома беспроводной сети, или wardriving, представляет собой модернизацию старой практики хакеров — wardialing — использования модема для набора случайных телефонных номеров в поиске других компьютеров с незащищенными портами вызова.

Некоторые беспроводные сети, аналогичные описанным в главе 12, на самом деле приветствуют коллективный доступ, поэтому законное основание для применения warwatking с использованием PDA с активированной функцией Wi-Fi здесь имеется. Даже если вы и не пытаетесь настроить подключение к сети, побродить окрест и посмотреть, что можно обнаружить, может быть познавательно (и, разумеется, любопытно).

Защищена ли ваша сеть?

С точки зрения администратора вашей собственной беспроводной сети, у вас должен возникнуть целый ряд вопросов типа «Защищена ли моя сеть? Может ли кто-нибудь с улицы подключиться к сети без моего ведома? Каким образом я могу держать этих #*@&$! подальше от моей сети?. Для получения ответов о защите беспроводной сети обращайтесь сразу к главе 14.

По крайней мере, вы должны понять, что сети Wi-Fi не являются абсолютно защищенными. Каждая точка доступа 802.11b и сетевой адаптер излучают сигналы, которые могут быть обнаружены посторонними. Принять меры по ограничению доступа к сети в ваших силах, но вы не можете скрыть ее существование от опытного шпиона.

Инструменты сканирования

Инструмент сканирования представляет собой программу, которая использует беспроводной сетевой адаптер для сканирования активных сетей и отображения характеристик каждой их них. Я описывал подобные инструменты в предыдущих главах, но они также важны для поиска сигналов Wi-Fi.

Наиболее широко используемым сканером для Windows является Network Stumbler <http://www.netstumbler.com). Если вы используете Linux, наиболее распространенным вариантом является Kismet (http://www.kismetwireless,net).

Однако это не единственные варианты. Программное обеспечение конфигурирования и управления беспроводной сетью в Windows ХР, программы, поставляемые с сетевыми адаптерами нескольких марок (включая Orinoco и HP-Compaq) и инструмент Boingo Wireless (доступный на http://www.boingo.com) могут предоставить похожую информацию.

Процесс использования любого из вышеперечисленных средств во многом идентичен: запустите компьютер с установленным беспроводным адаптером и сканером, работающим на обнаружение и отображение ближних сигналов. Используйте информацию, предоставленную инструментом сканирования, для конфигурирования вашего адаптера с целью реализации подключения.

Поиск сигнала

Если вы планируете много времени проводить с ноутбуком в поиске сетей, следует задуматься о специальном wardriving-комплекте, который содержит наиболее подходящие для работы инструменты. Вам понадобятся сетевой адаптер с внешней антенной (например, Orinoco или Zoom), кабель для питания портативного компьютера от автомобильного прикуривателя и антенна с большим, чем у встроенной в адаптер, коэффициентом усиления.

Если вы не знаете, откуда исходят соседние Wi-Fi-сигналы, наилучшим выбором станет всенаправленная антенна, смонтированная на крыше вашего автомобиля. Orinoco, Hyperlink и другие производители создают готовые мобильные антенны на частоту 2,4 ГГц, хорошо справляющиеся с работой, но если вы не хотите тратить деньги на установку, можно воспользоваться устройством с адаптером-переходником, несколькими зажимами и антенной от беспроводного телефона с частотой 2,4 ГГц. Это вполне подойдет для дешевого временного приспособления, сделанного на скорую руку. Многие конструкции всенаправленных антенн имеются в Интернете.

У вас также есть возможность попробовать одну из кустарных направленных антенн, встроенных внутрь жестяной банки или упаковки из-под картофельных чипсов Pringles, но направленная антенна не лучший инструмент для поиска неизвестных точек доступа. Вам придется поворачивать антенну по направлению к каждому зданию, которое вы проходите. Очевидно, что, если у вас нет желания привлекать к своим поискам внимание, это не лучшая идея.

Еще одно предупреждение: следите за дорогой. Не пытайтесь смотреть в компьютер во время управления машиной. Либо возьмите с собой человека для работы с компьютером, либо припаркуйте машину перед поиском радиосигналов. Наезд на случайного пешехода или столкновение с другим автомобилем может испортить целый день.

Поиск без сканирования — warchalking

Еще не ясно, является ли warchalking новым стандартом для определения доступных Wi-Fi-сигналов или временным увлечением. В любом случае феномен этот чрезвычайно интересен. Как высокотехнологичное расширение традиционных указателей людей (например, символов «здесь проживает добрая леди» или «осторожно, злая собака»), warchalking-символы, обозначающие места наличия сигнала Wi-Ei-сети, — это сообщения знающим код пользователям, как к данной сети подключиться.

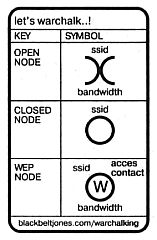

Предложенные английским Web-дизайнером Мэттом Джонсом (Matt Jones) летом 2002 года символы warchalking (изображенные на рис. 13.1) быстро стали известны во всем мире. Код простой. Узкий круг обозначает сеть для избранных; два встречно-параллельных полукруга — доступную («открытую») сеть; а круг с расположенной внутри буквой W — сеть с WEP-шифрованием. Сетевой SSID появляется над символом, а частотная полоса указывается под ним.

Рис. 13.1

Warchalking обладает всеми элементами для статьи о примечательных новинках на тему «Фанаты техники, использующие необычные изображения для своего тайного хобби», поэтому десятки газет и дикторов по всему миру сообщают об этом странном новом виде деятельности.

На практике еще рано говорить, станут ли warchalking-символы действительно распространенными, когда пройдет первоначальный интерес. Владельцы большинства частных сетей не хотят, чтобы посторонние знали о существовании их сетей, a oneраторы коллективных сетей обычно помещают объявление открытым текстом в окнах магазинов или на своих территориях. Большинство людей, работающих с беспроводными точками Wi-Fi, не поощряют использование их посторонними.

Тем не менее, если вы хотите поиграть, сделать это достаточно легко. Просто носите кусок мела вместе с wardriving-комплектом и делайте незаметные пометки на стенах или тротуаре, в тех местах, где находите сигнал. Добавьте сетевой SSID и полосу частот, если они вам известны, и следуйте далее. Не используйте краску или несмываемый маркер: если владелец сети захочет стереть отметку, он должен быть способен сделать это без особого труда.

Если вы уже обнаружили один из таких символов, это говорит о том, что вы нашли подходящее место для реализации беспроводного подключения. Но не рассчитывайте найти большое количество warehalking-символов — возможно, журналистов, рассказывающих о данном феномене, гораздо больше, чем реальных пользователей. Если вы обнаружили один из таких символов, когда прогуливались по деловому центру Сан-Хосе или Лондона, можете удивить своих друзей, указав на него и объяснив, что он означает.

Вообще, сеть guerilla или wardriving, как и прослушивание телефонных переговоров ваших соседей по беспроводной связи, является разновидностью развлечения, но лежит за пределами границ вежливости. Конечно, можно аргументировать это тем, что любой, работая с незащищенной сетью, заслуживает, чтобы ею воспользовались другие. Аргумент о пропускной способности, которой хватает для всеобщего пользования, тоже звучит довольно сносно.

Однако это вряд ли убедит владельца сети (или бдительного полицейского, постучавшего в дверь вашей машины, когда вы находитесь в online-режиме), что ваши намерения полностью честны и никому не причинят никакого вреда.

И они, скорее всего, будут правы.

Если вы воспринимаете wardriving как неагрессивное хобби, подобно тем, кто использует радиосканеры на железнодорожную станцию и прослушивает диалоги между диспетчерами и машинистами электровозов, то это, скорее всего, достаточно безобидное увлечение. Но когда вы переступаете черту и на самом деле реализуете неавторизованное подключение, вы должны точно осознавать, чем занимаетесь — воровством частотной полосы, и быть готовым к последствиям.

Хорошо, настал конец проповеди. В следующей главе мы поговорим о защите беспроводной сети и предотвращении доступа в вашу сеть людей, прочитавших эту главу.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКЧитайте также

Глава 11 Сеть

Глава 11 Сеть Приобретение второго компьютера приводит к необходимости решения еще одной задачи – обеспечить совместное использование подключения к Интернету и принтеру и переместить данные со старого компьютера на новый.Сеть – это средство, позволяющее нескольким

Глава 8 Сеть на основе коаксиального кабеля

Глава 8 Сеть на основе коаксиального кабеля Сеть, построенная с применением коаксиального кабеля, является одним из самых первых типов сети. Для ее построения используют специальный коаксиальный кабель, имеющий волновое сопротивление 50 Ом.Как вы уже знаете, коаксиальный

Глава 9 Сеть на основе витой пары

Глава 9 Сеть на основе витой пары Сеть, построенная с применением кабеля на основе витой пары, – самый распространенный тип сети. Произошло это благодаря ее легкой расширяемости и достаточному запасу производительности. Используя кабель пятой категории, можно добиться

Глава 10 Беспроводная сеть

Глава 10 Беспроводная сеть Беспроводная сеть – реальная альтернатива проводной сети, особенно в малых офисах и домашних условиях. Кроме того, с появлением нового стандарта IEEE 802.11n, обещающего дать скорость 300 Мбит/с, ее с успехом можно внедрять даже в корпоративные сети,

Глава 11 Сеть из двух компьютеров

Глава 11 Сеть из двух компьютеров Как вы уже знаете, существует достаточно большое количество способов соединить два компьютера для обмена информацией между ними (см. главу 4). Разница этих способов в скорости обмена информацией и затратах, связанных с созданием такого

Глава 12 Домашняя сеть

Глава 12 Домашняя сеть Появление домашних сетей абсолютно оправданно и объяснимо: если компьютеры находятся не только в офисном использовании, но и в домашнем, то почему компьютеризация в плане сетевых услуг должна касаться только офисов? Поэтому в один прекрасный день

Глава 1 Числа и Сеть сетей

Глава 1 Числа и Сеть сетей Традиционная популярная история связывает создание Интернета с ядерной войной, а точнее, с приготовлениями к ней. Действительно, появившаяся в 70-х годах прошлого века вычислительная сеть, ставшая прообразом Интернета, финансировалась в рамках

Глава 8. Защищаем домашнюю беспроводную сеть

Глава 8. Защищаем домашнюю беспроводную сеть 8.1. Стоит ли защищать домашнюю сеть? В последнее время весьма популярными стали беспроводные домашние сети на основе Wi-Fi. Такие сети создаются, даже если дома всего один компьютер. Ведь стоит беспроводной маршрутизатор

Глава 6 Сеть

Глава 6 Сеть Любой ноутбук содержит сетевой адаптер и модем. Портативный компьютер подключается к сети гораздо чаще, чем обычный. Это вполне очевидно, так как ноутбук – мобильное устройство, его приходится носить с собой, синхронизировать файлы, размещенные на нем, с

Глава 2. Как все начиналось. Хакеры и сеть

Глава 2. Как все начиналось. Хакеры и сеть 2.1. Червь Интернет1 ноября 1988 г. – это, несомненно, самая печально известная дата в биографии Интернета. Около 18:00 по восточному стандартному времени студент Корнеллского университета запустил в сеть компьютерную программу-червя

Глава 4. Глобальная сеть — место больших возможностей

Глава 4. Глобальная сеть — место больших возможностей Никто не станет спорить, что Интернет прочно вошел в нашу жизнь. Он предоставляет в наши руки огромные возможности по передаче информации. Но Интернет стал также и полигоном для испытания самых грозных форм

Глава 5 Строим локальную сеть

Глава 5 Строим локальную сеть Из этой главы вы узнаете:© Как соединить компьютеры витой парой.© Как настроить сеть средствами Winodws 7.© Как организовать совместный доступ к файлам, папкам и дискам.© Как обратиться к приводу DVD другого компютера.© Как печатать по сети на

Глава 12 Проводная сеть

Глава 12 Проводная сеть • Топология Ethernet-сетей• Стандарты

Глава 13 Беспроводная сеть

Глава 13 Беспроводная сеть • Топология беспроводной сети• Стандарты беспроводной сетиБеспроводная сеть – еще один вариант связи, который можно использовать для соединения компьютеров в сеть. Главное ее преимущество – мобильность, то есть компьютеры можно