Настройка сетевого обнаружения

Настройка сетевого обнаружения

Хотя подсоединение к сети уже настроено, вы все равно не сможете видеть компьютеры в сети. Чтобы это стало возможным, необходимо дополнительно настроить сетевое окружение.

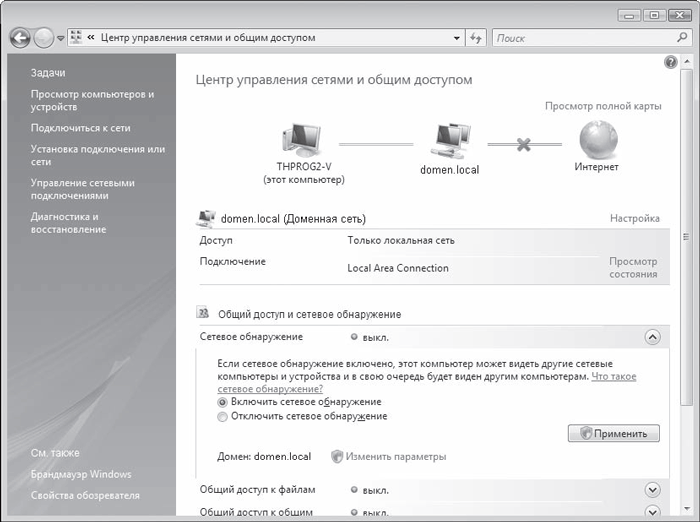

Нужно вернуться к диалоговому окну управления сетями и общим доступом (см. рис. 17.1) и нажать кнопку со стрелкой напротив надписи Общий доступ и сетевое обнаружение – данная позиция расширится, и появятся два параметра. Чтобы позволить компьютеру видеть другие машины сети и, в свою очередь, разрешить видеть себя, установите переключатель в положение Включить сетевое обнаружение (рис. 17.4) и нажмите кнопку Применить. Служба начнет свою работу, о чем будет свидетельствовать зеленый индикатор вкл. напротив надписи Сетевое обнаружение.

Рис. 17.4. Активизируем службу сетевого обнаружения

На этом настройка сети завершена.

Если после настройки операционной сети вы не можете попасть в сеть, то, значит, вы ввели неправильные данные при настройке протокола или имеется какое-то физическое повреждение.

Наличие связи с сервером или другим устройством сети проверяется так же, как и в операционной системе Windows ХР (см. главу 16, раздел «Настройка протокола и проверка связи»).

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Добавление и настройка виртуального сетевого адаптера

Добавление и настройка виртуального сетевого адаптера Если при создании ВМ вы запретили использование сетевого подключения, выбрав вариант Networking is not required (Сетевое подключение не требуется), то сетевой адаптер в конфигурацию ВМ не включается. Чтобы добавить его,

Настройка сетевого обнаружения

Настройка сетевого обнаружения Хотя подсоединение к сети уже настроено, вы все равно не сможете видеть компьютеры в сети. Чтобы это стало возможным, необходимо дополнительно настроить сетевое окружение.Нужно вернуться к диалоговому окну управления сетями и общим

8.9. Система обнаружения и защиты от вторжения

8.9. Система обнаружения и защиты от вторжения 8.9.1. Что такое LIDS? LIDS (Linux Intrusion Detection System) — система обнаружения вторжения. Данная система представляет собой патч к ядру, который позволяет обнаружить и защитить вашу систему от вторжения.Система LIDS была создана китайским и

Выбор сетевого размещения

Выбор сетевого размещения При первом подключении к локальной сети система попросит пользователя указать сетевое размещение, которому будет отнесено данное подключение. В соответствие с выбранным размещением будут приведены настройки брандмауэра Windows 7, а также прочие

Безопасность сетевого соединения

Безопасность сетевого соединения Множество сообщений между клиентом и сервером несет информацию, которая может быть довольно легко получена кем-то, подслушивающим сетевые сообщения. Например, зашифрованный пароль может быть получен и использован для

Настройка сетевого соединения

Настройка сетевого соединения Итак, у вас есть ноутбук, к которому просто подключен кабель локальной сети. Если в сети присутствует специальный компьютер с настроенными на нем DHCP[3]-сервером, то вам не придется специально устанавливать какие-либо параметры, поэтому

Компьютерная контрразведка или кто следит за нами… (программы обнаружения мониторинга ПК)

Компьютерная контрразведка или кто следит за нами… (программы обнаружения мониторинга ПК) Современная концепция создания компьютерных систем предполагает использование программных средств различного назначения в едином комплексе. К примеру, типовая система

Закон 6. От любой системы обнаружения атак можно уклониться

Закон 6. От любой системы обнаружения атак можно уклониться Во время написания книги уже существовали сотни производителей программно-аппаратных средств обнаружения вторжения (IDS – intrusion detection system), объединенных с межсетевыми экранами и средствами защиты от вирусов или

Применение методов обнаружения

Применение методов обнаружения Но что, если вы по каким-либо причинам не можете использовать шифрование в вашей сети? Что делать в такой ситуации? В данном случае вы должны полагаться на обнаружение любой сетевой интерфейсной платы (NIC), которая может функционировать в

Глава 16 Уклонения от системы обнаружения вторжения

Глава 16 Уклонения от системы обнаружения вторжения В этой главе обсуждаются следующие темы: • Принципы работы, основанной на анализе сигнатур системы обнаружения вторжений • Уклонение на уровне пакетов • Уклонение на уровне приложений • Уклонение при помощи морфизма

Принципы работы, основанной на анализе сигнатур системы обнаружения вторжений

Принципы работы, основанной на анализе сигнатур системы обнаружения вторжений Система обнаружения вторжений является вполне простым высокотехнологичным эквивалентом охранной сигнализации, настроенной контролировать точки доступа к сети, враждебную сетевую

Использовать программы обнаружения взлома

Использовать программы обнаружения взлома Программы-детекторы не могут со 100-процентной вероятностью обнаруживать взломщика, но они являются хорошим началом. Программы-детекторы могут дать вам лучшее представление о масштабе угрозы, с которой вы столкнулись. В течение

Уроки любви к Родине: McAfee патентует технологию обнаружения и блокировки пиратского содержания Сергей Голубицкий

Уроки любви к Родине: McAfee патентует технологию обнаружения и блокировки пиратского содержания Сергей Голубицкий Опубликовано 29 апреля 2013 Вот в чем — в чем, а в празднолюбии копирастическое лобби обвинять не приходится: трудятся ребята не

Настройка сетевого соединения

Настройка сетевого соединения Итак, у вас есть ноутбук, к которому подключен кабель локальной сети, и пока не произведены настройки. Следует отметить, что если в сети присутствует специальный компьютер с настроенным DHCP-сервером[43], то тогда вам вряд ли придется что-либо

Ватаманюк Александр Иванович

Просмотр ограничен

Смотрите доступные для ознакомления главы 👉