7.9. Безопасность подключения

7.9. Безопасность подключения

В разд. 14.5 мы будем рассматривать различные технологии прослушивания сетевого трафика. В основном они эффективны в локальных сетях, но хакеры больше любят интернет-соединения, потому что здесь можно найти больше интересного и есть лазейка, чтобы удаленно проводить атаку.

Как можно, находясь в Европе, перехватить трафик, который проходит между двумя городами в США? Я думаю, что пакеты будут следовать по каналам США, и в Европе им делать нечего. Но задача хакера сделать свой компьютер посредником в передаче пакетов данных, что-то наподобие прокси-сервера.

Самое сложное — организовать, чтобы клиент подключился не к реальному Web-серверу, а к вашему компьютеру. Чаще всего мы в браузерах набираем символьные имена адресов, но соединение происходит по IP-адресу. Для такого сопоставления используются DNS-серверы. Хакер может обмануть клиента с помощью ложного DNS-ответа или подставного DNS-сервера и тем самым перенаправить трафик на себя.

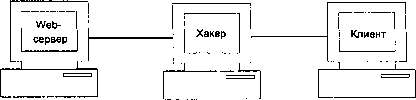

Затем компьютер злоумышленника будет переадресовывать пакеты реальному Web-серверу и возвращать ответы клиенту (рис. 7.3). Таким образом, весь трафик будет проходить через компьютер хакера.

Рис. 7.3. Перехват трафика

Что опасного может увидеть хакер, когда клиент просматривает страницы на Web-сервере? Мы каждый день вводим на Web-страницах какие-либо данные, пароли, номера кредитных карт, и именно это является основной целью хакера. Но этот метод был хорош несколько лет назад, когда не было HTTPS-протокола и безопасного соединения с помощью SSL-шифрования.

Давайте вспомним, что для подключения по SSL любая программа-клиент (например, браузер) и Web-сервер обмениваются ключами, с помощью которых происходит шифрование. Для HTTPS помимо открытого и закрытого ключей необходимы подтвержденные сертификаты, которые выдаются специализированными компаниями. Программа-клиент проверяет сертификат, и если он достоверен (цифровая подпись принадлежит авторизованной фирме), то подключение разрешается. Сертификаты можно сгенерировать самостоятельно, а вот подпись подделать практически невозможно.

Если компьютер хакера просто будет передавать данные между клиентом и сервером, то трафик останется зашифрованным, и его просмотреть не удастся. Единственным вариантом может быть следующая схема:

1. На компьютере хакера генерируется пара ключей и сертификат.

2. Клиент подключается к компьютеру хакера и обменивается с ним ключами.

3. При передаче информации шифрование происходит с ключом, который сгенерировал хакер, поэтому он без проблем расшифровывает все данные.

4. Компьютер хакера соединяется с Web-сервером и получает его ключ.

5. Между компьютером хакера и Web-сервером устанавливается соединение по ключу Web-сервера.

При такой схеме клиент получает ключ, который сгенерирован хакером и не имеет нужной подписи. Это значит, что у клиента появится сообщение о подключении к сайту без необходимого сертификата. И вот тут происходит самое страшное — большинство пользователей, которые давно работают с Интернетом, устали смотреть на различные предупреждения, поэтому, не читая сообщения, нажимают кнопку OK для продолжения работы.

Решить проблему подложного подключения можно только защитой DNS-сервера, чтобы хакер не смог стать посредником в соединении между клиентом и сервером. Не используйте прокси-сервер, в происхождении которого вы не уверены, ведь он может принадлежать хакеру, и тогда весь ваш Web-трафик оказывается в опасности.

Можно еще попытаться перевоспитать пользователей, чтобы они читали все сообщения, которые отображает браузер. Но это сложно. Для этого необходимо, чтобы Web-браузер графически (иконками) ранжировал информацию по степени критичности. Таким образом, увидев сообщение об опасности, пользователь обязательно его прочтет. Если оповещение о подключении к сайту с неподписанным сертификатом сделать важным, то пользователи испугаются и прервут соединение. А ведь таких сайтов достаточно, и многие из них вполне уважаемые и защищенные. Просто подпись стоит денег, а не каждый хочет вкладывать дополнительные средства. А подписанными являются только коммерческие проекты. Но даже среди таких авторитетных ресурсов бывают проблемы. Сертификат действителен только в течение указанного в нем периода, а если администратор не уследил за датой, то он устареет.

Единственное, что должен помнить пользователь, при неавторизованном соединении нельзя вводить номера кредитных карт. Вот это предупреждение должно появляться большими буквами при подключении к серверу с неподписанным сертификатом.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Оптимизаторы подключения

Оптимизаторы подключения Как правило, при соединении с провайдером стандартная программа удаленного доступа не использует все резервы операционной системы и каналов связи. В Windows заложена возможность увеличить скорость соединения компьютера с Сетью на 25–30 %.

Проверка подключения к Интернету

Проверка подключения к Интернету Основным требованием работы программы Skype является присутствие в Интернете в момент работы.Параметры соединения видны в диалоговом окне Сетевые подключения (рис. 3.34). Для его вызова используйте команду меню Пуск | Настройка | Панель

Оптимизаторы подключения

Оптимизаторы подключения Обычно при соединении с провайдером стандартная программа удаленного доступа не использует все резервы операционной системы и каналов связи. В Windows заложена возможность увеличить скорость соединения компьютера с Сетью на 25–30 %. Разработчики

Настройка подключения к Интернету

Настройка подключения к Интернету Эту операцию нам с вами придется выполнить едва ли в первую очередь – без Сети ни драйверов нужных не добудешь, ни программ не скачаешь… Да и вообще – кому сегодня нужен ноутбук без Интернета?Понятное дело, что для начала это самое

18.1.3. Тип подключения к компьютеру

18.1.3. Тип подключения к компьютеру Принтеры могут подключаться к компьютеру как через LPT-порт, так и через порт USB. USB-принтеры намного удобнее (их можно подключать к компьютеру и отключать от него, не выключая компьютера). Кроме того, на некоторых современных компьютерах

Способы подключения к Интернету

Способы подключения к Интернету Кто такой провайдерДля подключения к Интернету необходимо найти провайдера, то есть посредника между вами и Интернетом.Существуют специальные фирмы, занимающиеся подключением к Интернету новых клиентов и впоследствии их технической

Способы подключения к Интернету

Способы подключения к Интернету Если у вас есть компьютер, это еще не означает, что у вас есть доступ к ресурсам Интернета.Самый простой, недорогой и надежный способ — кабельное подключение. Для этого необходимо, чтобы ваш дом находился в зоне охвата провайдера,

Что нужно для подключения?

Что нужно для подключения? Для подключения по технологии ADSL нужен ADSL-модем. Модем — устройство, связывающее компьютер с линией передачи данных.К телефонной линии модем подключают через сплиттер, иначе он будет создавать помехи телефону. Сплиттер, патчкорд и телефонные

Что нужно для подключения?

Что нужно для подключения? Разумеется, сам телефон! О том, что он способен работать как модем и подключаться к компьютеру кабелем USB, обязательно сказано в документации.В ней же вы найдете и необходимые инструкции по настройке вашей модели телефона и соединению его с

15.2.2. Настройка подключения

15.2.2. Настройка подключения Для настройки ADSL-соединения нужно выполнить следующие действия:откройте папку Сетевые подключения (Пуск, Настройка, Сетевые подключения);выберите команду Создание нового подключения;в первом окне мастера настройки соединения просто нажмите

5.2. Варианты подключения

5.2. Варианты подключения Итак, мы разобрались, что такое Интернет, теперь нужно к нему подключиться. Подключением пользователей ко Всемирной компьютерной сети занимаются специальные компании — провайдеры. За определенную плату (увы, и в виртуальном мире коммунизм еще не

Подключения

Подключения Данная вкладка отображает используемые подключения к Интернету (рис. 7.43). Если вы не подключены к Сети, можно настроить само подключение, воспользовавшись кнопкой Установить. Рис. 7.43. Содержимое вкладки ПодключенияОбнаруженные подключения добавляются в

Настройка подключения

Настройка подключения С каждым беспроводным адаптером поставляется программное обеспечение, позволяющее настраивать беспроводное подключение. Можно обойтись встроенными средствами Windows, однако они менее удобны в использовании.У системного администратора нужно

Другие варианты подключения

Другие варианты подключения Кроме основного способа подключения к Интернету через телефонную линию с помощью модема сегодня пользователям доступны и другие варианты подключения, в частности через:? оператора сотовой связи по технологии GPRS;? телефонную линию с помощью

Отслеживать внешние подключения

Отслеживать внешние подключения Необходимость внешних подключений может возникнуть быстро, особенно если вы работаете в растущей компании. В 1996 году Ernst & Young обнаружила, что целая треть обследованных ей компаний использует Интернет для обмена важной деловой