5.2.4. Туннель глазами хакера

5.2.4. Туннель глазами хакера

Хакеры могут использовать туннели для своих целей. Например, совсем недавно я подключился к Интернету по технологии ADSL (Asymmetric Digital Subscriber, асимметричная цифровая абонентская линия). В абонентскую плату входит всего 400 Мбайт трафика. Ну что такое 400 Мбайт? Для меня это неделя работы в экономном режиме, потому что общаться приходится много, а из почтового ящика я иногда выкачиваю до 20 Мбайт в день. Оплата сверх абонентской платы обходится достаточно дорого.

Как можно обойти ограничение и получить бесплатный трафик? Подобно большинству провайдеров, мой предоставляет абсолютно бесплатный трафик со своих серверов, к которым можно обращаться сколько угодно. Жаль, что на этих серверах ничего полезного нет, но это легко исправить.

В мою абонентскую плату входит 10 Мбайт серверного пространства для создания визитной карточки в Интернете. Максимум, что можно там разместить, — домашнюю страничку. Но мне это не нужно. Главное, что трафик для этого сайта неограничен.

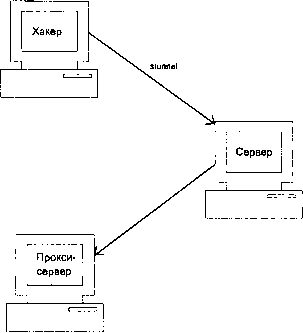

Итак, если установить на сервер программу туннелирования, то можно организовать соединение, как показано на рис. 5.7.

Рис. 5.7. Подключение к Интернету через Web-сервер

Хакер подключается через программу stunnel к априори бесплатному Web-серверу, который находится на площадке провайдера. Оттуда весь трафик перенаправляется на какой-нибудь прокси-сервер в Интернете или напрямую передается Web-сайтам. За это также вносить деньги не надо, потому что связь с Web-сервером в обе стороны бесплатна.

Таким образом можно скачивать не 400 Мбайт трафика, а целые гигабайты, и все на халяву. Если вы решили использовать этот метод, то не забудьте, что на Web-сервер необходимо повесить хоть какую-то страничку. Иначе администратор моментально заметит, что идет большой трафик на пустую Web- страницу и сможет вычислить туннель.

Еще один способ нестандартного использования туннелирования — расширение возможностей сетевого доступа. Например, в некоторых локальных сетях может быть запрещен какой-либо протокол доступа в Интернет. Мне довелось работать в организации, где было разрешено только обращение к Web-сайтам по протоколу HTTP. Все остальное было воспрещено. Руководство мотивировало это тем, что пользователи не должны иметь возможность передачи файлов в Интернет.

Как можно обойти такое ограничение? Снова ставим туннель на Web-сервере, и можно использовать любой другой протокол, пряча весь трафик в HTTP, откуда туннель уже перенаправляет данные на нужные порты с необходимым протоколом.

Например, нам нужен доступ к FTP. На каком-нибудь сервере в Интернете на 80 порту, доступ к которому разрешен, потому что здесь должен находиться Web-сервис, ставим сервер туннеля и настраиваем его на подключение к нужному FTP-серверу. А на своем компьютере устанавливаем клиента для соединения с 80 портом своего сервера и можем передавать данные, которые будут перенаправляться на нужный FTP-сервер.

Такие туннели уже не нуждаются в шифровании и могут быть реализованы с помощью несложных программ, например, сценариев на языке Perl. Для передачи пакетов не обязательно использовать HTTP. Подойдет практически любой протокол на основе TCP. Можно даже запрятать нужный протокол в DNS- или ICMP-пакеты, если они разрешены в вашей сети. Если ICMP заблокировать можно, то с DNS это практически нереально, т.к. при подключении к Интернету без DNS-службы работать сложно.

Как видите, абсолютно безопасная на первый взгляд и даже предназначенная для защиты технология превращает в средство взлома ограничения, которыми наградил вас администратор.

Если вы обладаете хорошими знаниями программирования на PHP или Perl, то можете написать Web-сценарии, которые на сервере будут обращаться к необходимым вам ресурсам. Получится общение с необходимым сервером через Web-браузер, это как работа с почтой через Web. Эта возможность есть на большинстве почтовых сервисов, и вам она должна быть знакома на практике.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Совет 40: В обществе хакера

Совет 40: В обществе хакера Общественный Wi-Fi зачастую лучше мобильного интернета, поскольку обеспечивает более быстрый доступ в Cеть и, главное, бесплатен. Вот только этот канал связи, как правило, плохо защищен и не принадлежит вам лично, то есть его настройки неизвестны и

Рождение ХАКЕРА

Рождение ХАКЕРА I Я был некрасивым ребенком.Ну что тут скажешь? Надеюсь, что однажды в Голливуде снимут фильм о Linux, и тогда на главную роль, конечно, пригласят кого-то с внешностью Тома Круза, но в неголливудской версии все было не так.Поймите меня правильно. Я не хочу

Глава 14 Советы хакера

Глава 14 Советы хакера В этой главе нам предстоит познакомиться с различными атаками и методами взлома, которые могут использовать злоумышленники. Чтобы защитить систему, вы должны знать, как в нее могут проникнуть, а чтобы взломать, нужно быть в курсе, как обороняться. Это

Кевин Митник, Уильям Саймон Призрак в Сети. Мемуары величайшего хакера

Кевин Митник, Уильям Саймон Призрак в Сети. Мемуары величайшего хакера Моей маме и бабушке К. Д. М. Аринн, Виктории и Дэвиду, Шелдону, Винсенту и Елене Роиз и в особенности Шарлотте У. Л.

Враг может нанять хакера. Насколько это опасно и как с этим бороться?

Враг может нанять хакера. Насколько это опасно и как с этим бороться? Это серьезный аспект информационной войны в Интернете, который нельзя обойти молчанием. Начиная противодействие агрессору в Интернете, вы ломаете своими действиями его планы, делаете неэффективными

Как бы история успеха: за что ФБР разыскивает хакера Карлоса Мелару? Евгений Золотов

Как бы история успеха: за что ФБР разыскивает хакера Карлоса Мелару? Евгений Золотов Опубликовано 14 ноября 2013 Список «Most wanted» Федерального бюро расследований США — всё равно что доска почёта: если ты там оказался — значит, определённо кому-то

Дмитрий Шабанов: Блуждание глазами по всему небу Дмитрий Шабанов

Дмитрий Шабанов: Блуждание глазами по всему небу Дмитрий Шабанов Опубликовано 23 августа 2011 года Ибо весьма часто случается, что даже и нехристианин знает кое-что о земле, небе и остальных элементах видимого мира, о движении и обращении, даже

Глава 12 Прогулка хакера по сети

Глава 12 Прогулка хакера по сети Просить сетевого администратора обеспечить безопасность сети, когда он не имеет возможности контролировать ее работу, — это то же самое, как просить механика починить двигатель, не открывая капот машины. Маркус Ранум, основатель Network Flight

Как темнеет белая шляпа: история превращения в хакера Андрей Васильков

Как темнеет белая шляпа: история превращения в хакера Андрей Васильков Опубликовано 08 мая 2014 Бывший сотрудник консалтинговой фирмы The Canton Group был арестован ФБР после выполнения аудита безопасности компьютерной сети Университета штата Мэриленд. В

ГОЛУБЯТНЯ: Отсеки, сельский учитель и туннель

ГОЛУБЯТНЯ: Отсеки, сельский учитель и туннель Автор: Сергей ГолубицкийСегодня в «Голубятне» праздник непослушания — высшей пробы povidlianstvo sans rivages [(фр.) «Культур-повидло без берегов» — с почтительной аллюзией в адрес эпохальной работы Роже Гароди «О реализме без берегов»