Независимая конфигурация (Ad-Hoc)

Независимая конфигурация (Ad-Hoc)

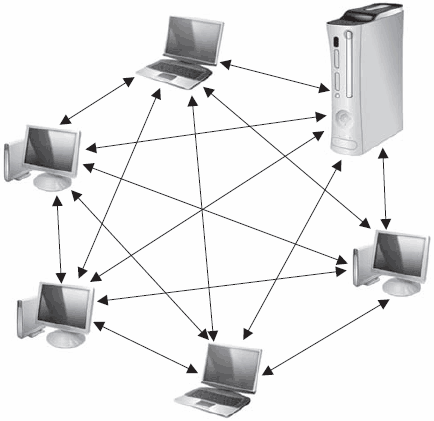

Режим независимой конфигурации (рис. 13.1), который часто называют независимым базовым набором служб (Independent Basic Service Set, IBSS), – наиболее простой в применении. Беспроводная сеть, построенная на основе этой архитектуры, является самой незамысловатой по созданию и настройке.

Рис. 13.1. Режим независимой конфигурации

Для объединения компьютеров в беспроводную сеть достаточно, чтобы каждый из них имел адаптер беспроводной связи. Такими адаптерами изначально оснащаются ноутбуки. Некоторые современные материнские платы стационарных компьютеров также имеют интегрированный контроллер Wi-Fi. В случае отсутствия интегрированного используется беспроводной контроллер в любом исполнении.

Обычно независимая конфигурация берется за основу, если сеть строится хаотично или временно. Данная архитектура проста в построении, однако имеет недостатки, главными из которых является малый радиус действия и низкая помехоустойчивость. Она также практически не позволяет подключиться к внеш ней сети или Интернету.

Примечание

В случае соединения двух компьютеров и при использовании узконаправленных антенн радиус действия сети увеличивается и в отдельных случаях может достигать более 30 км.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Конфигурация SIP-телефонов

Конфигурация SIP-телефонов Протокол Session Initiation Protocol (SIP)[60], обычно применяемый в VoIP-телефонах (как аппаратных, так и программных), отвечает за установку и разъединение соединения, а также за любые изменения, происходящие во время соединения, такие как переадресации.

7.2.1. Конфигурация

7.2.1. Конфигурация Первая часть файла rc.firewall.txt является конфигурационным разделом. Здесь задаются основные настройки брандмауэра, которые зависят от вашей конфигурации сети. Например IP адреса – наверняка должны быть изменены на ваши собственные. Переменная $INET_IP должна

Глава 2 Конфигурация

Глава 2 Конфигурация Программа rundll32.exe применяется не только для вызова многообразных диалоговых окон Windows. С ее помощью можно выполнить конфигурирование различных настроек операционной системы Windows — от переустановки всевозможных компонентов Windows до восстановления

Конфигурация Windows

Конфигурация Windows Первым рассмотренным вопросом будет возможность удаления либо повторной регистрации тех или иных частей операционной системы. Это может быть полезно не только при ограничении доступа к различным компонентам, но и для восстановления поврежденных

Конфигурация компонентов

Конфигурация компонентов Сначала будут описаны вопросы работы с некоторыми компонентами системы с помощью команд rundll32.exe. Не будем углубляться в функционирование данных компонентов, ведь книга, которую вы держите в руках, написана совершенно не для этого. Вместо этого

Конфигурация

Конфигурация И наконец-то команды rundll32.exe для настройки конфигурации Internet Explorer. Этих команд не очень много, но они могут быть полезны в некоторых случаях. Например, если вы изменили настройки брэндов Internet Explorer (логотип в правом верхнем углу браузера, высота и фон панели

Конфигурация

Конфигурация Теперь поговорим о конфигурации программы Outlook Express. В данном случае речь пойдет о различных компонентах почтового клиента, которые можно удалить либо воссоздать с помощью команд rundll32.exe. Бывают ситуации, когда после неправильно установленной программы или

Конфигурация

Конфигурация Теперь рассмотрим несколько параметров строкового типа, предназначенных для настройки конфигурации Проводника.? MenuShowDelay — определяет задержку перед отображением меню, которую оболочка будет ожидать. Он расположен в ветви реестра HKEY_CURRENT_USERControl PanelDesktop. По

Конфигурация

Конфигурация Теперь несколько слов будет сказано о параметрах браузера Internet Explorer, которые изменяют настройки конфигурации браузера или способ его подключения к Интернету. Например, к ним можно отнести параметр строкового типа Download Directory. Он находится в ветви реестра

Конфигурация

Конфигурация Теперь несколько слов скажем о конфигурации Outlook Express. В этом разделе будет рассмотрен способ хранения паролей для удостоверений почтового клиента, а также способ использования этих паролей при запуске почтового клиента Outlook

Конфигурация Windows

Конфигурация Windows Элемент содержит два вложенных раздела — Сценарии и Параметры безопасности.Раздел Сценарии применяется для назначения программ или сценариев, которые будут автоматически запускаться:? при загрузке (Автозагрузка) и выключении компьютера (Завершение

Конфигурация

Конфигурация Теперь нужно провести конфигурацию, т.е. создать файлы проекта *.pro и мэйкфайлы для конкретного компилятора.Как я говорил в предисловии, пользоваться будем bat-файлом. В каталоге <QTDIR> создайте bat-файл для запуска командной строки в нужном нам окружении.

Сетевая конфигурация

Сетевая конфигурация В сетевой конфигурации все головные удостоверяющие центры потенциально кросс-сертифицированы друг с другом. Два головных удостоверяющих центра устанавливают отношения кросс-сертификации, если их сообществам необходимо иметь защищенные

Мостовая конфигурация (конфигурация hub-and-spoke)

Мостовая конфигурация (конфигурация hub-and-spoke) В мостовой конфигурации каждый головной УЦ устанавливает отношения кросс-сертификации с единственным центральным УЦ, в чьи функции входит обеспечение таких взаимных связей [101]. Центральный УЦ иногда называют "втулкой" (hub),

Независимая экспертиза Автор: Илья Шпаньков.

Независимая экспертиза Автор: Илья Шпаньков. © 2004, Издательский дом | http://www.computerra.ru/Журнал «Домашний компьютер» | http://dk.compulenta.ru/Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/120/276443/Благодаря появлению Интернета практически в каждом доме, где есть