Краткая предыстория

Краткая предыстория

Первоначально операционная система UNIX была разработана в конце 1960-х годов сотрудниками компании Bell Labs, в первую очередь Кеном Томпсоном (Kenneth Thompson), Денисом Ритчи (Dennis MacAlistair Ritchie) и Дугласом МакИлроем (Douglas McIlroy) (рис. 8.1). Уже к 1978 году система была установлена более чем на 600 персональных компьютерах, прежде всего в исследовательских институтах.

Рис. 8.1. Кен Томпсон и Денис Ритчи – создатели UNIX

В начале 1980-х годов компания AT&T, которой принадлежала Bell Labs, осознала всю ценность операционной системы UNIX, начав тем самым разработку ее коммерческой версии. Впоследствии многие компании, лицензировав UNIX-код у AT&T, успешно разработали собственные коммерческие разновидности UNIX, такие как HP-UX, AIX, Solaris, IRIX. В 1991 году Линус Товальдс (Linus Benedict Torvalds) опубликовал ядро Linux. Дистрибутивы этой системы (в частности, Red Hat и Debian), включающие ядро, утилиты GNU и дополнительное программное обеспечение, стали бешено популярны как среди любителей, так и среди профессионалов.

Идеи, заложенные в основу UNIX, оказали огромное влияние на развитие компьютерных операционных систем. В настоящее время UNIX-системы признаны одними из самых надежных и производительных серверных систем. Достаточно лишь посмотреть статистику использования операционной системы на серверах. Комментарии, как говорят, излишни.

ПРИМЕЧАНИЕ

К слову будет сказано, предположение о том, что UNIX-подобную систему трудно встретить на настольном ПК, в корне неверно. Когда фирма Apple искала основу для своей новой операционной системы, она выбрала NEXTSTEP. Данная система относится к UNIX-семейству BSD и основана на ядре Mach. Применение модификации BSD UNIX в Mac OS X делает его одной из наиболее широко используемых версий UNIX.

«Невозможно написать абсолютно качественный код», – это скажет вам любой хороший программист, особенно если речь идет о миллионах строчек программного кода. Представьте себе следующую ситуацию. Код № 1 писала одна группа программистов, код № 2 – другая. В обоих случаях над его созданием работали профессионалы, хорошо знающие свое дело. Однако первый код был на виду и дорабатывался совместными усилиями тысяч светлых голов, постоянно оттачивался и совершенствовался. Второй код был закрыт, и только лишь горстке избранных разработчиков были доступны его тексты… Конечно, в каждом из двух описанных вариантов есть свои плюсы и минусы, однако перейдем ближе к делу.

Основное концептуальное отличие UNIX от Windows – это, конечно же, открытый код. Абсолютное большинство UNIX-систем, включая популярные Linux-клоны, выпускаются по GNU General Public License, которая позволяет любому желающему копировать, изменять и распространять исходный код. Открытый код постоянно дорабатывается и совершенствуется, именно поэтому в UNIX-системах так мало уязвимостей. Этот открытый код (на то он и открытый), ко всему прочему, бесплатен.

Исходный же код Windows закрыт, именно поэтому подобный подход к безопасности часто называют "безопасность в тумане" (security through obscurity).

Из характерных особенностей организации безопасности UNIX-систем хотелось бы отметить и следующие:

? глубоко продуманная технология разделения прав доступа к ресурсам;

? каждый из процессов выполняется строго в своем адресном пространстве (Windows этим похвастаться не может);

? встроенные в ядро тонко конфигурируемые инструменты безопасности (к примеру, IP-Firewall (IPFW) FreeBSD);

ПРИМЕЧАНИЕ

В большинстве UNIX-подобных систем можно задействовать не один, а три (чаще всего) различных межсетевых экрана; зачем это нужно и какой выигрыш от этого можно получить – ответ, в общем, очевидный.

? наличие таких инструментов безопасности, как chroot (более подробно см. далее) и Jail (в BSD-системах), позволяет создать систему, устойчивую даже в случае успешной попытки взлома.

Если кому-то из читателей данный список покажется полным, смеем заверить – перечисленное является лишь верхушкой айсберга безопасности UNIX-систем.

Почему UNIX-системы так любят хакеры? Наверное, потому что UNIX – это свобода действий и прозрачность кода. Как узнать, что выполняет привычная для нас программа в Windows-среде? Интуитивно понятное пространное окно с множеством кнопок – нажимай какую хочешь, просто, как робот, бери и нажимай.

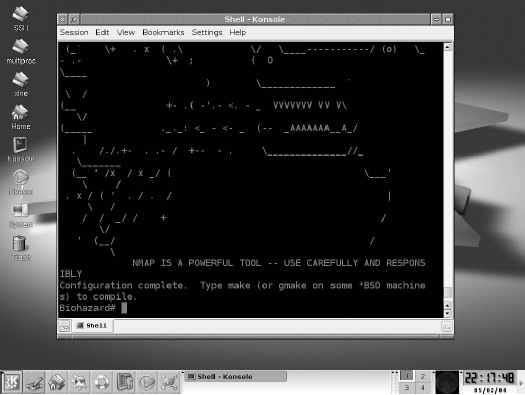

В UNIX все совсем наоборот. Не тебя контролируют, а ты. Свобода! Взял исходный код программы, подправил, как тебе надо, скомпилировал – и вот она, программа, живая и светится (рис. 8.2).

Безопасность UNIX-систем оттачивалась не одним поколением программистов. В контексте данной главы следует упомянуть о таких техниках повышения безопасности, как chroot и Jail (для BSD-систем).

Рис. 8.2. Любимый nmap…

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

1. Краткая история разметки

1. Краткая история разметки HTML – связующий язык Всемирной паутины. С помощью простых тегов, которые содержит этот язык, род человеческий сумел создать ошеломительно разнообразную сеть документов, связанных между собой гиперссылками – от Amazon, eBay и Wikipedia до личных

Краткая ретроспектива

Краткая ретроспектива Вернемся на некоторое время в прошлое. Возникновение понятия типографской сетки относят к началу XX века. Это произошло, когда группа архитекторов, печатников, типографов и дизайнеров стала рассматривать графическое искусство как отражение

2.1. Предыстория. Математические основы

2.1. Предыстория. Математические основы Представление различных понятий окружающего нас мира при помощи графической символики уходит своими истоками в глубокую древность. В качестве примеров можно привести условные обозначения знаков Зодиака, магические символы

Краткая история TCP/IP

Краткая история TCP/IP История создания и развития протоколов TCP/IP неразрывно связана с Internet — интереснейшим достижением мирового сообщества в области коммуникационных технологий. Internet является глобальным объединением разнородных компьютерных сетей, использующих

Caldera: предыстория грядущего

Caldera: предыстория грядущего Лавры Red Hat не давали покоя майнтайнерам и на Американском континенте. И из всех, вожделевших их в то время, наибольшая удача выпала на долю дистрибутива Caldera – правда, удача, так сказать, посмертная, в виде памяти, и не очень лестной. Хотя как раз

Краткая история Qt

Краткая история Qt Средства разработки Qt впервые стали известны общественности в мае 1995 года. Первоначально Qt разрабатывались Хаарвардом Нордом (исполнительным директором компании «Trolltech») и Айриком Чеймб-Ингом (президентом «Trolltech»). Хаарвард и Айрик познакомились в

Краткая история Интернета

Краткая история Интернета Сказать, что популярность Интернета растет стремительно – это не сказать ничего. Согласно прогнозам, к 2010 году число компьютеров, подключенных к Интернету, увеличится до 500 миллионов, а число пользователей – до 700 миллионов. Для сравнения, в 1997

Краткая история XML

Краткая история XML XML основывается на принципах и соглашениях двух существующих языков разметки, XML и SGML, каждый из которых получил широкое распространение и успешно использовался для решения своего круга задач.Несмотря на то, что идеи обобщенной разметки начали

1.1. Краткая история графологии

1.1. Краткая история графологии Как всякое направление в науке, да и вообще любая область человеческой деятельности, графология пережила несколько периодов. Развитие шло не только по генеральной линии, но включало рождение и отмирание разных идей и течений. Борьба и

Краткая схема сборки

Краткая схема сборки В принципе, вы можете собирать компьютер в той последовательности, в какой пожелаете. Мало того, в зависимости от размеров и конфигурации корпуса, а также размера материнской платы очередность операций может варьироваться. Иногда проще сначала

4.1. Краткая классификация вредоносного ПО

4.1. Краткая классификация вредоносного ПО По классификации «Лаборатории Касперского» ( www.virusList.com) условно всю разновидность вредоносного программного обеспечения можно разделить на следующие категории:? классические файловые вирусы;? троянские кони;? сетевые черви;?

Краткая плоская форма

Краткая плоская форма Плоская форма класса дает корректное описание класса. Помимо роли, которую она играет в интересах документации, она представляет интерес для разработчиков, имеющих дело с самим классом или его потомками. Клиентам же класса нужна более абстрактная

Краткая характеристика хакеров

Краткая характеристика хакеров Многие люди все еще имеют странные представления о хакерах. Типичный хакер, по их мнению, — это молодой, необычайно яркий и патологически асоциальный мужчина. Часто он одержим манией — работает всю ночь над своими новейшими блестящими

Краткая характеристика

Краткая характеристика Краткая характеристика задает общее направление и цель подготовки предложений, отражает даты крайних сроков представления документов и общую контактную информацию. Этот раздел позволяет поставщику быстро оценить, какие ресурсы необходимы для