Совет 52: Взлом смартфона

Совет 52: Взлом смартфона

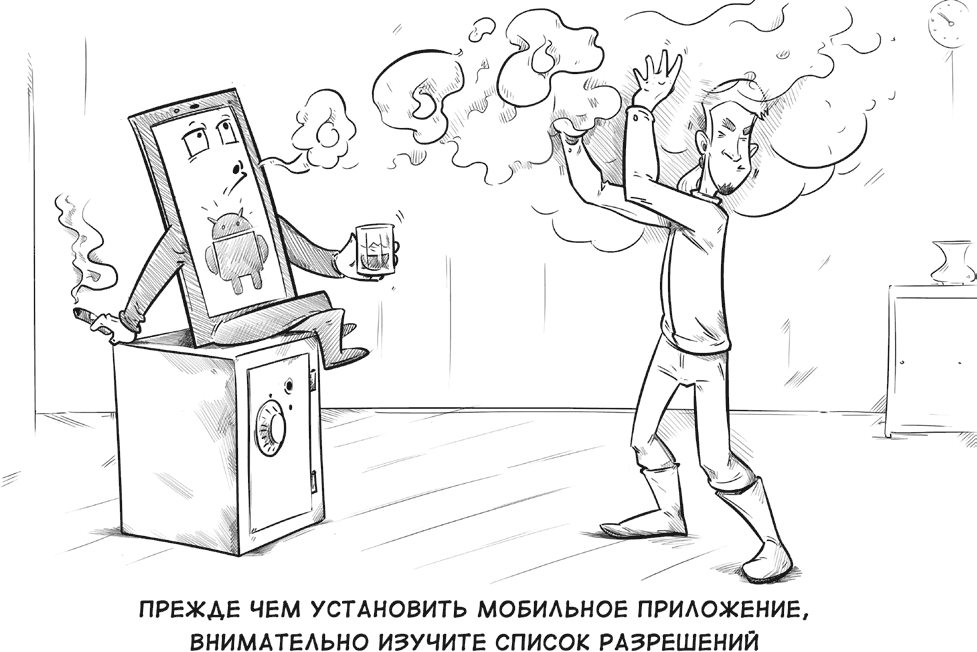

Современные мобильные ОС несколько ограничивают свободу владельца смартфона, например не дают ему возможность изменять системные файлы. Сбросить эти оковы помогает «взлом» смартфона и получение прав администратора — эта операция называется рутованием, или джейлбрейкингом. Однако преимущества расширенных прав ценят не только пользователи, но и многочисленные злоумышленники, специализирующиеся на угрозах для мобильных устройств. Атаковать взломанную ОС гораздо проще, а потому вероятность заражения для аппарата с получением root-доступа многократно возрастает. А теперь подумайте еще раз, действительно ли это вам так необходимо?

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Совет 56: Защита детского смартфона

Совет 56: Защита детского смартфона Ваш смартфон надежно защищен, а деньги с банковской карты все равно утекают из-за каких-то подозрительных покупок в Google Play… Нет, Google не пытается обворовывать вас по-тихому, это против принципов уважаемой компании. Самое время вспомнить,

1.1.2. Взлом WWW-сервера

1.1.2. Взлом WWW-сервера При взломе WWW-сервера есть свои особенности. Если на нем выполняются CGI/PHP или иные скрипты, то взлом проводится совершенно по-другому. Для начала нужно просканировать сервер на наличие уязвимых CGI-скриптов. Вы не поверите, но опять же по исследованиям

1.1.7. Взлом паролей

1.1.7. Взлом паролей Когда взломщик пытается проникнуть в систему, то он чаще всего использует один из следующих способов:? если на атакуемом сервере уже есть аккаунт (пусть и гостевой), то можно попытаться поднять его права;? получить учетную запись конкретного

4.3.6. Взлом паролей

4.3.6. Взлом паролей Я еще раз хочу напомнить о недопустимости использования простых паролей не только для администратора, но и для всех пользователей системы. Если проследить за уязвимостями, которые находят в Linux-системах, то очень часто можно увидеть сплоиты, которые

14.10. Взлом паролей

14.10. Взлом паролей Очередной идиотизм, который могли придумать хакеры, — это подбор паролей. Когда взломщик не может изобрести ничего оригинального, он запускает подбор паролей. Об этом мы уже говорили в разд. 1.1.7, но тогда мы затронули эту тему только вскользь, а сейчас

14.13. Обнаружен взлом

14.13. Обнаружен взлом Если вы обнаружили, что в системе есть посторонний, а сервер содержит секретную информацию, потеря которой может оказаться фатальной для вас, я рекомендую остановить сетевой интерфейс, чтобы компьютер отключился от сети, и начать анализ системных

Глава 6 Взлом во имя любви

Глава 6 Взлом во имя любви Kyoo olxi rzr Niyovo Cohjpcx ojy dn T apopsy? [31] Ленни Ди-Чикко рассказал мне, что на этот раз, работая в авиакомпании Hughes, он завязал очень близкие отношения с одной девушкой из службы безопасности. Я должен был прийти в компанию ночью, когда эта девушка дежурила, и

Файловый менеджер для смартфона

Файловый менеджер для смартфона Смартфоны под управлением Windows Mobile 2005 не имеют в составе системы приложения, которое позволяет просматривать содержимое папок и файлов. В этом разделе будет рассматриваться аналог Проводника для смартфона. Основой данного примера

Создание приложения для смартфона

Создание приложения для смартфона В главе 7 уже создавался проект, рассчитанный на работу с смартфоном. Мы тогда немного забежали вперед. Настало время вернуться к истокам и начать изучение с самого начала.Запустите Visual Studio 2005 для создания нового проекта. Надо выбрать тип

12.6. Взлом

12.6. Взлом В заключение мы рассмотрим один из методов вскрытия шифров. Здесь мы попытаемся реализовать приложение, которое будет способно взломать шифр Цезаря. Оно будет основываться на одном довольно распространенном методе криптоанализа, который называется частотным

Глава 3 Взлом – это настоящее искусство!

Глава 3 Взлом – это настоящее искусство! ? Что движет хакерами? Взлом: некоторые примеры? УК, или Чем может закончиться "детская игра"Цель данной главы – сформировать у читателя общее представление о методах взлома, чтобы научиться

3.2. Взлом: некоторые примеры

3.2. Взлом: некоторые примеры Можно ли говорить о защите в отрыве от методов взлома? Нет, скажут многие из читателей и, несомненно, будут правы.Чтобы постичь суть или хотя бы понять, "как они делают это", рассмотрим следующие вопросы:? какие из уязвимостей вашей системы могут

6.1. Взлом и защита LAN

6.1. Взлом и защита LAN В этом разделе мы поговорим о безопасности локальной сети в контексте возможных вариантов взлома. На конкретном примере рассмотрим, насколько уязвимой может быть система и что предпринять, чтобы превратить ПК в черный ящик для взломщика.В качестве

Взлом федералов

Взлом федералов Люди часто не думают, какие материалы их организации доступны через Интернет. Для моего еженедельного шоу на KFI Talk Radio, в Лос-Анджелесе продюсер покопался в сети и обнаружил копию руководства для получения доступа к базам данных Национального Центра

Взлом BBS

Взлом BBS Существует большое количество программ, предназначенных для создания и поддержания работы BBS. Рассмотрим самую популярную среди них – Maximus.Несанкционированно проникнуть на BBS, получить доступ к закрытым областям, уничтожить информацию – такие задачи ставит

Взлом FTN-сетей

Взлом FTN-сетей Что можно сказать о широко используемой технологии FTN? Множество лазеек для взлома. Чего стоит почтовый файл PKT, содержащий в себе незашифрованный пароль, узнать который никаких проблем не составляет! А файлы с паролями в уважаемом всеми T-Mail, хранящиеся в